本文主要是介绍unidbg入门笔记,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

一、unidbg 介绍

unidbg 是凯神 在 2019 年初开源的一个轻量级模拟器,一个基于Java的跨平台解密引擎,专门用于动态分析和逆向工程应用程序。它可以模拟不同CPU架构、操作系统和指令集,从而使用户能够在一个统一的环境中分析各种不同类型的二进制文件。unidbg的主要功能包括模拟执行、内存访问、指令跟踪、函数调用跟踪等。

unidbg 是建立在Unicorn引擎之上的,Unicorn引擎是一个强大的开源CPU模拟器框架,支持多种架构,包括x86、ARM、MIPS等,因此unidbg也能够模拟这些不同的CPU架构。UniDGB的另一个核心组成部分是Capstone引擎,它用于反汇编和指令解码。

unidbg 下载地址: GitHub - zhkl0228/unidbg: Allows you to emulate an Android native library, and an experimental iOS emulation

二、框架快速搭建

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 |

|

三、基础文档

emulator 的操作

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 |

|

memory 操作

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 |

|

VM 操作

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 |

|

符号调用

| 1 2 3 4 5 6 7 8 9 10 11 |

|

地址调用

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 |

|

参数 context

| 1 2 |

|

四、unidbg hook

hookZz

HookZz(Dobby)是一个轻量级、多平台、多架构的漏洞利用钩子框架。Unidbg中是HookZz和Dobby是两个独立的Hook库,因为作者认为HookZz在arm32上支持较好,Dobby在arm64上支持较好。HookZz是inline hook方案,因此可以Hook Sub_xxx,缺点是短函数可能出bug,受限于inline Hook 原理。文档看GitHub - jmpews/Dobby: a lightweight, multi-platform, multi-architecture hook framework.

hookZz (1)

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 |

|

hookZz(2)

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 |

|

Dobby

| 1 2 3 4 5 6 7 8 9 10 11 12 |

|

xHook

xHook 是爱奇艺开源的ndroid PLT hook框架,一个针对 Android 平台 ELF (可执行文件和动态库) 的 PLT (Procedure Linkage Table) hook 库。优点是挺稳定好用,缺点是不能Hook Sub_xxx 子函数。文档看GitHub - iqiyi/xHook: 🔥 A PLT hook library for Android native ELF.

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 |

|

Unicorn Hook

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 |

|

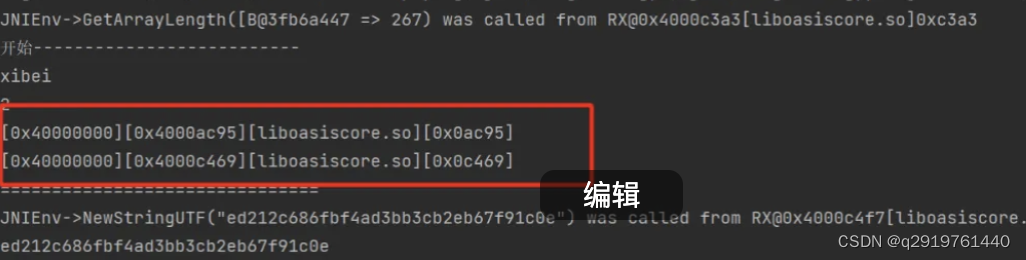

五、 打印调用栈

| 1 |

|

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 |

|

六、Console Debugger

| 1 2 |

|

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 |

|

七、监控内存读写

将信息输出到文件

| 1 2 3 4 5 6 7 |

|

监控内存读

| 1 |

|

监控内存写

| 1 |

|

八、trace

如果代码被混淆,其中90%都是无用的代码,直接看汇编代码,分析会很困难。trace可以将程序运行后,实际用到的汇编代码输出到指定文件中,再去分析。

| 1 2 3 4 5 6 7 8 |

|

执行前

这篇关于unidbg入门笔记的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!