本文主要是介绍漏洞分析 | WordPress Backup Migration远程代码执行漏洞(CVE-2023-6553),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

漏洞概述

WordPress Backup Migration Plugin 是一个功能强大的WordPress插件,提供了一系列易于使用的工具和功能,简化WordPress网站的备份和迁移过程。近日,网宿演武安全实验室发现,在Backup Migration 小于1.3.8版本中存在远程代码执行漏洞,该漏洞在CVSS3.1中评分9.8,危险等级为危急,能够允许恶意攻击者在目标网站上远程执行命令,也可以获得后门访问,然后完全控制网站。

该漏洞利用条件简单,影响范围甚广,建议广大企事业单位检查该插件版本并修复相关漏洞,或引入Web防护方案,阻止针对该漏洞的利用行为。

受影响版本

Backup Migration <= 1.3.7

漏洞分析

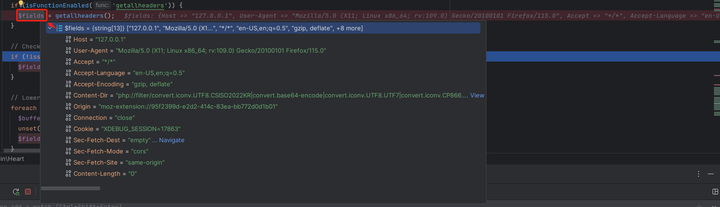

该漏洞是存在于插件文件/includes/backup-heart.php中,定位到该文件,打上断点,在/wp-content/plugins/backup-backup/includes/backup-heart.php路径下发送数据进行动态调试。服务器收到数据后,发现请求头的数据存在了变量$fields中。

继续往下走,发现$fields中字段值定义成了常量,这里主要关注BMI_ROOT_DIR和BMI_INCLUDES常量,BMI_ROOT_DIR的值是由请求头中content-dir的值决定,BMI_INCLUDES的值是由BMI_ROOT_DIR拼接“includes”而成。

接着往下走,发现BMI_INCLUDES被用来和“bypasser.php”拼接,并且通过require_once函数进行文件包含。由此可见require_once的参数可控,属于典型的文件包含漏洞。

继续思考如何进一步利用文件包含达到代码执行的目的。

- 文件包含到代码执行

在一些编码中会存在固定的前缀作为该编码的字符的开始,如下是一些编码所带的编码预置字符。例如在韩语字符编码(ISO-2022-KR)中,其编码的消息必须以序列"\x1b$)C"开头

| Encoding identifier | Prepended characters |

|---|---|

| ISO2022KR | \x1b$)C |

| UTF16 | \xff\xfe |

| UTF32 | \xff\xfe\x00\x00 |

全世界有近7000种语言,为了能够全世界的人在互联网上进行信息交互,就必须得使用到不同的的可打印字符。我们都熟悉基本的 ASCII 编码表,但这个表十分有限,无法表达日语,甚至无法包含希腊语中的"λ"、"ν"、"π"等字符。因此,为了能够显示其他语言的字符,甚至是表情符号“☺”,人们创建了许多不同的编码表。这些编码表可以将字符从一种语言转换为另一种语言,但在转换过程中会受到编码长度和前置字符等因素的影响,甚至可能生成新的字符。

在主机上,我们可以通过iconv -l 来查看支持的编码转换表

这些转换表可以通过php://convert.iconv.*.*过滤器进行使用,例如convert.iconv.CP861.UTF-16 的意思就是把文件的字符编码从 CP861 转换为 UTF-16。以下代码为例,通过对字符串“START”进行’CP861’、’UTF16’、‘L4’、‘GB13000‘编码转换,最终能插入一个新字符’B‘于字符串前。

那么在编码转换中产生的垃圾字符如何处理呢,在PHP中base64解码有一个特性,其解码只认‘0-9‘、’a-z‘、’A-Z‘、 ‘/’、’+’64个字符和填充字符 ’=‘,如果要解码的字符串包含其他的字符,PHP会直接忽视这些字符,将剩下的可认字符拼接起来进行解码。如下:

可见在解码时候参杂在字符串中 ’@&>>_’ 直接被忽略了,我们在编码转换的过程中产生的垃圾字符就可以使用base64这样宽松解析的方式进行消除。需要注意的是,如果在这些垃圾字符中产生了 ‘=‘ 这个会影响convert.base64-decode过滤器解码的字符,可以通过UTF7编码方式,将 ‘=’号转换成其他符号,而不影响convert.base64-decode过滤器解码。

通过以上方式,我们可以产生任意的base64字符,再对生成的base64字符进行base64解码后可以得到任意的原始字符。最后将构造原始payload和php://filter/{filter}/resource=php://temp方式拼接(指定resource=php://temp后,其后可拼接任意的 .php文件保证路径的有效),将payload写入文件,最终通过require_once引用实现文件包含到代码执行。

在github中有作者编写了一个可以快速使用php://convert.iconv.*.*过滤器生成相应base64字符的编码转换工具。。

通过此脚本生成的payload作为请求头content-dir的值发送请求。

可见在编码转换后生成的恶意代码成功写入并被引用包含,完成了从文件包含到代码执行。

漏洞复现

采用wordpress6.4.3+ Backup Migration Plugin 1.3.6本地搭建。使用php_filter_chain工具针对<?php `date > out.txt`; ?>命令生成payload代码。(https://github.com/synacktiv/php_filter_chain_generator/blob/main/php_filter_chain_generator.py)

复制结果作为请求头中content-dir的值于http://localhost/wordpress/wp-content/plugins/backup-backup/includes/backup-heart.php路径下发送数据包。

访问http://localhost/wordpress/wp-content/plugins/backup-backup/includes/out.txt,可见系统命令date的执行结果已经写入了out.txt文件中。

修复方案

最新Backup Migration Plugin版本已对该问题进行修复,及时使用最新版本的Backup Migration插件。

产品支持

网宿WAAP全站防护-云WAF模块已第一时间支持对该漏洞利用攻击的防护,并持续挖掘分析其他变种攻击方式和各类组件漏洞,第一时间上线防护规则,缩短防护“空窗期”。

这篇关于漏洞分析 | WordPress Backup Migration远程代码执行漏洞(CVE-2023-6553)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!