本文主要是介绍黑客攻击最常见类型汇总,文末附教学!,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

黑客(Hcaker)是指具有较高计算机水平的计算机爱好者,他们以研究探索操作系统、软件编程、网络技术为兴趣,并时常对操作系统或其他网络发动攻击。其攻击方式多种多样,下面将讲解几种常见的攻击方式

文章目录

- 1.系统入侵攻击

- 1)口令攻击

- 2)漏洞攻击

- 2.Web页欺骗

- 3.木马攻击

- 4.拒绝服务攻击

- 5.缓冲区溢出攻击

- 6.后门攻击

1.系统入侵攻击

入侵系统是黑客攻击的主要手段之一,其主要目的是取得系统的控制权。系统入侵攻击一般有两种方式:口令攻击和漏洞攻击

1)口令攻击

入侵者通过监听网络来获取系统账号,当获得系统中较高权限的账号后,就利用暴力破解工具,采用字典穷举法对账号密码进行破解,如果该账号的密码设置不够复杂,就很容易被破解。

2)漏洞攻击

漏洞攻击是指通过对操作系统和服务器程序的漏洞攻击来达到入侵目的,有的IIS服务器的安全配置不够完善,从而给黑客留下可乘之机。还有针对ASP,JavaScript等程序的漏洞攻击。

2.Web页欺骗

有的黑客会制作与正常网页相似的假网页,如果用户访问时没有注意,就会被其欺骗。特别是网上交易网站,如果在黑客制作的网页中输入了自己的账号、密码等信息,在提交后就会发送给黑客,这将会给用户造成很大的损失。

3.木马攻击

木马攻击是指黑客在网络中通过散发的木马病毒攻击计算机,如果用户的安全防范比较弱,就会让木马程序进入计算机。木马程序一旦运行,就会连接黑客所在的服务器端,黑客就可以轻易控制这台计算机。黑客常常将木马程序植入网页、将其和其他程序捆绑在一起或是伪装成邮件附件。

4.拒绝服务攻击

拒绝服务攻击是指使网络中正在使用的计算机或服务器停止响应。这种攻击行为通过发送一定数量和序列的报文,使网络服务器中充斥了大量要求回复的信息,消耗网络带宽或系统资源,导致网络或系统不堪重负以至于瘫痪,从而停止正常的网络服务。

5.缓冲区溢出攻击

系统在运行时,如果调入的数据长度超出了内存缓冲区的大小,系统只有把这些数据写入缓冲区的其他区域,并将该区域原有的数据覆盖掉。如果被覆盖的数据为指令,系统将出现错误甚至崩溃。如果溢出的数据为病毒代码或木马程序,那么CPU将执行这些指令,从而使系统中毒或被黑客攻击。

6.后门攻击

后门程序是程序员为了便于测试、更改模块的功能而留下的程序入口。一般在软件开发完成时,程序员应该关掉这些后门,但有时由于程序员的疏忽或其他原因,软件中的后门并未关闭。如果这些后门被黑客利用,就可轻易地对系统进行攻击。

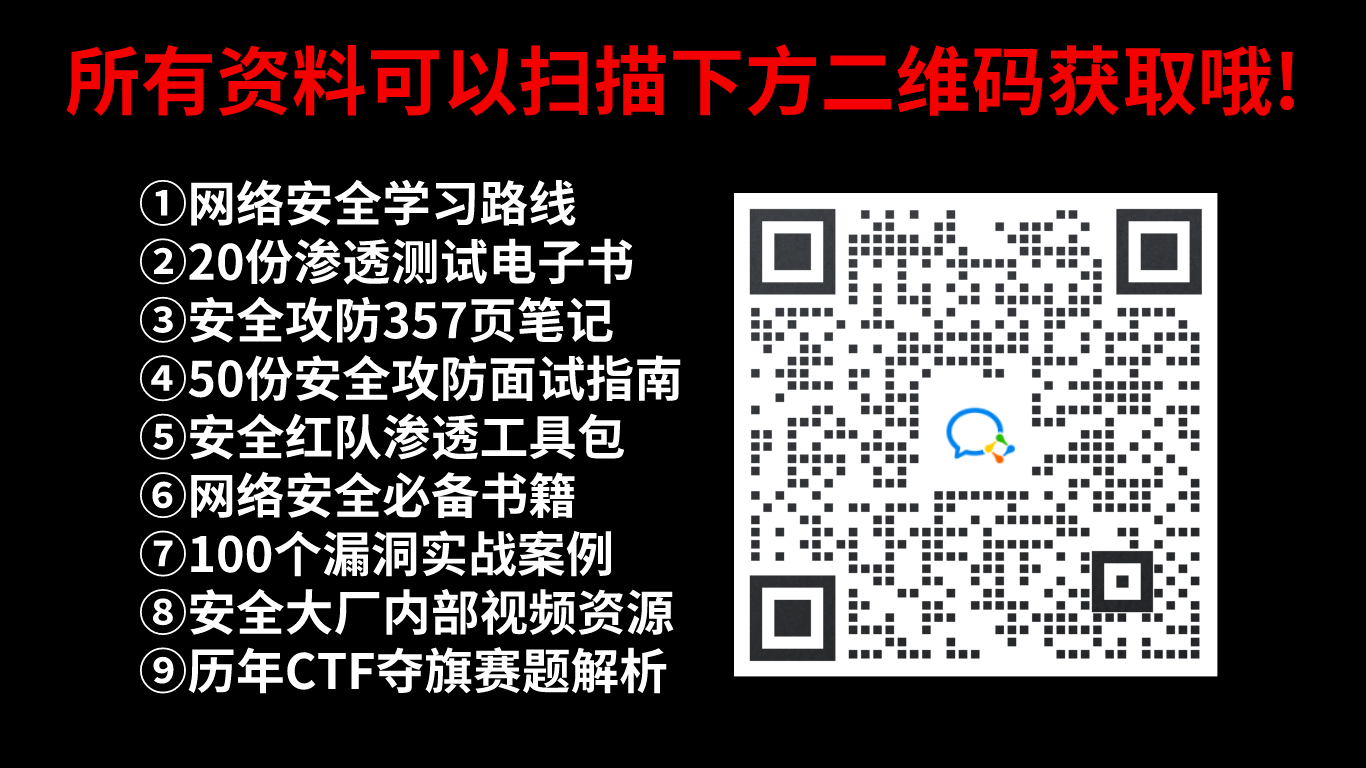

最后,感谢每一个认真阅读我文章的人,礼尚往来总是要有的,下面资料虽然不是什么很值钱的东西,如果你用得到的话可以直接拿走:

这篇关于黑客攻击最常见类型汇总,文末附教学!的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!