本文主要是介绍2024年数据防泄密软件精选,五款热门防泄密软件集锦,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

在信息爆炸的今天,企业数据的安全性已成为不可忽视的关键问题。

随着数字化转型的加速,数据泄露的风险也随之增加,这对企业的核心竞争力构成了严重威胁。

为了构建坚不可摧的数据防线,选择高效可靠的数据防泄密软件显得尤为重要。

以下是2024年市场上备受瞩目的六款热门数据防泄密软件,它们在保护企业数据安全方面各具色,为企业信息安全保驾护航。

1.域智盾

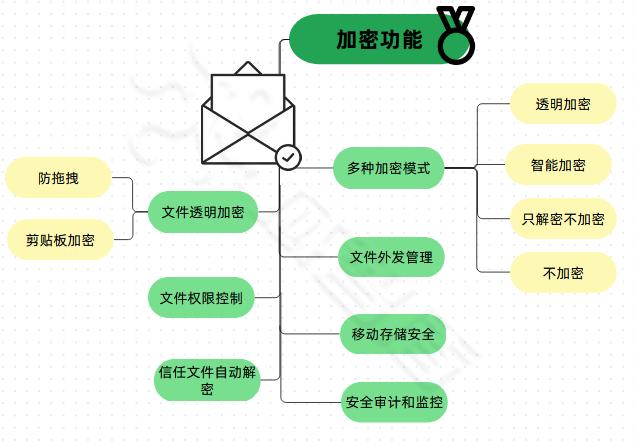

以其强大的加密技术和管理策略赢得了市场的青睐,特别是其透明加密技术,使文件在使用过程中自动加密,无需用户手动干预。

配合严格的文件外发审批流程,确保了信息在内外部流转中的安全性。

-

透明加密技术:

采用透明加密技术,对指定的文件类型进行自动加密和解密。

用户在创建、编辑或保存文件时无需手动进行加密操作,系统会在后台自动完成加密过程,确保文件在未经授权的情况下无法被读取。

- 文件访问权限管理:

可以精确控制用户对加密文件的访问权限。

管理员可以根据需要设置不同的权限级别,如只读、编辑、打印等,并可以将这些权限分配给不同的用户或用户组。

这样可以确保只有授权用户才能访问敏感文件,防止数据泄露。

- 文件外发控制:

为了防止敏感数据通过电子邮件、即时通讯工具等方式被非法外发,可以监控和控制文件的外发行为。

管理员可以设置文件外发的审批流程,要求员工在发送文件前进行审批,并可以限制外发文件的收方和访问权限。

- 日志审计和监控:

提供了详细的日志审计和监控功能,可以记录用户对加密文件的访问和操作行为。

这些日志信息可以帮助管理员发现异常行为,及时采取措施防止数据泄露,并可以追溯和调查数据泄露事件。

-

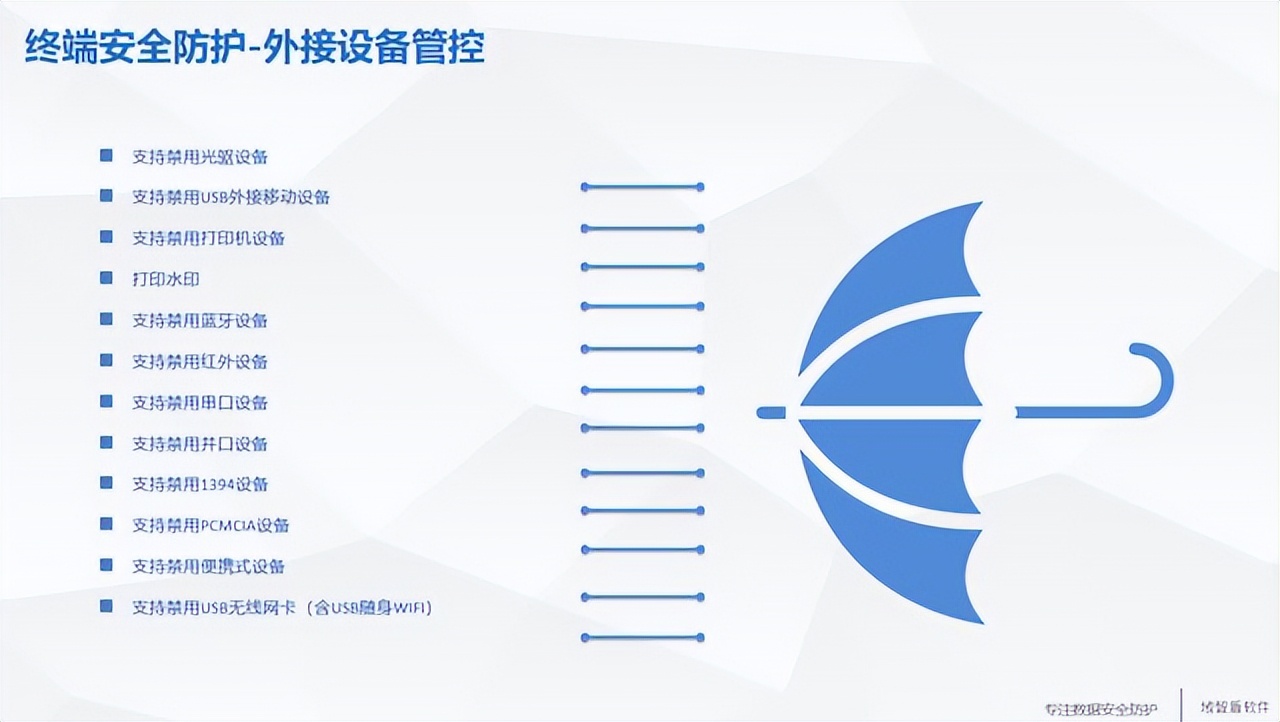

外设和USB端口控制:

可以管理公司的外设设备,如USB存储设备、蓝牙、光驱等。

管理员可以设置策略,禁止或限制员工使用这些设备,以防止数据通过外部设备被非法复制。

-

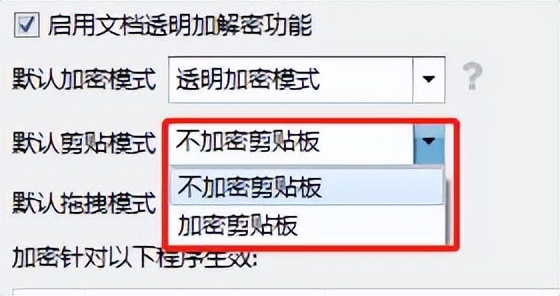

剪贴板控制:

剪贴板是数据泄露的一个潜在途径。

可以控制剪贴板的使用,防止敏感数据通过剪贴板被非法复制和粘贴到其他应用程序中。

- 屏幕监控和截屏控制:

为了防止敏感数据通过屏幕截图被泄露,可以监控员工的屏幕活动,并限制或禁止截屏操作。

- 水印管理:

可以在打印或导出的文件中添加水印,包括用户名、日期等信息。这样即使文件被非法泄露,也可以通过水印信息追踪到泄露源头。

- 集中管理和控制:

管理员可以通过中央控制台对所有加密设备和用户进行统一管理。

这包括设置加密策略、查看加密文件状态、监控用户行为等,提高了管理效率和安全性。

- 安全培训和意识提升:

除了技术手段外,还可以提供安全培训和意识提升服务,帮助员工了解数据安全的重要性,提高数据保护意识,减少因员工疏忽导致的数据泄露风险。

2. Microsoft 365 Compliance Center

集成于Microsoft 365套件中的合规中心,提供了全面的数据保护功能,包括数据丢失防护(DLP)、信息保护策略、审计和报告等。

它能自动扫描和保护存储在OneDrive、SharePoint和Exchange Online中的敏感数据,支持自定义规则,确保符合行业法规要求。

3. Trend Micro Data Loss Prevention

Trend Micro DLP 提供了端点、网络和存储层面的数据保护,利用深度内容分析技术,识别并防止敏感信息的不当使用或泄露。

其易于部署和管理的特性,加上对云环境的广泛支持,使其成为众多企业首选的数据防泄露解决方案。

4. Digital Guardian Enterprise Data Protection Platform

Digital Guardian 的平台提供了一个综合性的数据保护解决方案,结合了数据丢失防护、端点检测与响应(EDR)和用户行为分析功能。

它能够实时监控和控制数据流动,无论数据位于何处,都能提供细粒度的保护策略,尤其适合需要高级安全管理和合规要求的企业。

5. Code42 Incydr

Incydr 是Code42开发的专为云时代设计的数据泄露防护工具,重点在于用户行为分析和风险监控。

它通过智能识别和追踪数据流向,帮助组织快速检测和响应数据外泄风险,尤其是由内部人员引起的。

其用户友好的界面和即时的告警机制,有助于提升安全团队的响应效率。

以上就是小编木子分享的全部内容了,如果还想了解更多内容,可以私信评论小编木子哦~

这篇关于2024年数据防泄密软件精选,五款热门防泄密软件集锦的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!