v7.5专题

AutoPlay Media Studio V7.5压缩文件密码

如果想要解压AutoPlay Media Studio生成的程序DOCS目录下面的Autorun.ccd,需使用解压密码:3d5eEv3e5l0o7pA3e7r4A http://x1983.spaces.live.com/blog/cns!681E958755D46F47!2946.entry

2023 帝国CMS v7.5会员中心主题模板源码 美化版V1.3GBKUTF8

2023 帝国CMS v7.5会员中心主题模板源码 美化版V1.3GBK&UTF8 2023 帝国CMS v7.5会员中心主题模板源码 美化版V1.3GBK&UTF82023 帝国CMS v7.5会员中心主题模板源码 美化版V1.3GBK&UTF82023 帝国CMS v7.5会员中心主题模板源码 美化版V1.3GBK&UTF8

AVG Anti-Spyware V7.5.0.50 的破解方法

1、官方下载AVG Anti-Spyware V7.5.0.50,地址: [url]http://www.ewido.net/en/download/[/url] 2、安装,选择英文,安装完成后不要选择运行(即去掉Run ewido前面的勾) 3、先打上补丁patch将该文件复制到AVG anti-spyware的安装文件夹,双击该文件,会出现一个程序对话框,有一个"PATC

Dynamsoft Barcode Reader v7.5全新上线!

Dynamsoft Barcode Readerv7.5带来了一些新的参数配置,例如中心定位条形码、二值化模式等。让我们来看看新功能中的一些亮点。 更新 添加了对QR Code Model 1(QR Code规范的旧版本)的支持。可以通过在JSON模板文件中设置FormatSpecification.EnableQRCodeModel1来启用它。 添加了新的定位模式LM_CENTRE以从中心定

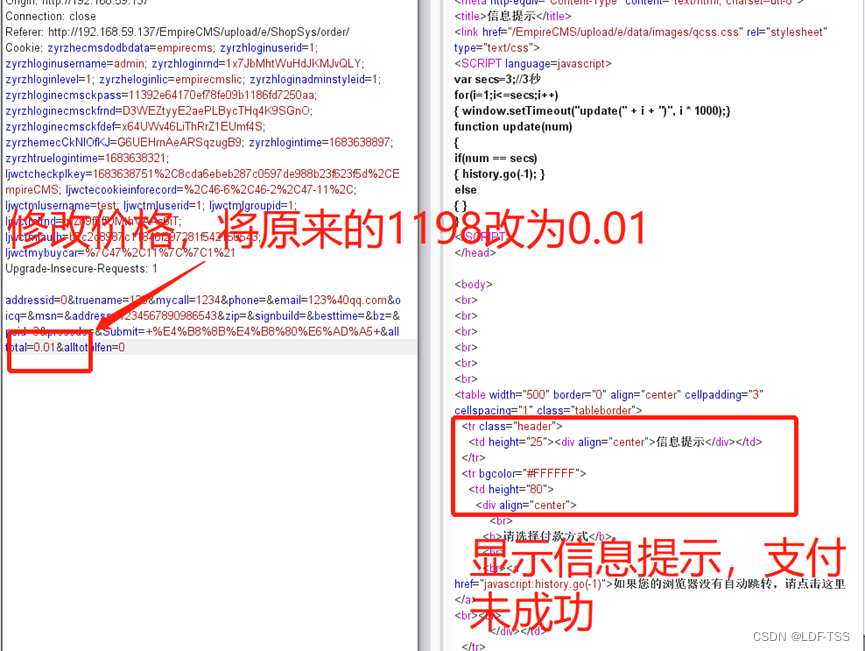

帝国cms v7.5---漏洞分析

目录 一、安装靶机环境 二、信息收集 三、注册一个新用户 四、暴力破解密码 五、XSS漏洞 六、(i)文件上传漏洞 七、远程代码执行漏洞 八、逻辑漏洞——未检测出,不存在逻辑漏洞 EmpireCMS环境下载地址:http://www.phome.net/download/ 一、安装靶机环境 将帝国cms v7.5版本安装在靶机的www目录下 2.访问

【CVE-2018-19462】帝国CMS(EmpireCMS) v7.5 代码注入

目录 1 【漏洞说明】 2 【漏洞等级】 3【影响版本】 4【利用条件】 5【cms源码包】 6 【靶标利用过程】 7 【漏洞分析】 8 【漏洞修复】 1 【漏洞说明】 EmpireCMS7.5及之前版本中的admindbDoSql.php文件存在代码注入漏洞。该漏洞源于外部输入数据构造代码段的过程中,网路系统或产品未正确过滤其中的特殊元素。攻击者可利用该漏洞生成非法的

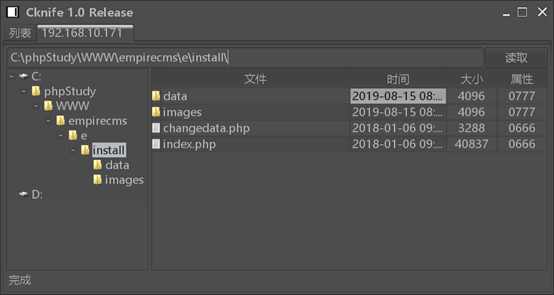

php写入配置文件getshell,帝国CMS(EmpireCMS) v7.5配置文件写入漏洞分析

帝国cms(empirecms) v7.5配置文件写入漏洞分析 一、漏洞描述 该漏洞是由于安装程序时没有对用户的输入做严格过滤,导致用户输入的可控参数被写入配置文件,造成任意代码执行漏洞。 二、漏洞复现 1、漏洞出现位置如下图,phome_表前缀没有被严格过滤导致攻击者构造恶意的代码 2、定位漏洞出现的位置,发现在/e/install/index.php,下图可以看到表名前缀phome_,将获