本文主要是介绍BUUCTF-Misc17,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

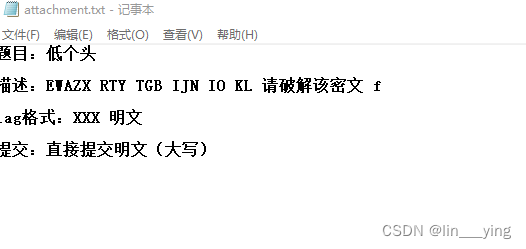

[HBNIS2018]低个头1

1.打开附件

是一个文本文档

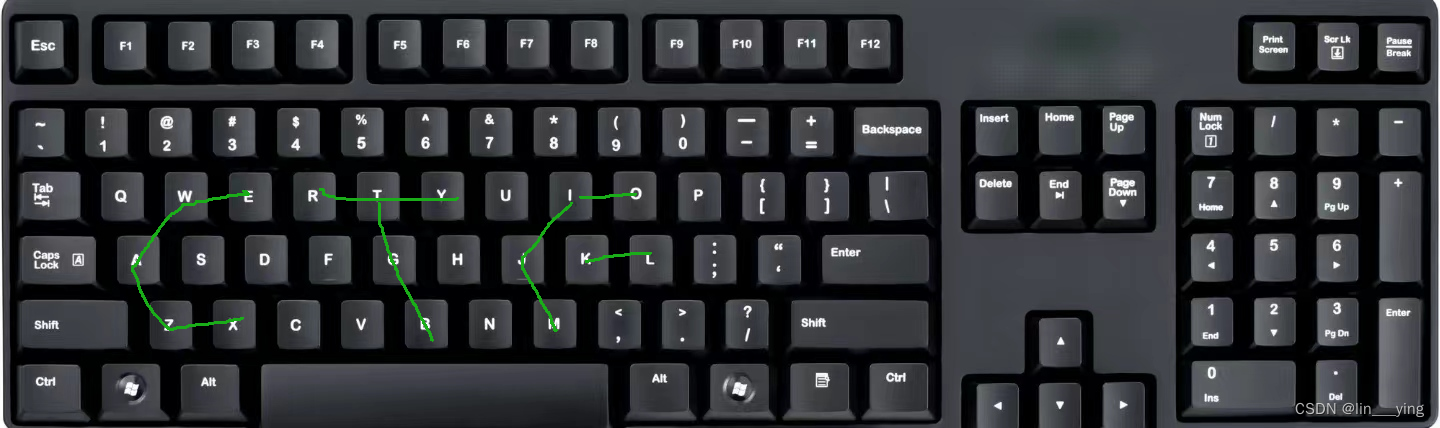

2.键盘密码

观察文档中题目的描述,像键盘密码

3.得到flag

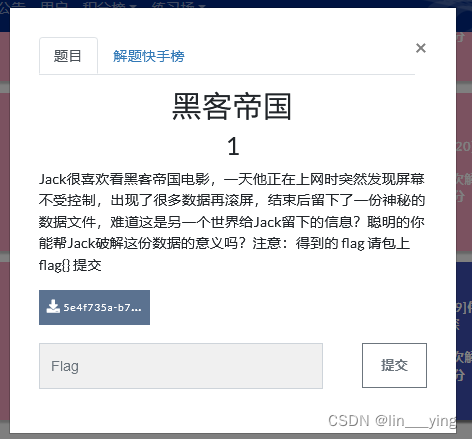

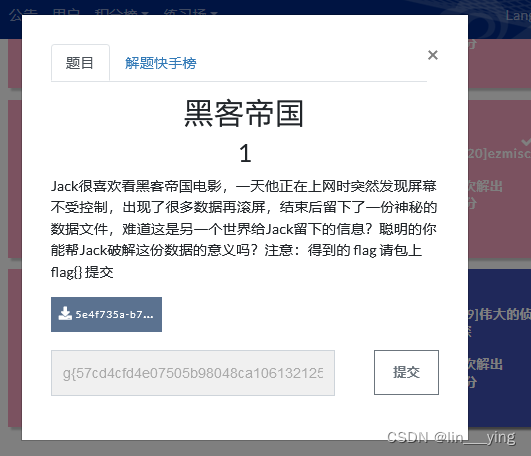

黑客帝国1

1.打开附件

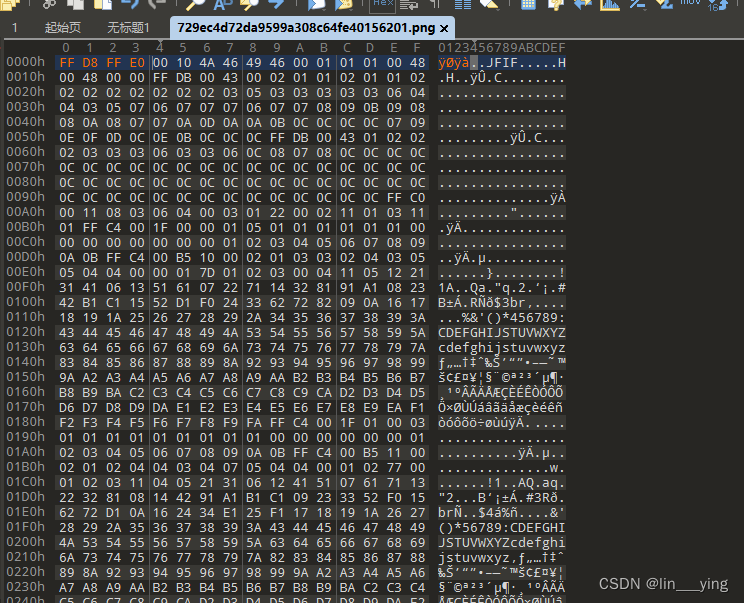

一堆十六进制

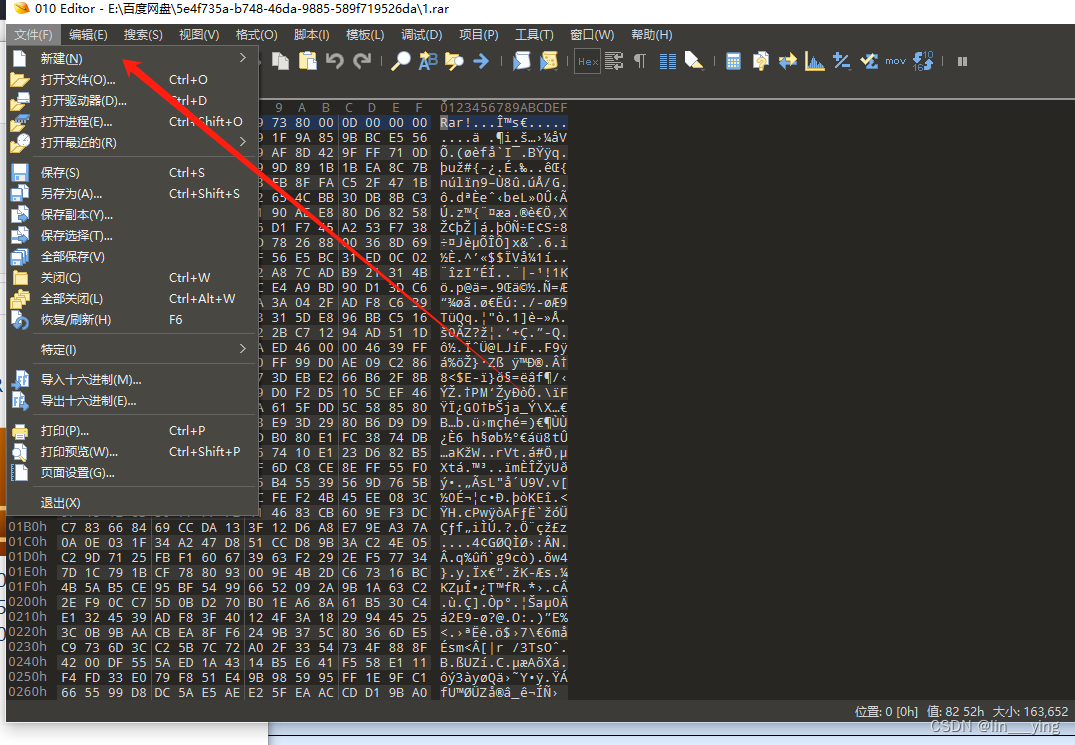

2.010 Editor

新建一个十六进制文档

将文本文档导入到010Editor中

保存得到一个压缩包

3.ARCHPR

发现压缩包是一个加密的压缩包

用ARCHPR破解压缩包密码

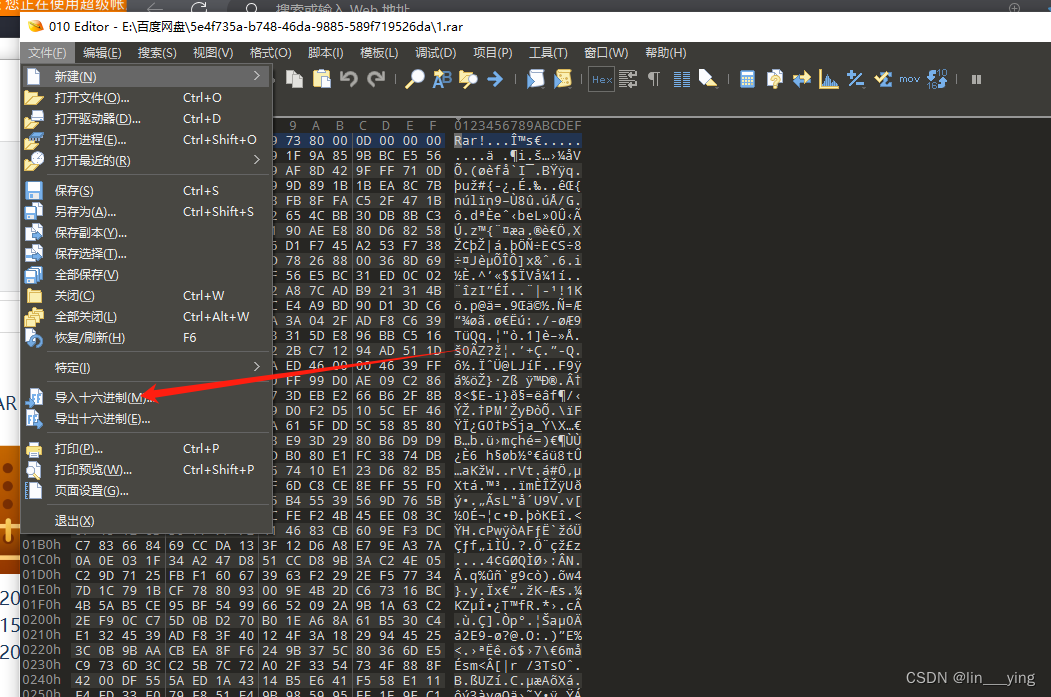

4.修改文件头

打开加密的压缩包发现是一个错误的png文件

看到文件最后是jpg文件尾

将png文件头改为jpg文件头 FF B8 FF E0

并保存

5.得到flag

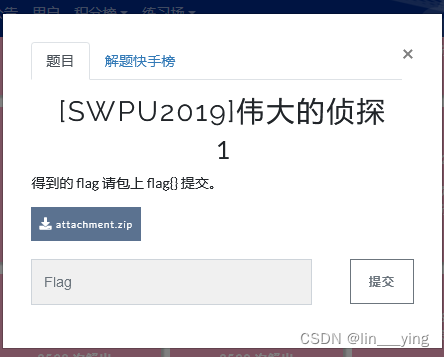

[SWPU2019]伟大的侦探1

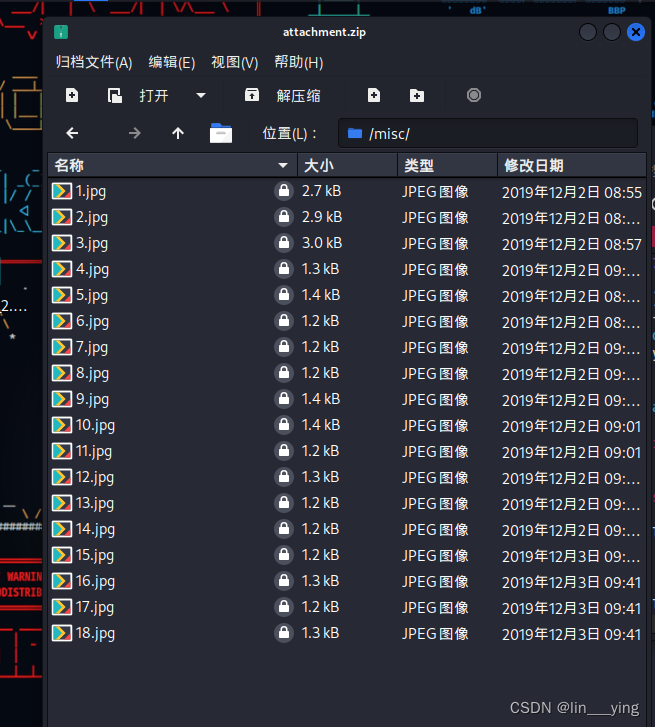

1.打开附件并解压

是一个加密的压缩包

但可以解压出来一个文本文档和一个空文件夹

观察压缩包密码是乱码,先试着修改编码

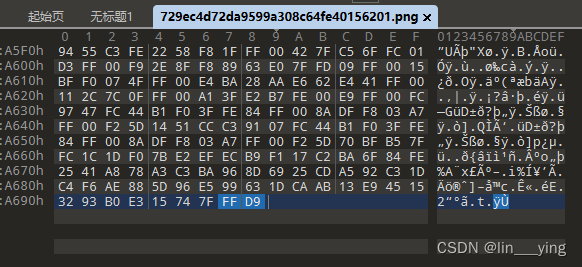

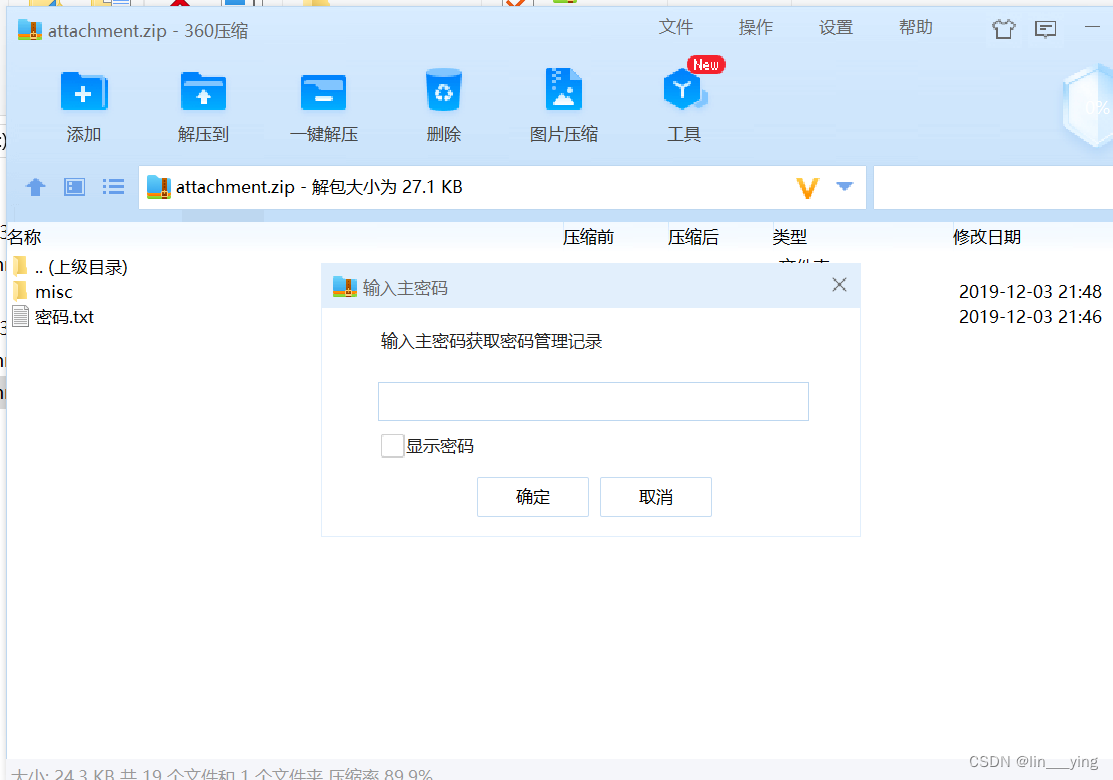

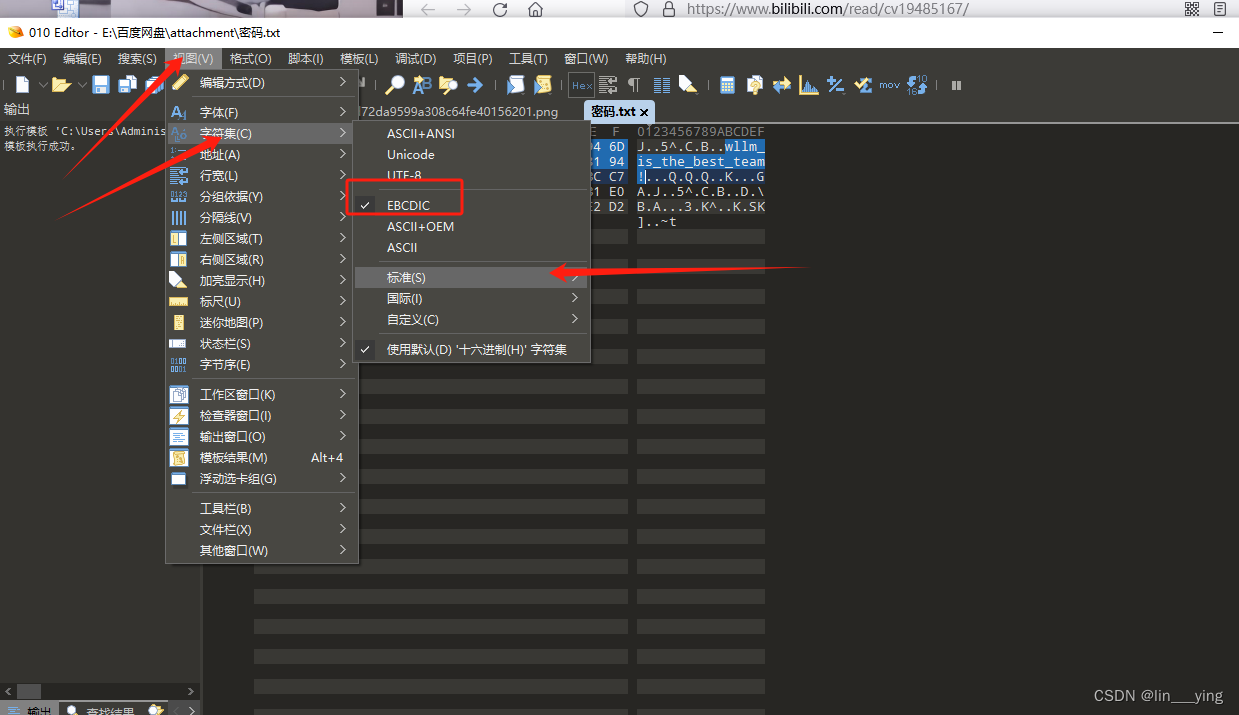

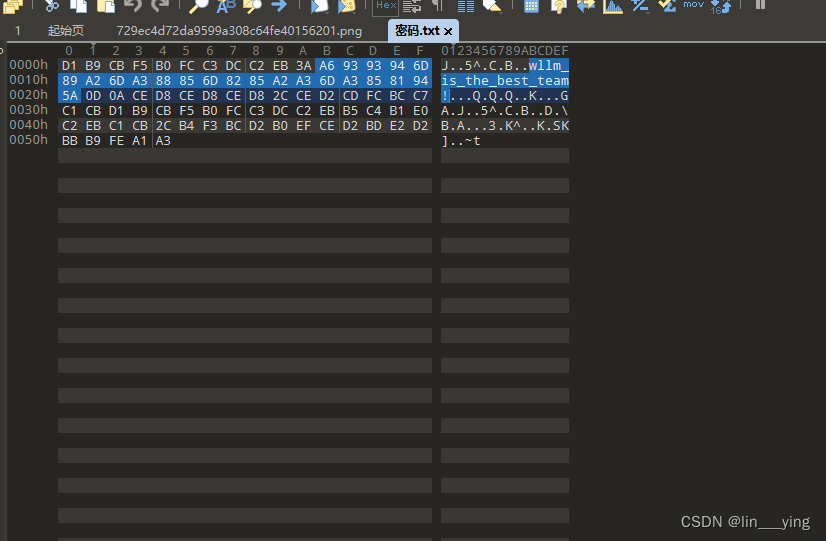

2. 010 Editor

用 010 Editor打开文本文档

点击视图-字符集-标准-EBCDIC(不知道哪个编码,当时候挨个试的)

得到压缩包密码:wllm_is_the_best_team!

解密得到18张图片,按名字顺序排列

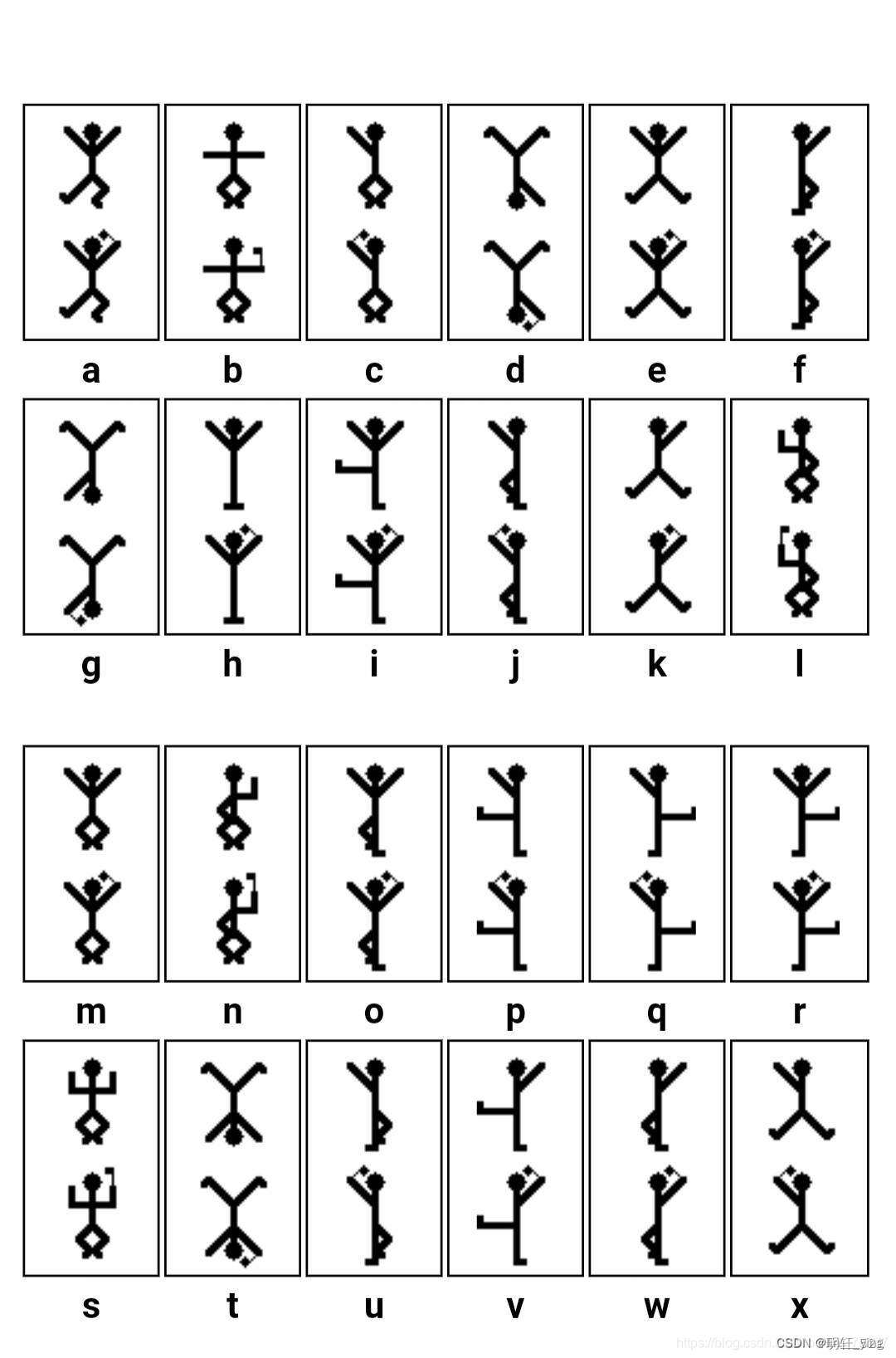

3.福尔摩斯探案集-跳舞的小人

打开第一张图是一个小人,总共18张跳舞的小人

根据跳舞的小人对照表得到flag

4.得到flag

这篇关于BUUCTF-Misc17的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!

![BUUCTF靶场[web][极客大挑战 2019]Http、[HCTF 2018]admin](https://i-blog.csdnimg.cn/direct/ed45c0efd0ac40c68b2c1bc7b6d90ebc.png)

![BUUCTF—[网鼎杯 2020 朱雀组]phpweb](https://i-blog.csdnimg.cn/direct/6d0c8544ce824c508275d1d3957b1dd1.png)

![buuctf [MRCTF2020]Xor](https://i-blog.csdnimg.cn/direct/99477cab5052410abc0088dd598bbe20.png)