本文主要是介绍Apache OfBiz 反序列化命令执行漏洞(CVE-2023-49070),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

项目介绍

Apache OFBiz是一个非常著名的电子商务平台,是一个非常著名的开源项目,提供了创建基于最新J2EE/XML规范和技术标准,构建大中型企业级、跨平台、跨数据库、跨应用服务器的多层、分布式电子商务类WEB应用系统的框架。OFBiz最主要的特点是OFBiz提供了一整套的开发基于Java的web应用程序的组件和工具。包括实体引擎, 服务引擎, 消息引擎, 工作流引擎, 规则引擎等。

项目地址

- https://ofbiz.apache.org/

漏洞概述

在Apache OFBiz 17.12.03版本及以前存在一处XMLRPC导致的反序列漏洞,官方于后续的版本中对相关接口进行加固修复漏洞,但修复方法存在绕过问题(CVE-2023-49070),攻击者仍然可以利用反序列化漏洞在目标服务器中执行任意命令。

影响的版本

Apache OFBiz < 18.12.10

环境搭建

下载完成vulhub后,进入CVE-2023-49070目录,直接执行docker compose up -d 命令即可。

漏洞复现

1、使用CommonsBeanutils1链构造恶意paylod

java -jar ysoserial.jar CommonsBeanutils1 "touch /tmp/success" | base64 | tr -d "\n"

2、使用如下poc

3、命令成功执行

漏洞分析

此次漏洞产生的根源是xmlrpc组件的反序列化漏洞,但是由于xmlrpc已经不在更新维护,因此Apache OFBiz项目组决定删除相关代码,已彻底修复该问题,也删除了之前的补丁代码。

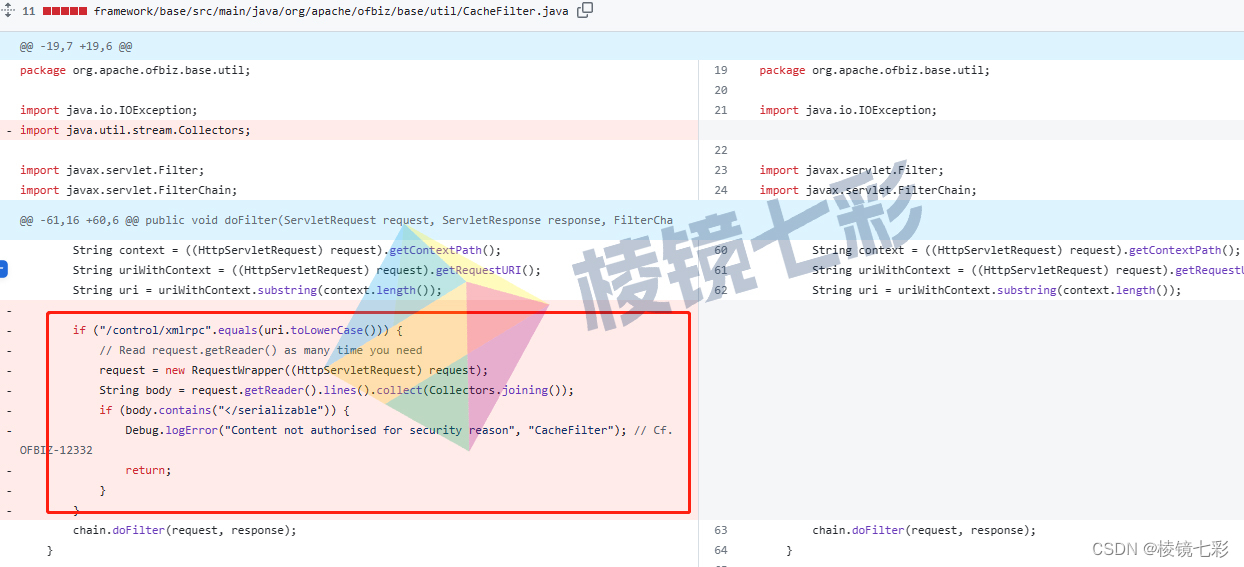

实际上CVE-2023-49070是历史漏洞CVE-2020-9496的绕过,CVE-2020-9496的修复补丁如下,仅是在Filter中对存在漏洞的uri和内容进行校验。

但是该补丁可以被绕过,原因是OFBiz采用了tomcat中间件,而tomcat支持/control/xmlrpc;/格式的uri,因此if条件不成立,成功绕过。

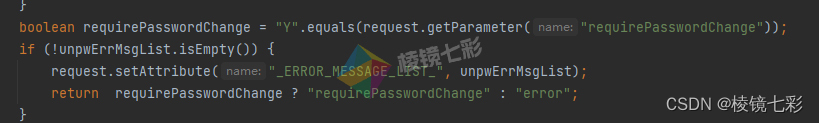

但是绕过补丁后,仍然需要登录才可以利用,这里又涉及到了一个认证绕过漏洞。认证代码如下,当下来代码返回结果不为success时,将返回登录页面

在checklogin函数中,存在如下逻辑,只要不满足任何下列条件,将返回success

由于username、password可以被用户控制,在login函数中又存在如下逻辑

因此构造/xxxx/?USERNAME=&PASSWORD=&requirePasswordChange=Y格式的url让认证函数返回success,即可绕过认证。结合上述分析,即可实现preauth-rce。

参考链接

- https://github.com/vulhub/vulhub/blob/master/ofbiz/CVE-2023-49070/README.zh-cn.md

- https://issues.apache.org/jira/browse/OFBIZ-12812

- https://github.com/apache/ofbiz-framework/commit/abe2e4399e

这篇关于Apache OfBiz 反序列化命令执行漏洞(CVE-2023-49070)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!