本文主要是介绍低成本物联网安全芯片ACL16_S 系列,可应用物联网认证、 SIM、防抄板和设备认证等产品上,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

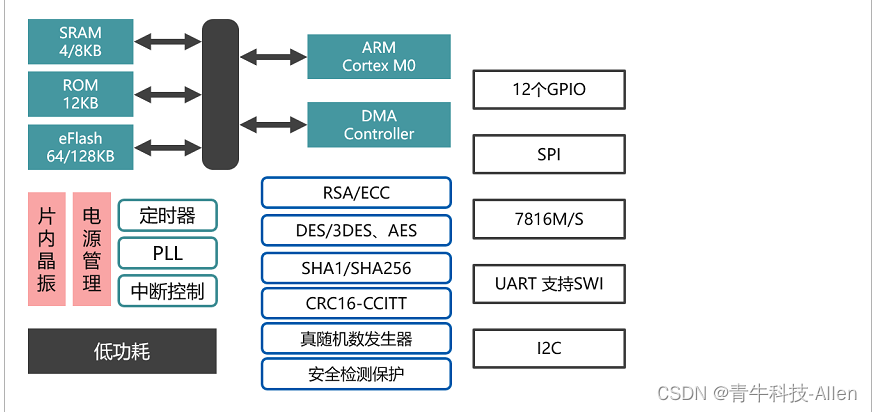

ACL16_S 芯片是针对物联网认证、 SIM、防抄板和设备认证需求推出的高安全芯片。芯片采用 32 位 ARMCortex™-M0 系列内核,片内集成多种安全密码模块,包括 RSA/ECC DES/TDES、 SHA-1/-256、 AES-128/-192/-256 等国际安全算法,支持真随机数发生器,集成CRC16-CCITT校验模块。芯片提供了多种外围接口: SPI、 UART、 SWI、 ISO7816、 I2C 等, 系统时钟48M。

ACL16_S 产品有两种容量类型的芯片, 128KBeFlash+8KB SRAM 和 64KB eFlash+4KB SRAM。

产品应用:

-

物联网SE

-

物联网节点认证

-

设备/配件认证

-

防克隆、防抄板

这篇关于低成本物联网安全芯片ACL16_S 系列,可应用物联网认证、 SIM、防抄板和设备认证等产品上的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!