本文主要是介绍应用密码学期末复习(1),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

学习资料

应用密码学总结_应用密码学知识点总结-CSDN博客

应用密码学期末复习知识点总结_5的36次方mod97__PriDe的博客-CSDN博客

【密码学】密码学期末考试速成课,不挂科!!#高数帮_哔哩哔哩_bilibili

目录

学习资料

第一章 概述

1.1信息安全的目标与应用环境

1.1.1信息安全的三个基本目标

1.1.2信息安全目标实现的前提与环境编辑

1.1.3密码学与信息安全的关系

1.1.4数据的安全基于密钥的保密,而不是算法的保密

1.1.5公钥密码使得无密钥传输的保密通信成为可能

1.2密码学的起源和发展

1.2.1密码学两次飞跃编辑

1.2.2 密码学发展的三个阶段

1.3密码学的基本概念

1.3.1密码学的基本概念

1.3.2密码算法分类-I

1.3.3密码算法分类-II

1.3.4公钥密码的主要特点

1.3.5密码学五要素

1.3.6信息安全五大属性

1.4数字签名

第一章 概述

1.1信息安全的目标与应用环境

1.1.1信息安全的三个基本目标

- 保密性 Confidentiality 消息能够被安全的传送,即窃听者不能阅读发送的消息。

- 完整性 Integrity 消息的接收者应该能够验证在传递的过程中消息没有被修改;入侵者不能用假消息代替合法的消息。

- 可用性 Availability 即保证信息和信息系统随时为授权者提供服务,而不要出现非授权者滥用却对授权者拒绝服务的情况。

其他目标:

- 鉴别 Authentication 消息的接收者应该能够确认消息的来源, 入侵者不能伪装成他人。

- 不可抵赖性 Non-repudiation 发送者事后不可能虚假地否认他发送的信息。

- 可审计 Accountability 确保实体的活动可被跟踪。

- 可靠性 Reliability 特定行为和结果的一致性。

1.1.2信息安全目标实现的前提与环境

1.1.3密码学与信息安全的关系

1.1.4数据的安全基于密钥的保密,而不是算法的保密

1.1.5公钥密码使得无密钥传输的保密通信成为可能

1.2密码学的起源和发展

1.2.1密码学两次飞跃

1.2.2 密码学发展的三个阶段

1.3密码学的基本概念

1.3.1密码学的基本概念

密码学(Cryptology):研究信息系统安全技术的科学。它包含两个分支:

-

密码编码学(Cryptography),对信息进行编码实现隐蔽信息的一门学问。对信息进行变换,保护信息在信道中的安全。

-

密码分析学(Cryptanalysis),研究分析破译密码或伪造的学问。设计和使用密码必须遵守柯克霍夫准则——算法必须公开,对密钥进行保护。

-

两者相互对立,而又互相促进地向前发展。

1.3.2密码算法分类-I

按照保密性依赖的基础分为:

- 受限制的(Restricted)算法: 算法的保密性基于保持算法的秘密。

- 基于密钥(Key-based)的算法: 算法的保密性基于对密钥的保密。

1.3.3密码算法分类-II

按照密钥的特点分为:

- 对称密码算法(Symmetric Cipher):就是加密密钥和解密密钥相同,或实质上等同,即从一个易于推出另一个。又称秘密密钥算法或单密钥算法。加解密使用相同的密钥【门锁】

- 对称密钥密码又可分为流密码和分组密码

- 分组密码每次对一块数据(Block)加密例子:DES, IDEA, RC6, Rijndael

- 流密码每次对一位或一字节加密例子:One-time padding, Vigenére, Vernam

- 对称密钥密码又可分为流密码和分组密码

- 非对称密钥算法(Asymmetric Cipher):加密密钥和解密密钥不相同,从一个很难推出另一个。又称公钥密钥算法(Public-key Cipher) 。加解密使用不同的密钥

1.3.4公钥密码的主要特点

多个用户加密的消息只能由 一个用户解读,实现了保密性。

无需事先分配密钥。

只能由一个用户加密消息而使多个用户可以解读,实现了不可抵赖性。

1.3.5密码学五要素

1.3.6信息安全五大属性

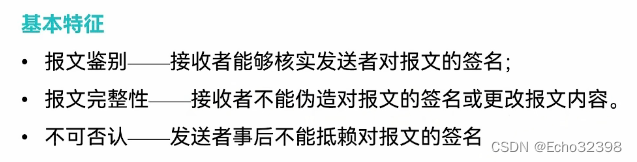

1.4数字签名

这篇关于应用密码学期末复习(1)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!