本文主要是介绍三级网络技术备考重点之网络安全技术,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

计算机三级网络技术:第十章网络安全技术

三级网络技术备考重点之网络安全技术

1.网络安全的基本要素

- 机密性

- 完整性

- 可用性

- 可鉴别性

- 不可抵赖性

2.信息泄露与篡改

- 截获

- 窃听

- 篡改

- 伪造

3.网络攻击

- 服务攻击DOS

- 非服务攻击

- 非授权访问

- 网络病毒

4.P2DR模型

- 安全策略:包括安全策略和具体安全规则

- 防护:对系统可能出现的安全问题采取预防措施

- 检测

- 响应:包括紧急响应和恢复处理

5.网络安全规范

- 分为ABCD4类共D,C1,C2,B1,B2,B3,A1,7级,D为最低A1最高

- D级系统属于非安全保护类,不能用于多用户环境下的重要信息处理

- C类系统是用户能定义访问控制要求的自主保护类型

- B类系统属于强制型安全保护系统,即用户不能分配权限,只有管理员可以为用户分配

- 一般的UNIX系统通常能满足C2标准

6.数据备份方法

- 备份模式:物理备份,逻辑备份

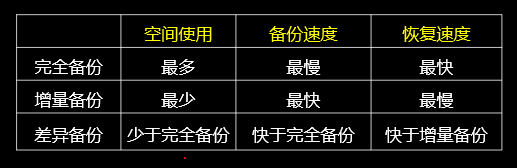

- 基于策略:完全备份,增量备份,差异备份

7.常用备份设备

- 磁盘阵列:磁盘阵列部署方式,也称RIAD级别。主要有RAID0、RAID1、RAID3、RAID5等级别。 RAID10是RAID0和RAID1的组合。

磁盘阵列需要有磁盘阵列控制器,有些服务器主板中自带有这个RAID控制器,有些主板没有这种控制器,就必须外加一个RAID卡,RAID卡通常是SCSI接口,有些也提供IDE接口和SATA接口。 - 光盘塔

- 光盘库

- 磁带机

- 磁带库

- 光盘镜像服务器

8.Windows 2003备份程序支持的五种备份方法

- 副本备份:复制所有选中的文件,但不标记为已备份。

- 每日备份:复制执行每日备份的当天修改的所有选中文件。不做标记。

- 差异备份:从上次的正常备份或增量备份后,创建或修改的差异备份副本文件,备份后不标记为已备份文件。

- 增量备份:只备份上一次正常备份或增量备份后创建或改变的文件。备份后标记。

- 正常备份:复制所有选中文件,并且备份后标记每个文件。

9.非对称密码体制

- 加密和解密使用不同的秘钥,加密密钥为公钥是可以公开的,而解密密钥为私钥是保密的。因此,非对称密钥技术也被称为公钥加密加技术。

- 非对称加密技术中N个用户之间进行通信加密,仅需要n对密钥就可以了。常用的加密算法有RSA算法、DSA算法、PKCS算法与PGP算法。

10.木马

- “木马”通常寄生在用户计算机系统中,盗用用户信息,并通过网络发送给黑客。与病毒不同之处在于没有自我复制功能。

- 传播途径:电子邮件、软件下载、会话软件

11.防病毒软件安装与配置

- 系统中心:实时记录计算机的病毒监控、检测和清除的信息,实现对整个防护系统的自动控制

- 服务器端:服务器端为网络服务器操作系统应用而设计

- 客户端:客户端对当前工作站上病毒监控、检测和清楚,并在需要时向系统中心发送病毒检测报告

- 管理控制台:管理控制台是为了网络管理员的应用而设计的,通过它可以集中管理网络上所有已安装的防病毒系统防护软件的计算机。管理控制台既可以安装到服务器上也可以安装在客户机上,视网络管理员的需要,可以自由安装。

对于大多数的网络版的防病毒系统,服务器端和客户端通常可以采用本地安装、远程安装、Web安装、脚本安装等方式进行安装。

控制台的安装通常有两种方式:通过光盘安装控制台、远程安装控制台,系统管理员可以将管理控制台远程安装到其他计算机上。

12.防病毒系统主要参数配置

- 系统升级:从网站升级、从上级中心升级、从网站上下载手动数据包。

- 扫描设置

- 黑白名单设置

- 端口设置:为了使网络版防病毒软件的通信数据能顺利的通过防火墙,通常系统都会提供用于数据通信端口设置的界面。(非固定端口)

13.防火墙技术

- 分类:包过滤路由器,应用网关,应用代理和状态检测4类

参考书籍:未来教育三级网络技术考

试教程2019年版

欢迎讨论学习,指正错误

这篇关于三级网络技术备考重点之网络安全技术的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!