本文主要是介绍buuctf-misc-[GUET-CTF2019]虚假的压缩包1,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

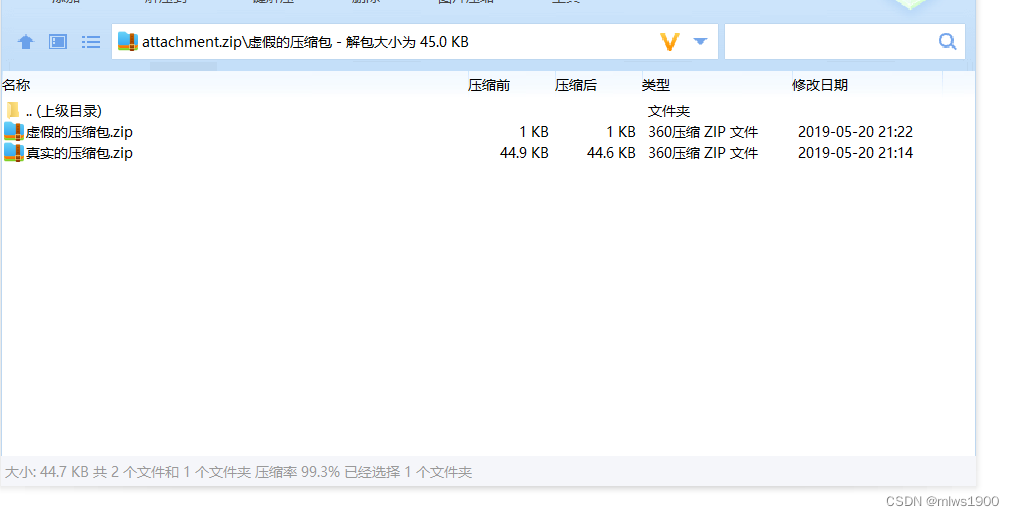

打开附件(看了其他wp,360解压能直接打开)

打开虚假的

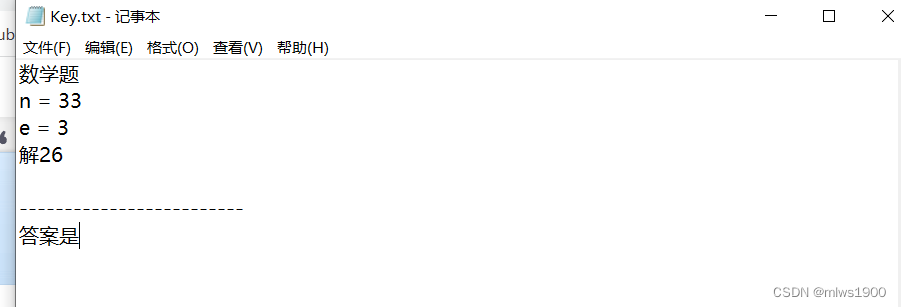

编个脚本跑一下

import gmpy2p = 3

q = 11

e = 0x3

c = 26

n = 33

s = (p- 1) * (q - 1)

d = gmpy2.invert(e,s)

m = pow(c,d,n)print(pow(c, d, n))

解出来是5

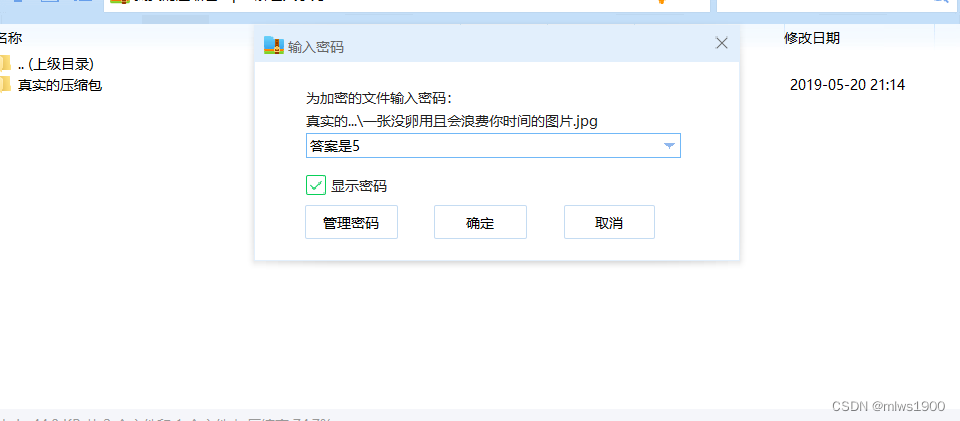

解压的密码是“答案是5”

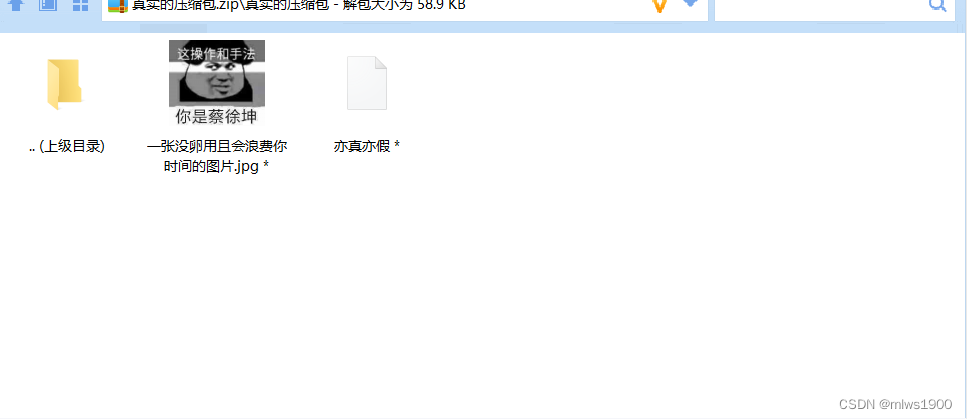

解压得到两个东西

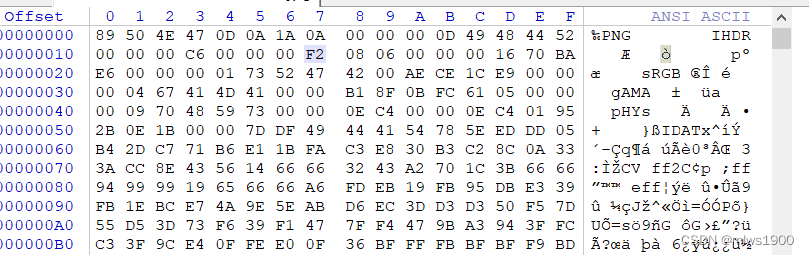

修改宽高,得到一个^5

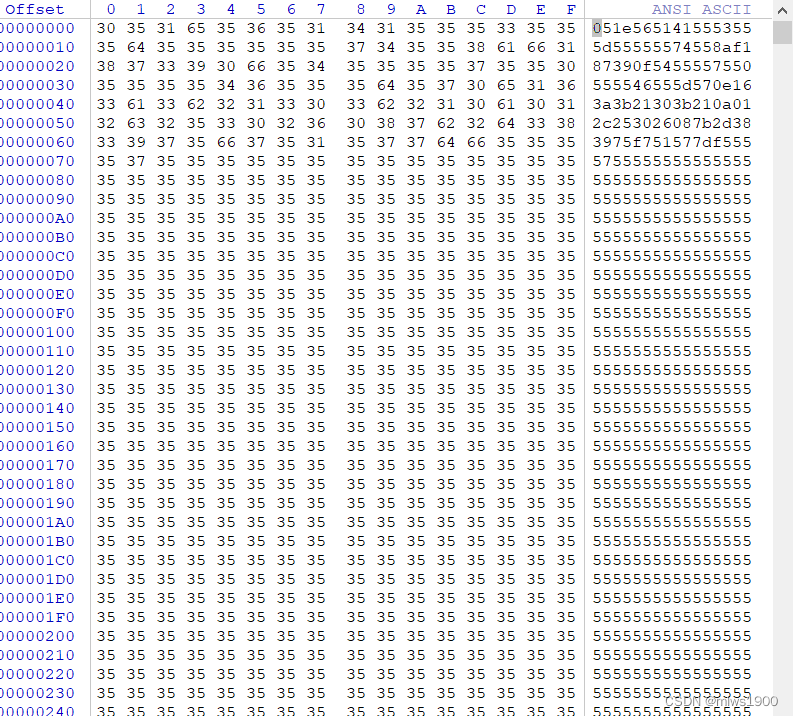

和亦真亦假文件进行^5操作

import base64f1 = open(r'C:\Users\ctfcache\虚假的压缩包\亦真亦假','r')

xor_data = f1.read()

f1.close()

dec_data = ""

for i in xor_data:tmp = int(i,16) ^ 5dec_data += hex(tmp)[2:]print(dec_data)

f2 = open(r'C:\Users\ctfcache\虚假的压缩包\data.txt','wb')

f2.write(base64.b16decode(dec_data.upper()))

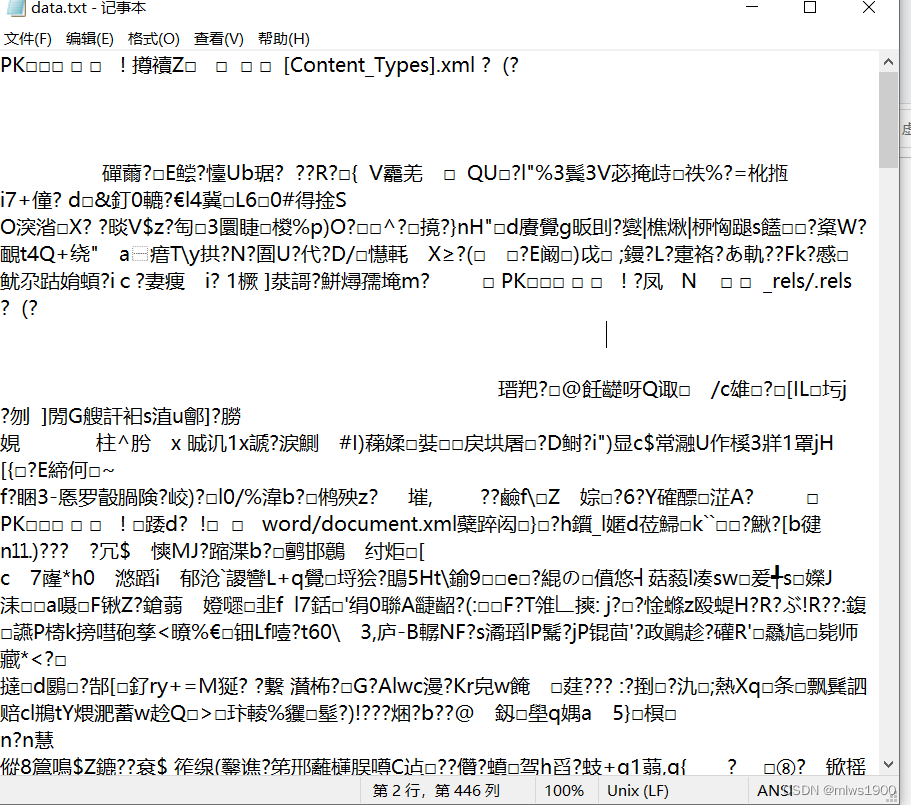

f2.close()打开data文本

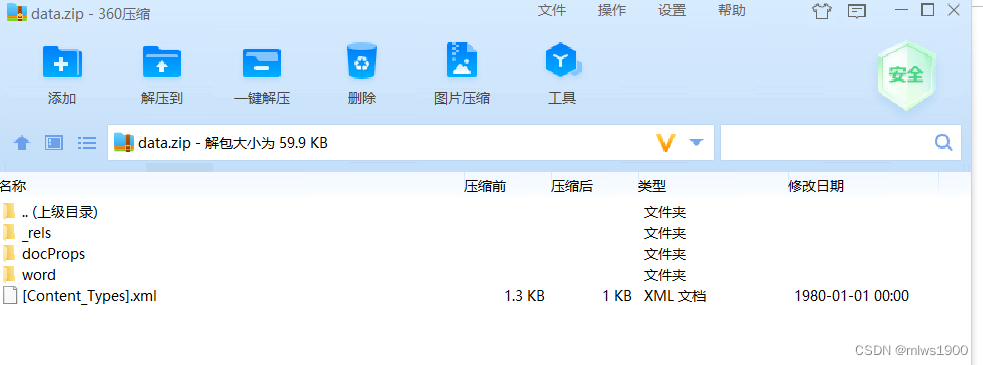

看到pk,转换成zip打开

发现doc,docx就是类似于压缩文件的存在,所以改后缀名为docx

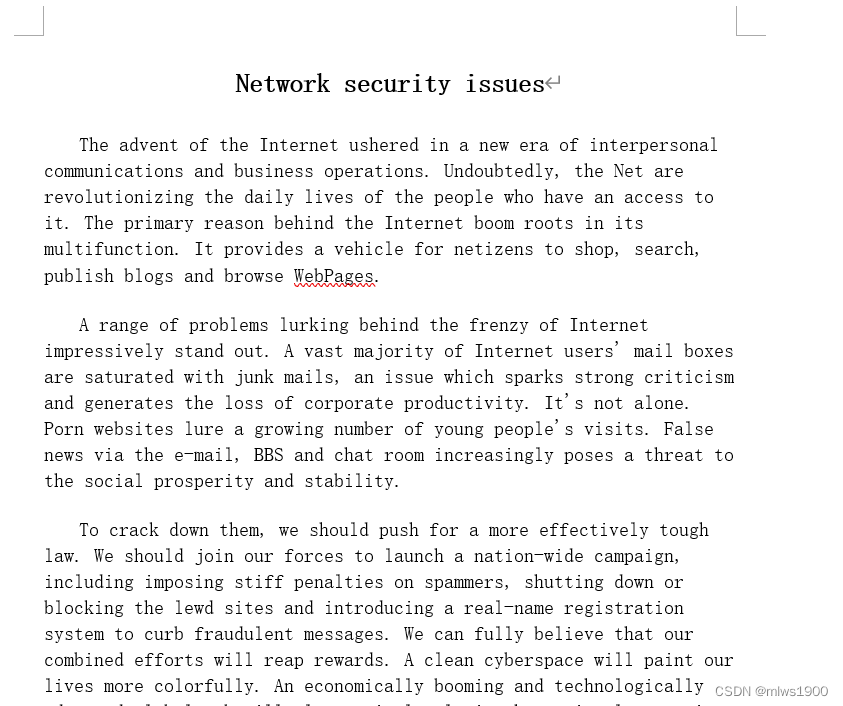

打开文件

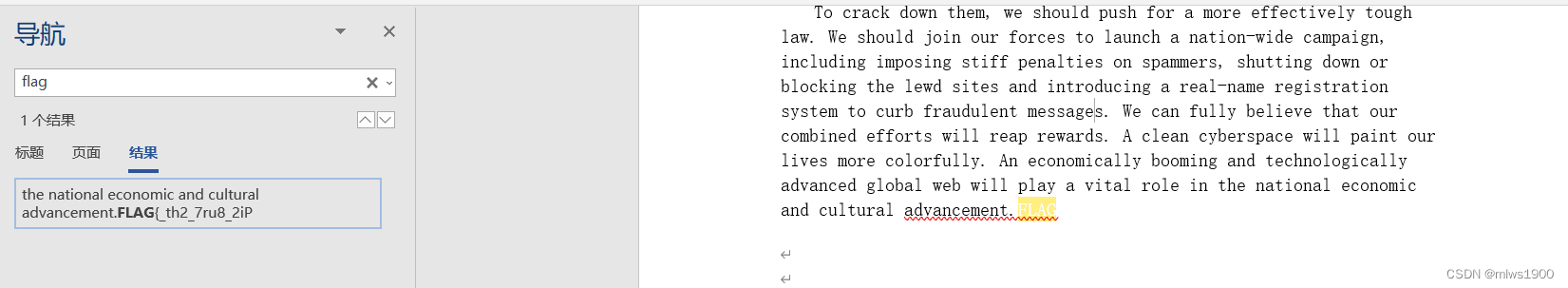

搜索flag,发现是隐藏在文本中

修改一下颜色

flag{_th2_7ru8_2iP_}

这篇关于buuctf-misc-[GUET-CTF2019]虚假的压缩包1的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!

![BUUCTF靶场[web][极客大挑战 2019]Http、[HCTF 2018]admin](https://i-blog.csdnimg.cn/direct/ed45c0efd0ac40c68b2c1bc7b6d90ebc.png)