本文主要是介绍Golang——gRPC认证,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

一. OpenSSL

1.1 介绍

OpenSSL是一个开放源代码的软件库包,用于支持网络通讯过程中的加密。这个库提供的功能包含了SSL和TLS协议的实现,并可用于生成密钥、证书、进行密码运算等。

其组成主要包括一下三个组件:

-

openssl:多用途的命令行工具

-

libcrypto:加密算法库

-

libssl:加密模块应用库,实现了ssl及tls

openssl可以实现秘钥证书管理、对称加密和非对称加密 。

官网:[ Downloads ] - /source/index.html

1.2 Windows安装方法

OpenSSL官网没有提供windows版本的安装包,可以选择其它开源平台提供的工具。

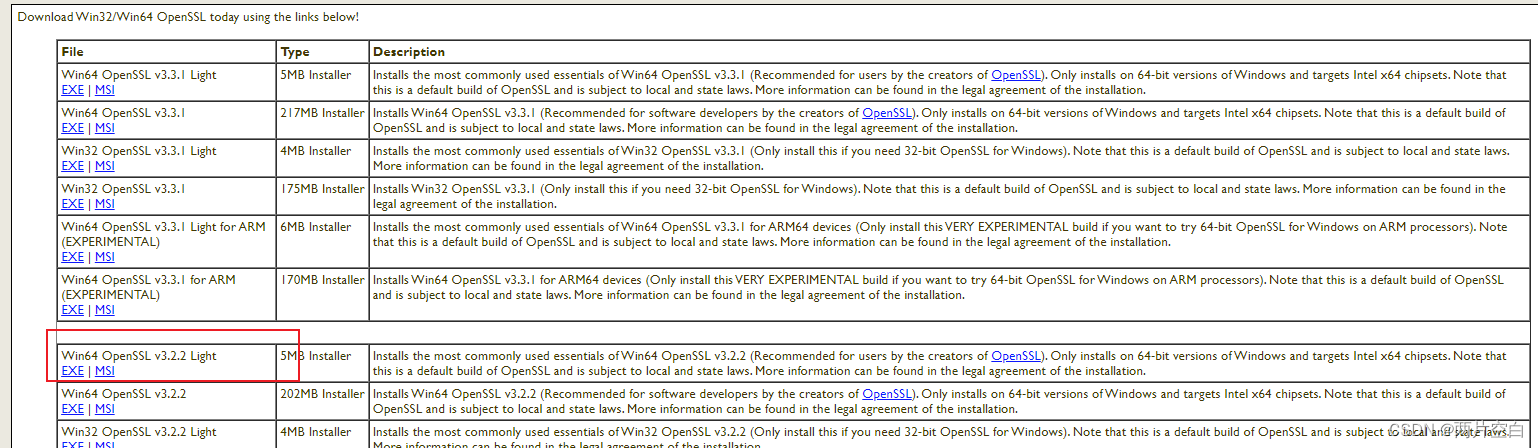

Win32/Win64 OpenSSL Installer for Windows - Shining Light Productions

以该工具为例:

进入下载界面,选择下载的版本,下载完,之后安装即可。

1.3 生成公钥和私钥

openssl命令详解-CSDN博客

生成私钥:openssl genrsa -out rsa_private_key.pem 1024

生成公钥:openssl rsa -in rsa_private_key.pem -pubout -out rsa_public_key.pem二. gRPC认证

gRPC默认内置了两种认证方式:

- SSL/TLS认证

- 基于Token的认证

同时,gRPC提供了接口用于扩展自定义认证方式。

2.1 TLS认证

2.1.1 什么是TLS认证

TLS(Transport Layer Security,安全传输层),TLS是建立在传输层TCP协议之上的协议,服务于应用层,它的前身是SSL(Secure Socket Layer,安全套接字层),它实现了将应用层的报文进行加密后再交由TCP进行传输的功能。

2.1.2 TLS的作用

TLS协议主要解决如下三个网络安全问题。

- 保密(message privacy),保密通过加密encryption实现,所有信息都加密传输,第三方无法嗅探;

- 完整性(message integrity),通过MAC校验机制,一旦被篡改,通信双方会立刻发现;

- 认证(mutual authentication),双方认证,双方都可以配备证书,防止身份被冒充;

2.1.3 TLS认证实例

- 证书制作

制作公钥:自签名公钥(x509), 制作私钥。

#生成一个名为server_private.key的RSA私钥,使用SHA256算法和4096位密钥长度。然后使用该私钥生成一个有效期为36500天的自签名证书,并将其保存为名为server.pem的文件。同时在证书中添加subjectAltName扩展,指定DNS名称为www.wy.com。

openssl req -newkey rsa:4096 -nodes -sha256 -keyout server_private.key -x509 -days 36500 -out server.pem -addext "subjectAltName =DNS:www.wy.com"- openssl req:生成自签名证书

- -newkey rsa:4096 :生成新的4096位rsa密钥对

- -sha256:使用sha256加密

- -keyout:指定生成的私钥文件

- -x509:指输出证书

- -days 36500:有效期 36500

- -out:输出证书的文件名

- -addext:添加扩展

注意需要在证书中添加subjectAltName扩展,指定DNS名称。不然在客户端连接服务器时会报错,报错信息为:

rpc error: code = Unavailable desc = connection error: desc = "transport: authentication handshake failed: tls: failed to verify certificate: x509: certificate relies on legacy Common Name field, use SANs instead"

因为

go1.15版本开始废弃CommonName,因此推荐使用SAN证书。如果想兼容之前的方式,需要设置环境变量GODEBUG为x509ignoreCN=0。(创建 SSL/TLS 证书时,证书依赖于传统的 Common Name (CN) 字段,而没有使用现代标准所推荐的 Subject Alternative Names (SANs) 字段。现代的 TLS 客户端(比如最新版本的浏览器和安全工具)要求证书使用 SANs 字段来指定有效的主机名。)

自定义信息:

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [AU]:CN #国家

State or Province Name (full name) [Some-State]:SHANGHAI #省份

Locality Name (eg, city) []:SHANGHAI #城市

Organization Name (eg, company) [Internet Widgits Pty Ltd]:BF #公司

Organizational Unit Name (eg, section) []:Dev #部门

Common Name (e.g. server FQDN or YOUR name) []:www.wy.com #服务器名称

Email Address []:xxx@xxx.com #邮箱地址- 目录结构

- 示例代码

服务端代码:

package mainimport ("context""fmt""net"hello "sample-app/grpc/proto""google.golang.org/grpc""google.golang.org/grpc/credentials" //引入gRPC认证包

)const (//服务器地址Addr = "127.0.0.1:8080"

)type helloService struct{}//定义hello 服务

var HelloService = helloService{}//实现proto hello service方法

func (h helloService) SayHello(c context.Context, req *hello.HelloRequest) (*hello.HelloResponse, error) {resp := new(hello.HelloResponse)resp.Message = fmt.Sprintf("Hello %s", req.Name)return resp, nil

}func main() {ls, err := net.Listen("tcp", Addr)if err != nil {fmt.Println(err)return}//TLS认证cert, err := credentials.NewServerTLSFromFile("..\\..\\key\\server.pem", "..\\..\\key\\server_private.key")if err != nil {fmt.Println(err)return}//新建一个grpc服务器,并开启TLS认证//上面监听并没有进行连接客户端server := grpc.NewServer(grpc.Creds(cert))//注册HelloServicehello.RegisterHelloServer(server, HelloService)fmt.Println("Listen on" + Addr + "with TLS")//这里面才会连接客户端,需要进行认证server.Serve(ls)

}

-

credentials.NewServerTLSFromFile:从输入证书文件和密钥文件为服务端构造TLS凭证 -

grpc.Creds:返回一个ServerOption,用于设置服务器连接的凭证。

客户端代码:

package mainimport ("context""fmt"hello "sample-app/grpc/proto""google.golang.org/grpc""google.golang.org/grpc/credentials"

)const (、//gRPC服务器地址Addr = "127.0.0.1:8080"

)func main() {//TLS连接cert, err := credentials.NewClientTLSFromFile("..\\..\\key\\server.pem", "www.wy.com")if err != nil {fmt.Println("credentials fail ", err)return}//请求连接的时候 需要认证conn, err := grpc.Dial(Addr, grpc.WithTransportCredentials(cert))if err != nil {fmt.Println("Dial fail", err)return}defer conn.Close()c := hello.NewHelloClient(conn)req := new(hello.HelloRequest)req.Name = "gRPC"resp, err := c.SayHello(context.Background(), req)if err != nil {fmt.Println("say hello fail", err)return}fmt.Println(resp.Message)

}

-

credentials.NewClientTLSFromFile:从输入的证书文件中为客户端构造TLS凭证。 -

grpc.WithTransportCredentials:配置连接级别的安全凭证(例如,TLS/SSL),返回一个DialOption,用于连接服务器。

proto文件:

syntax="proto3";

package hello;

option go_package="hello";service Hello

{rpc SayHello(HelloRequest)returns(HelloResponse){};

}message HelloRequest

{string name = 1;

}message HelloResponse

{string message = 1;

}使用下面命令生成pb.go文件:

protoc --go_out=plugins=grpc:"生成pb.go文件地址" -I="proto文件地址" "proto文件地址\文件" 演示:

实际TLS认证不是这样,客户端和服务器时分离的。客户端有证书(包含公钥),服务端有证书和私钥。

客户端发送请求给服务器请求连接,服务器将证书通过私钥加密后发送给客户端。客户端有证书,里面包含服务器私钥对应的公钥。使用公钥对数据进行解密,获得证书数据,与本地证书数据进行比较。

2.2 Token认证

继续扩展上面的代码,实现TLS+Token认证机制。

2.2.1 什么是Token认证

Token认证是一种基于Token的身份验证方法,用于在客户端和服务器之间进行身份验证。以下是Token认证的主要概念、流程以及优缺点:

-

主要概念

- Token的含义:Token(令牌)是服务端生成的一串字符串,作为客户端进行请求的一个标识。

- Token的组成:一般包括用户身份标识(uid)、时间戳(time)和签名(sign)等元素。

- Token的作用:Token主要用于身份验证、授权、会话管理和跨域资源共享(CORS)等方面。

-

认证流程

- 用户登录并获取Token:用户使用用户名和密码登录,成功后服务端生成Token并发送给客户端。

- 客户端存储和使用Token:客户端将Token保存在本地(如cookie或localStorage),并在后续请求中携带该Token。

- 服务端验证Token:服务端收到请求后,验证Token的合法性,若合法则处理请求并返回数据。

2.2.2 示例代码

根据上面的代码,实现TLS+Token认证机制。

- 认证原理

客户端发送请求,会将Token放到context.Context上下文中,服务器收到请求,从上下文中获取Token验证,然后进行下一步操作。

- 目录结构

- 客户端代码

grpc/credential包内默认定义了PerRPCCredentials接口,是提供用于自定义接口,他的作用是将所需安全认证信息添加到每个RPC上下文中。其包含两个方法。

type PerRPCCredentials interface {//获取当前请求认证所需的元数据GetRequestMetadata(ctx context.Context, uri ...string) (map[string]string, error)//是否需要基于TLS认证进行安全传输RequireTransportSecurity() bool

}

package mainimport ("context""fmt"hello "sample-app/grpc/proto""google.golang.org/grpc""google.golang.org/grpc/credentials"

)const (Addr = "127.0.0.1:8080"//是否使用TLSOpenTLS = true

)// 自定义认证

type Token struct {Appid stringAppkey string

}// 实现自定义认证方法

func (t Token) GetRequestMetadata(ctx context.Context, uri ...string) (map[string]string, error) {return map[string]string{"appid": t.Appid,"appkey": t.Appkey,}, nil

}// 实现自定义认证是否开启TLS

func (t Token) RequireTransportSecurity() bool {return OpenTLS

}func main() {//TLS连接var opt []grpc.DialOptionif OpenTLS {cert, err := credentials.NewClientTLSFromFile("..\\..\\key\\server.pem", "www.wy.com")if err != nil {fmt.Println("credentials fail ", err)return}opt = append(opt, grpc.WithTransportCredentials(cert))} else {opt = append(opt, grpc.WithInsecure())}//使用自定义认证tk := Token{Appid: "101010",Appkey: "i am a key",}opt = append(opt, grpc.WithPerRPCCredentials(&tk))conn, err := grpc.Dial(Addr, opt...)if err != nil {fmt.Println("Dial fail", err)return}defer conn.Close()//初始化服务器c := hello.NewHelloClient(conn)req := new(hello.HelloRequest)req.Name = "gRPC"resp, err := c.SayHello(context.Background(), req)if err != nil {fmt.Println("say hello fail", err)return}fmt.Println(resp.Message)

}

定义一个结构Token,包含Token所需属性字段。实现PerRPCCredentials接口的两个方法。每次调用token信息会通过请求metadata传输到服务端。

下面查看服务端如何获取metadata中信息。

- 服务端代码

使用metadata.FromIncomingContext:从上下文中获取元数据。

package mainimport ("context""fmt""net"hello "sample-app/grpc/proto""google.golang.org/grpc""google.golang.org/grpc/codes""google.golang.org/grpc/credentials" //引入gRPC认证包"google.golang.org/grpc/metadata"

)var Addr = "127.0.0.1:8080"type helloService struct{}var HelloService = helloService{}func (h helloService) SayHello(c context.Context, req *hello.HelloRequest) (*hello.HelloResponse, error) {//认证md, ok := metadata.FromIncomingContext(c)if !ok {return nil, grpc.Errorf(codes.Unauthenticated, "无Token认证信息")}var appid stringvar appkey stringvals := md.Get("appid")if len(vals) != 0 {appid = vals[0]}val_key := md.Get("appkey")if len(val_key) != 0 {appkey = val_key[0]}//认证tokenif appid != "101010" || appkey != "i am a key" {return nil, grpc.Errorf(codes.Unauthenticated, "Token认证信息错误: Appid:%s, Appkey:%s", appid, appkey)}//fmt.Println("authenticated succ " + appid + "-" + appkey)resp := new(hello.HelloResponse)resp.Message = fmt.Sprintf("Hello %s \nToken info: Appid=%s, AppKey=%s", req.Name, appid, appkey)return resp, nil

}func main() {ls, err := net.Listen("tcp", Addr)if err != nil {fmt.Println(err)return}//TLS认证cert, err := credentials.NewServerTLSFromFile("..\\..\\key\\server.pem", "..\\..\\key\\server_private.key")if err != nil {fmt.Println(err)return}//新建一个grpc服务器,并开启TLS认证server := grpc.NewServer(grpc.Creds(cert))//注册HelloServicehello.RegisterHelloServer(server, HelloService)fmt.Println("Listen on " + Addr + " with TLS")server.Serve(ls)

}

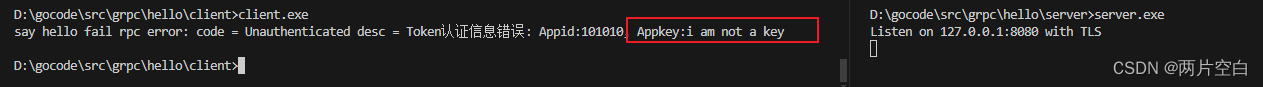

- 演示

成功:

失败:

补充:

google.golang.org/grpc/credentials/oauth 包已实现了用于 Google API 的 oauth 和 jwt 验证的方法,使用方法可以参考 官方文档 。在实际应用中,我们可以根据自己的业务需求实现合适的验证方 式。

这篇关于Golang——gRPC认证的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!