本文主要是介绍【区块链】深入解析Proof of Work (PoW): 区块链技术的核心驱动力,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

🌈个人主页: 鑫宝Code

🔥热门专栏: 闲话杂谈| 炫酷HTML | JavaScript基础

💫个人格言: "如无必要,勿增实体"

文章目录

- 深入解析 Proof of Work (PoW): 区块链技术的核心驱动力

- 引言

- 一、PoW基本概念

- 1.1 定义

- 1.2 工作原理

- 二、PoW的优势

- 2.1 去中心化

- 2.2 安全性

- 2.3 抗通胀保障

- 三、面临的挑战

- 3.1 能源消耗

- 3.2 算力集中

- 3.3 扩展性问题

- 四、PoW与其它共识机制的比较

- 4.1 Proof of Stake (PoS)

- 4.2 Delegated Proof of Stake (DPoS)

- 五、PoW的未来展望

- 六、结论

深入解析 Proof of Work (PoW): 区块链技术的核心驱动力

引言

在区块链技术的宏伟蓝图中,Proof of Work(工作量证明,简称PoW)算法扮演着基石的角色。自比特币白皮书发布以来,PoW已成为确保去中心化网络安全、维护数据完整性的关键机制。本文将深入探讨PoW的工作原理、优势、挑战以及其对区块链生态系统的影响,力求为读者提供一个全面而深入的理解。

一、PoW基本概念

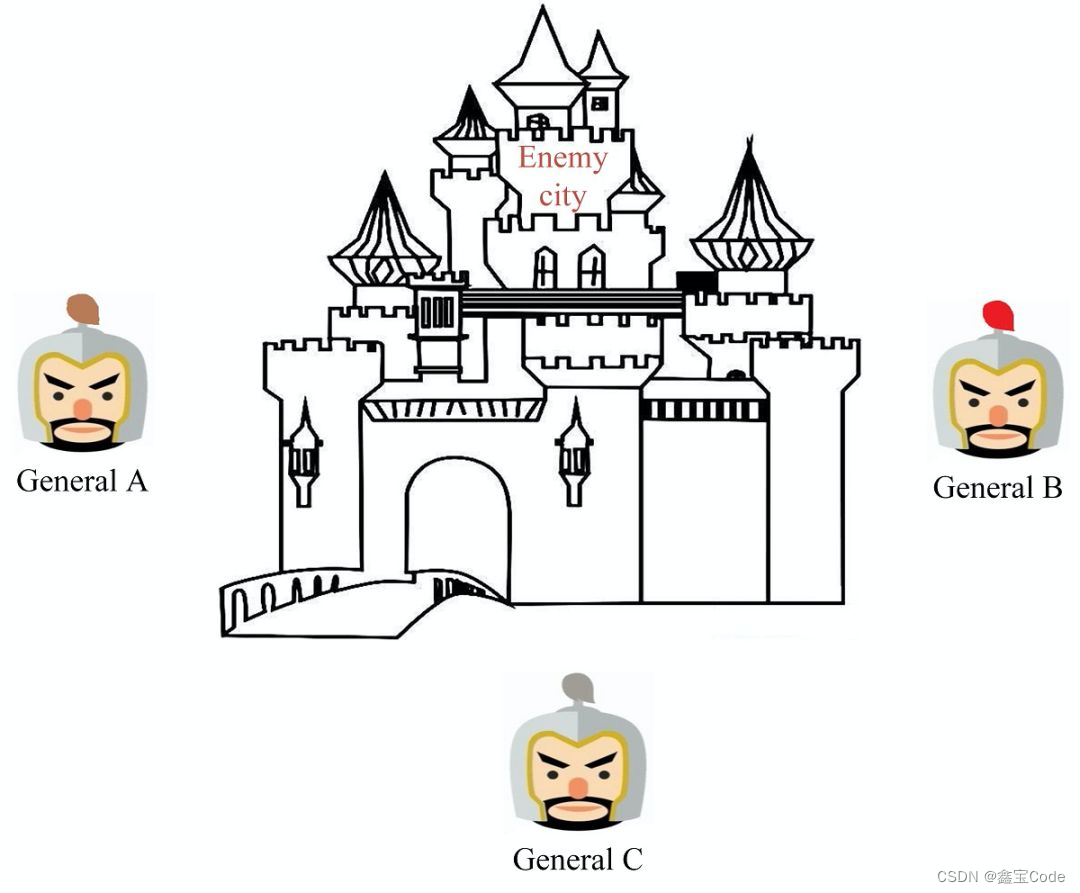

1.1 定义

PoW是一种共识机制,旨在解决分布式系统中的“拜占庭将军问题”,确保网络中的所有参与者就数据的有效性达成一致。它要求节点通过执行计算密集型任务来“证明”自己对网络的贡献,以此获得创建新区块和获取奖励的权利。

1.2 工作原理

- 挖矿过程:矿工通过解决一个复杂的数学难题——通常是寻找一个满足特定条件的哈希值——来竞争记账权。这一过程需要大量的计算资源。

- 区块验证:一旦找到符合条件的哈希值,矿工将其打包成新区块,并广播给全网。其他节点验证该区块后,将其添加到区块链上。

- 难度调整:为了保持区块产生速度的相对稳定,PoW系统会根据网络的总计算能力动态调整解题难度。

二、PoW的优势

2.1 去中心化

PoW机制鼓励广泛的节点参与,避免了中心化控制,确保了网络的去中心化特性,提高了系统的抗攻击能力。

2.2 安全性

由于篡改区块链历史记录需要重新计算所有后续区块的PoW,这在计算上几乎不可能实现,因此PoW提供了极高的安全性保障。

2.3 抗通胀保障

通过限制新区块的生成速度,PoW有助于控制代币的发行速率,从而对抗通货膨胀。

三、面临的挑战

3.1 能源消耗

PoW最大的争议点在于其巨大的能源消耗。随着算力竞赛的加剧,越来越多的电力被用于挖矿,引发了环保问题。

3.2 算力集中

虽然设计初衷是促进去中心化,但实际操作中,大规模矿池的出现导致算力集中,威胁到了网络的分散性。

3.3 扩展性问题

随着交易需求的增长,PoW系统的处理速度成为瓶颈,交易确认时间较长,影响用户体验。

四、PoW与其它共识机制的比较

4.1 Proof of Stake (PoS)

PoS是PoW的一种替代方案,它通过持有代币的数量和时间来决定记账权,大大减少了能源消耗,但可能面临富者愈富的问题。

4.2 Delegated Proof of Stake (DPoS)

DPoS通过选举代表进行区块生产,进一步提高效率,但牺牲了一定程度的去中心化。

五、PoW的未来展望

随着技术的进步和环境意识的提升,PoW正面临改革的压力。一方面,研究如何提高能源效率,如采用清洁能源挖矿;另一方面,探索混合共识机制,结合PoW的安全性与其他机制的高效性,以适应更广泛的应用场景。

六、结论

尽管面临诸多挑战,PoW作为区块链技术的先驱共识机制,其在确保网络安全、推动去中心化方面的作用不容小觑。随着技术的不断演进,PoW或许会逐渐进化或与其他机制融合,以应对新的挑战,继续在区块链世界中发挥其独特价值。未来,我们期待看到一个更加绿色、高效、安全的区块链生态,而PoW的贡献与教训,无疑将是这一旅程中不可或缺的一部分。

这篇关于【区块链】深入解析Proof of Work (PoW): 区块链技术的核心驱动力的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!