本文主要是介绍评估企业的业务是否存在高风险的六个步骤,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

风险的幽灵使得组织别无选择,只能改善各种网络风险的总体管理。以下是一个基于信息安全论坛的IRAM2方法论的分步过程,网络安全和风险从业者可以利用它来评估和管理信息风险。

第1步:范围界定练习

范围界定练习的目标是提供一个以业务为中心的已识别风险视图。这涉及在业务范围(知识产权、品牌或声誉、组织绩效)和评估的技术范围(信息架构、用户分析、技术或服务评估)之间实现利益相关者的对齐和协议。

此练习可以帮助确定哪一方将负责评估各个风险领域以及特定风险评估背后的授权。例如,选择谁将处理引入新的业务服务或技术,或解决对业务特定领域的管理关切。

第2步:业务影响评估(BIA)

BIA用于确定任何信息资产或系统的保密性、可用性或完整性受到损害时可能对业务造成的潜在影响。BIA的第一步是识别所有相关的信息资产,如客户和财务数据,以及用于服务和系统运营的信息,在所有环境和整个信息生命周期(输入、处理、传输、存储)中。

一旦资产被识别,就可以为它们分配一个值(排名或优先级)。然后,通过比较包含最合理影响的现实情景和每个资产的最坏情况情景,可以确定任何潜在安全事件的程度。

第3步:威胁分析

这一阶段有助于识别和优先排序威胁,并理解它们如何显现。威胁分析从通过与关键利益相关者的讨论和分析可用的威胁情报来源(例如,内部威胁情报团队或外部商业订阅)识别潜在相关威胁开始。

一旦构建了威胁景观,就应对其中的每个威胁进行分析。威胁可以基于两个关键风险因素进行分析:发起可能性 —— 特定威胁发起一个或多个威胁事件的可能性,以及威胁强度,或特定威胁有效发起或执行威胁事件的能力。

威胁还可以通过将它们分为一个总体群体来进一步分析:对立的、偶然的或环境的。

第4步:漏洞评估

完成威胁分析后,下一阶段是识别信息资产对每个识别威胁的

脆弱程度。漏洞评估用于检查每个关键控制的相关性程度以及其实施的性能和质量。

每个漏洞都必须被评估,并根据其控制的相对强度来表达。控制的强度可以基于该控制的利益相关者评级以及支持信息(如控制特性、性能、缺陷和文档)来计算。

在评估结束时,从业者将对哪些信息资产对哪些威胁事件脆弱有了坚实的了解。

第5步:风险评估

通过评估风险,组织可以绘制出威胁成功的可能性、最坏情况的业务影响会是什么,以及这些如何适应它们的整体风险管理计划。

第一步是为每个风险选择最相关的影响情景。这意味着在现实结果(考虑威胁的强度)和最坏情况情景之间做出决定。

其次,至关重要的是识别可能减少威胁影响的现有或计划中的控制。像其他控制评估一样,判断这些控制减少固有影响的程度是主观的。这里,风险从业者和关键利益相关者的经验发挥了至关重要的作用。

第6步:风险处理

这一步探讨了管理信息风险的各种方法:

减轻:构建更强的防御,改进现有控制并实施新控制以减轻潜在攻击的影响。

避免:避免或消除可能触发或导致潜在风险的任何活动。

转移:允许另一方承担一定级别的风险,例如,获得网络保险。

接受:承认风险发生及其潜在后果的可能性,但基于组织的风险容忍度不采取进一步行动。

风险处理应由组织的风险偏好指导。单独评估每个风险,以确定它是否超出了组织的风险容忍度。当所有风险处理选项都清晰时,创建一个风险处理计划。跟进执行计划并监控结果,以确保风险管理工作成功。

使用风险评估的六个步骤

在第六步结束时,风险评估过程实际上已经完成。从业者对评估环境有了更好的了解。这包括相关威胁、相关漏洞和优先排序的风险的清晰画面。已经制定并实施了一个风险处理计划,将风险降低到可接受的水平。

重要的是要记住,信息安全的世界是动态的;威胁事件、漏洞及其对业务的影响是流动和演变的。当组织或环境经历重大变化或缓解努力时,从业者和利益相关者应始终评估风险。

德迅云安全---风险评估

帮助企业系统分析资产所面临的威胁,及其存在的脆弱性,评估安全事件一旦发生可能造成的危害程度。并提出有针对性的抵御威胁的防护对策、整改措施。为防范和化解风险提供科学依据。

更准确地认识风险

系统地评估资产风险事件发生的概率大小和概率分布,及发生后损失的严重程度。帮助区分主要风险和次要风险。

保证规划的合理性和可行性

正确反映各风险对信息安全的不同影响,使规划的结果更合理可靠,使在此基础上制定的计划具有现实的可行性。

合理选择高效的风险对策组合

风险对策会付出一定代价,需将不同风险对策的适用性与不同风险的后果结合考虑,使不同风险选择适宜的风险对策,形成高效的风险对策组合。

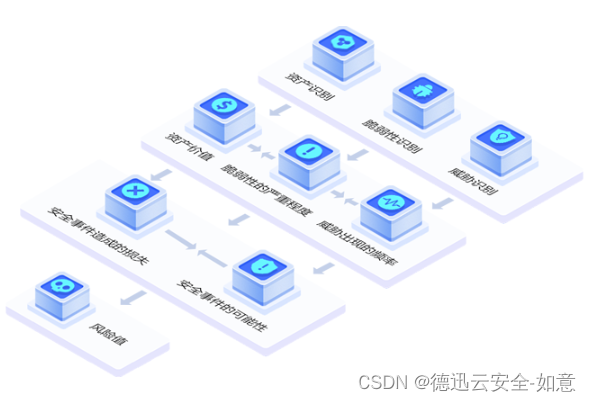

风险评估模型

1.对资产进行识别,并对资产的价值进行赋值。

2.对威胁进行识别,描述威胁的属性,并对威胁出现的频率赋值。

3.对脆弱性进行识别,并对具体资产的脆弱性的严重程度赋值。

4.根据威胁及威胁利用脆弱性的难易程度判断安全事件发生的可能性。

5.根据脆弱性的严重程度及安全事件所作用的资产的价值计算安全事件造成的损失。

6.根据安全事件发生的可能性以及安全事件出现后的损失,计算安全事件一旦发生对组织的影响,即风险值。

这篇关于评估企业的业务是否存在高风险的六个步骤的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!