安全专题

【4th chapter】信息安全技术—安全技术、安全架构、安全策略、安全管理、软件的脆弱性

概要 安全技术安全架构安全策略安全管理软件的脆弱性加密技术(Encryption Technology)安全域架构(Security Domain Architecture)访问控制策略(Access Control Policy)信息安全管理体系(Information Security Management System, ISMS)缓冲区溢出(Buffer Overflow)防火墙(Fir

迪普科技:量子安全“先行者”退场?

今年4月,迪普科技(300768 SHE)接受机构调研时被问及“公司对量子通讯所必需的安全产品在继续研究吗”时表示:“公司曾为量子通讯网络提供安全产品解决方案,从这点说与其他领域的安全产品区别不大”。换句话说,迪普科技曾经针对量子通信领域所做的工作并不是其刻意布局的策略,在这一领域未成气候时,迪普科技也许并不会投入太多精力。 图片来源:深圳证券交易所 不过就在2月的时候,有投资者在互动

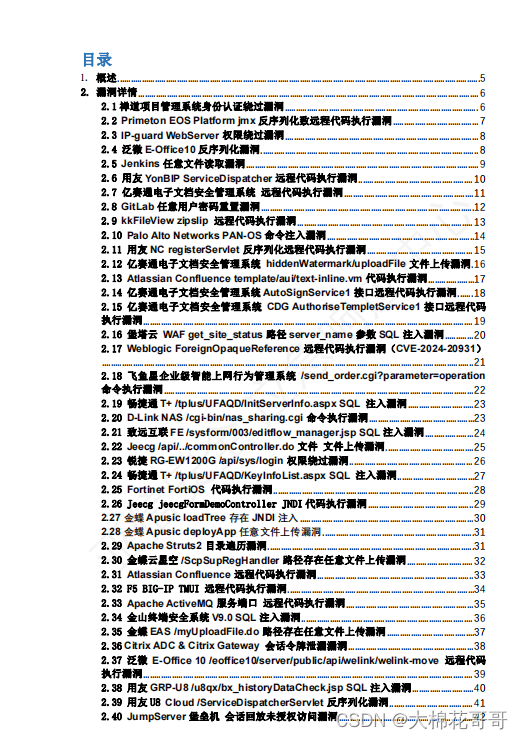

亚信安全:2024攻防演练利器之必修高危漏洞合集-百度网盘下载

亚信安全:2024攻防演练利器之必修高危漏洞合集-百度网盘下载. 90% ! 2023攻防演练期间 暴露的web漏洞占比90% 覆盖VPN、远程工具、办公软件 OA系统、聊天工具、安全产品等全路径 100% ! 隐藏在暗处的高危漏洞 一旦被利用,被攻陷率近100% 很多企业为此导致整个防御体系被突破 从而遗憾出局 2024国家级攻防演练在即,亚信安全服务团队结合自身的“外

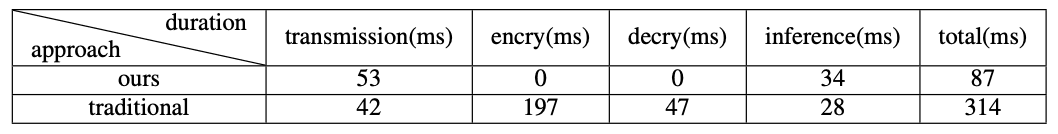

人脸防欺骗——基于皮肤斑块的快速安全的生物识别实现人脸识别防欺骗方法

1. 概述 深度学习的进步促使面部识别技术在许多领域得到应用,例如在线身份验证(eKYC)和电子设备的安全登录。面部识别是一种生物识别技术,对安全性要求很高。近年来,为了提高人脸识别技术的可靠性,人们引入了人脸防欺骗(FAS)技术。然而,现有方法在实践中存在一些问题。在服务器端部署 FAS 模型,集成多个组件,会引发隐私和安全问题。由于用户的面部图像是通过网络传输并存储在服务器上的,因此隐私泄露

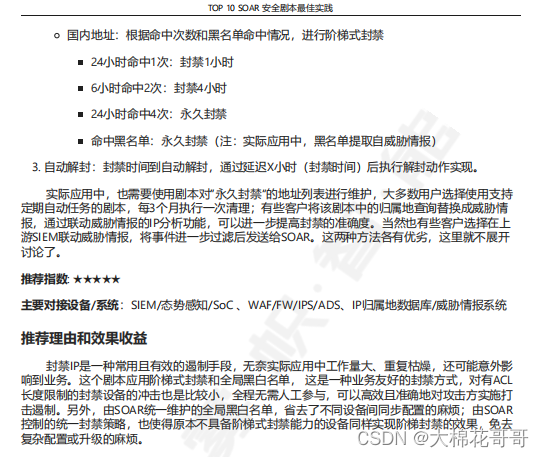

SOAR-Top 10安全剧本最佳实践-百度网盘下载

概述: SOAR(Security Orchestration,Automation and Response安全编排自动化响应),Gartner 对 SOAR 的最新描述性定义(摘自 Gartner 报告《Hype Cycle on Threat-Facing Technologies, 2018》) 是:SOAR 是一系列技术的合集,它能够帮助企业和组织收集安全运维团队监控到的各种信息(包括

等级保护应用安全验证测试:身份鉴别缺陷、SQL注入漏洞、敏感信息明文传输

文章目录 引言I SQL注入漏洞1.1 问题1.2 原因1.3 解决方案 II 敏感信息明文传输III 会话重放漏洞 引言 问题: 身份鉴别缺陷、SQL注入漏洞、敏感信息明文传输 解决方案: 接口报文签名使用预编译语句,绑定变量。采用密码技术保证重要数据在传输过程中的完整性,包括但不限于鉴别数据、重要业务数据、重要审计数据、重要配置数据、重要视频数据和重要个人信息等。 I

[docker] docker 安全知识 - 镜像,port registry

[docker] docker 安全知识 - 镜像,port & registry 这是第一篇,安全部分还有一篇笔记就记完了 说实话,看完了要学的这些东西,感觉大多数安全问题都可以通过验证登录的合法性去解决 镜像 镜像的问题还是比较多的,主要问题也是集中在: 镜像的可变性 这是针对使用了 恶意镜像(malicious images) 这一情况 镜像的不可变性 这是针对当前镜像使用了

C# Dispatcher 管理线程与UI元素之间的通信 从非UI线程安全地更新UI元素

C# Dispatcher 以下是`Dispatcher`的一些关键点:线程管理:调度操作:数据绑定:事件处理:优先级: 简单的例子 在 C#中, Dispatcher是一个与 Windows Presentation Foundation ( WPF) 应用程序开发相关的类,它是 System.Windows.Threading命名空间的一部分。 Dispatcher类

[猫头虎分享21天微信小程序基础入门教程] 第17天:小程序的用户授权与安全

[猫头虎分享21天微信小程序基础入门教程] 第17天:小程序的用户授权与安全 第17天:小程序的用户授权与安全 🔒 自我介绍 大家好,我是猫头虎,一名全栈软件工程师。今天我们继续微信小程序的学习,重点了解如何实现用户授权和确保小程序的安全性。这些内容对于保护用户隐私和数据安全至关重要。🚀 用户授权 微信小程序提供了一些 API 来获取用户的授权信息,例如获取用户的基本信息、位

iOS安全攻防(六):使用class-dump-z分析支付宝app

为了了解支付宝app的源码结构,我们可以使用class-dump-z工具来分析支付宝二进制。 1.下载配置class_dump_z 前往 https://code.google.com/p/networkpx/wiki/class_dump_z ,下载tar包,然后解压配置到本地环境 $ tar -zxvf class-dump-z_0.2a.tar.gz $

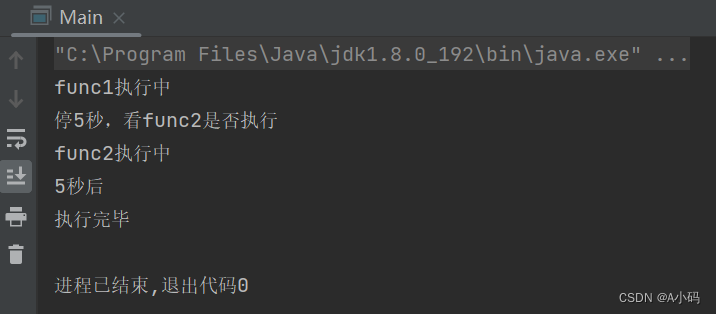

线程安全-3 JMM

一.谈一下JMM 1.JMM,JavaMemoryModel,Java内存模型。定义了多线程对共享内存读写操作的行为规范,通过规范多线程对共享内存的读写操作,以保证指令执行和结果的正确性。 2.JMM把内存分为两块 (1)主内存:是线程间共享的内存区域,可以被所有线程访问,存储了共享变量的原始副本。 (2)工作内存:是线程的私有区域,每个线程都有一个自己的工作内存,是线程的工作区域,不同线

Host头攻击-使用安全的Web服务器配置

Nginx配置示例 在Nginx中,你可以通过修改配置文件来验证HTTP Host头,确保它符合预期的值。以下是一个简单的配置示例: 1.添加HTTP Host头验证规则: 在Nginx的配置文件中,找到针对目标URL的相关配置块,并添加以下配置来验证HTTP Host头。例如,假设预期的合法Host头是"Example Domain": server { listen 80; ser

iOS安全:静态混淆【Static obfuscation】1、使用宏进行替换字符串2、解析mach-o中对应的section进行类名和方法名的替换

文章目录 前言I、使用宏进行替换字符串II、二进制文件修改see also 前言 1.对抗hopper和ida的分析可以修改macho文件的某些偏移量, 让hopper和ida无法分析造成闪退 2.对抗class-dump 和工具分析可以方法名类名混淆,混淆方案大致三种 1)编译前用脚本批量做宏定义替换(最原始的方案:字符串替换) 2)LLVM混淆 逻辑混淆(花指令) 3)对

iOS安全小技能:AntiJailbreak 越狱环境检测、 LLDB脱壳工具(脱壳越狱检测的app)

文章目录 前言I 越狱环境检测1.1 AntiJailbreak1.2 fileExistsAtPath1.3 detectJailbroken1.4 isJailbroken1.5 微信app使用的检测代码 II LLDB脱壳工具:脱壳越狱检测的appsee also` 前言

iOS支付知识及调试技巧:【支付流程 预授权 银行卡验证反洗钱敏感信息的脱敏规范】2、安全设计Checklist(短信验证码、图形验证码、密码管理、身份验证、会话安全、敏感信息、接口安全)

文章目录 前言I、 支付知识储备II、安全设计Checklist2.1 身份验证2.2 短信验证码2.3 图形验证码2.4 密码管理2.5 会话安全2.6 敏感信息2.7 接口安全 III、其他支付基础知识3.1预授权3.2 阿里(支付宝)银行卡验证接口(验证是否存在,卡号类型,归属行3.3 所属行的简称: IV、前端安全知识<

iOS安全之【 监听物理截图来自动生成截图并跳转到反馈页面进行显示】(截图内容包括系统的弹框视图UIAlertController和UIAlertView) | 蓄力计划

文章目录 引言I、反馈页面的开发步骤1.1、 监听截图通知1.2、 截图方法:1.2.1 方法一: 截图内容不包含_UIAlertControllerShimPresenterWindow 且不包含AlertView的方法:1.2.2 方法二:iOS根据视图尺寸获取视图截屏【截图内容包括UIAlertController和UIAlertView】 II demo源码2.1 本文的完整dem

iOS安全之敏感逻辑的保护方案:1、把函数名隐藏在结构体里,以函数指针成员的形式存储2、使用宏进行替换字符串

文章目录 前言I、敏感逻辑的保护方案1.1 、把函数名隐藏在结构体里,以函数指针成员的形式存储1.2、使用宏进行替换字符串 II、函数是什么?2.1 函数的组成2.2 什么是API规则、ABI2.3 函数调用2.3.1函数调用的本质2.3.2 函数返回的本质2.3.3 函数的调用规则2.3.3.1 x86_64体系下的函数调用规则2.3.3.1.1 函数的调用2.3.3.1.2 函数的跳转

安全厂商第一站!OASA 走进绿盟科技圆满结束

近日,龙蜥社区安全联盟(OASA)走进联盟成员单位绿盟科技集团股份有限公司(以下简称“绿盟科技”),就未来合作方向,双方进行了一次深入的合作交流。该会议共有 11 位人员出席,有来自绿盟科技的范敦球、左磊、张云海、郭尧天,以及来自龙蜥社区和安全联盟的代表马涛、金美琴、蒋勇、张天佳、张世乐、何伟、刘雁鸣。本次会议核心目的在于了解双方业务以探讨合作需求、规划未来发展方向,通过信息共享和商机探索,加深合

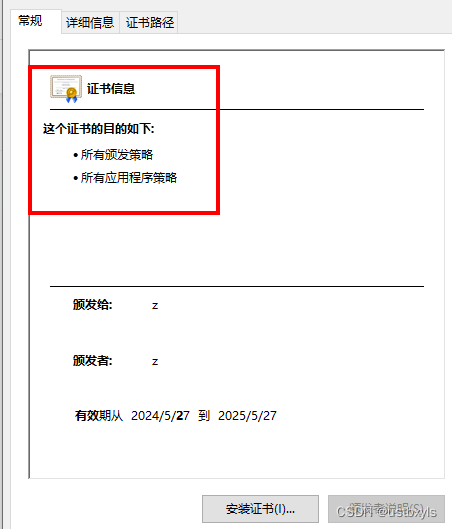

基于Netty实现安全认证的WebSocket(wss)服务端

1.Netty服务端 服务端代码参考【基于Netty实现WebSocket服务端-CSDN博客】中的第一种简单方式。 新增如下逻辑:添加SSLHandler SSLContext sslContext = SslUtil.createSSLContext("JKS","D:\\workSpace\\daydayup\\cert\\wss2\\mystore.jks", "1234567");

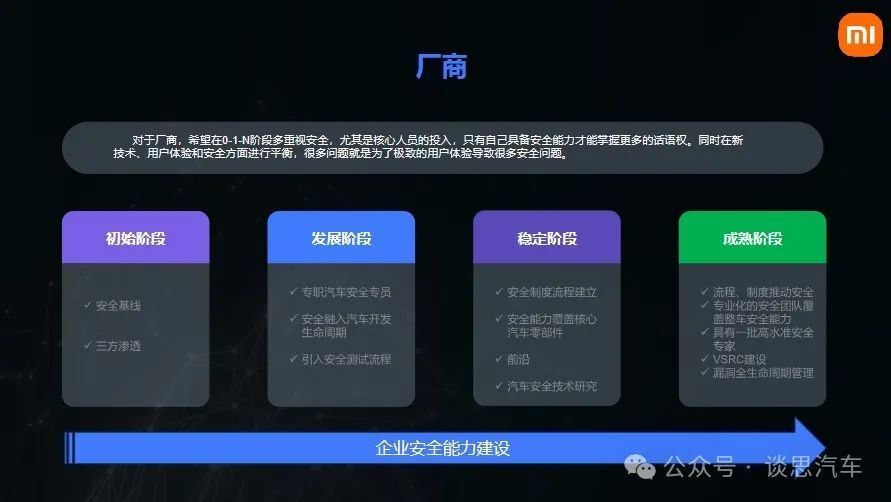

小米科技高级安全专家:智能汽车Tbox安全漏洞分析

以下内容整理自谈思AutoSec 8周年年会。 分享嘉宾:小米科技高级安全专家 尹小元 嘉宾简介:小米车联网安全专家,智能终端安全实验室负责车联网安全工作,10余年安全工作经验,多次参加GeekPwn和汽车安全比赛并荣获多项大奖。精通IOT、移动端和车联网安全。在车联网安全体系建设和漏洞挖掘上有着丰富的安全经验和深入的研究。 我的演讲主题是《Tbox-黑客手中的潘多拉魔盒》。对我们来

Meme币总市值突破630亿美元 以太坊ETF获批意味着代币化资产“完全安全”

近日,数字货币市场再次掀起轩然大波。一方面,Meme币总市值突破了630亿美元,令人瞠目结舌;另一方面,以太坊ETF的获批也引发了市场的广泛关注,被视为代币化资产的“完全安全”标志。 Meme币总市值飙升 Meme币,作为数字货币市场的一种特殊品类,一直以其独特的特性和高度的市场波动性吸引着投资者的注意。最近,Meme币的总市值突破了630亿美元,这一数字令人震惊。这表明了数字货币市场

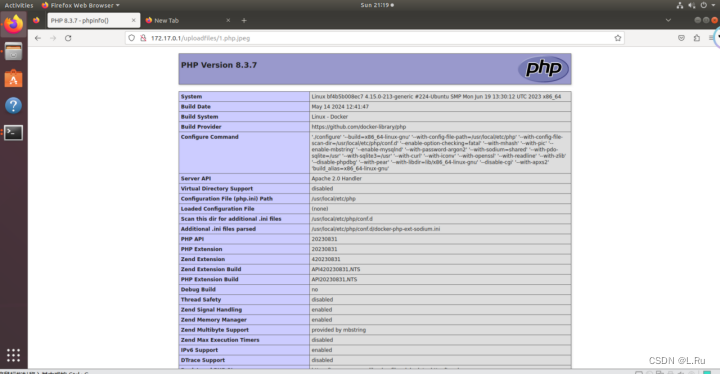

Web安全技术期末考查-vulhub靶场搭建及漏洞复现

一、实验目的与要求 能根据报告找到难度适中的漏洞,搭建弱点环境,并验证该漏洞; 2.能给出该漏洞的修复建议。 二、实验原理与内容 漏洞原理 漏洞原理通常指的是计算机系统、软件、网络或其他技术系统中存在的安全缺陷,这些缺陷可以被恶意用户或攻击者利用来获取未授权的访问权限、破坏系统、窃取数据或进行其他恶意行为。漏洞可以存在于软件的编码中,也可以是由于配置不当、设计缺陷或者硬件问

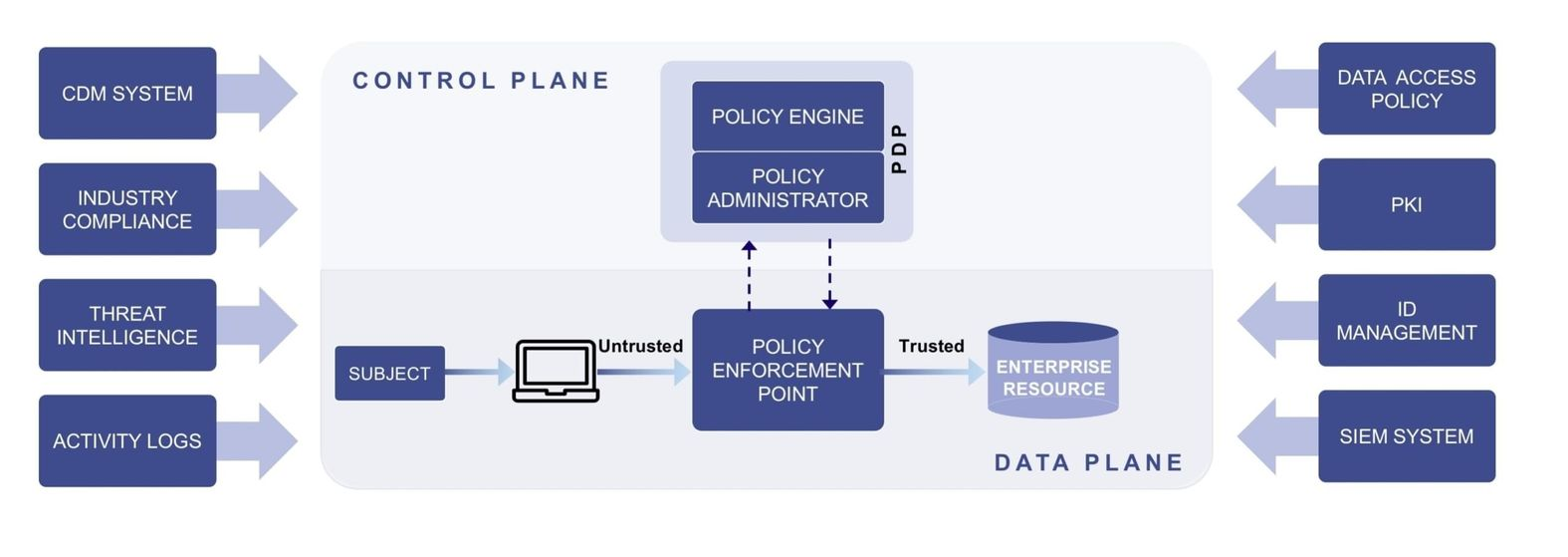

漫谈企业信息化安全 - 零信任架构

一、引言 《万物简史》的作者比尔·布来森说,当他小的时候学科学的时候,好像这些科学家们都是有一种本领,把科学总是以一种让人看不懂的方式说得神乎其神,好像有藏着什么不可告人的秘密。因此,想要写一本让大家都能看得懂的书,让大家了解世界是怎么运作的。 在信息技术领域也是一样,我们会看到很多新的名词、各种专有名词的因为缩写,听起来是那么地高大上。实际上,我们追本溯源,就能了解事情的真相。在这一篇文

安全存储网关怎么实现多个存储统一管理和访问?

安全存储网关是一种网络安全产品,用于保护存储系统和数据。它的主要功能包括数据加密、访问控制、数据审计和监控等。安全存储网关可以用于防止未经授权的访问、数据泄露和数据篡改等安全威胁。它们通常与存储设备集成,提供对数据的端到端保护,确保数据在存储、传输和使用过程中的安全性。 很多企业中,都会存在多个存储设备,当企业面临多个存储并行时,可能会遇到以下存储管理和数据传输问题: 1、数据一致性管理:

![[docker] docker 安全知识 - 镜像,port registry](https://img-blog.csdnimg.cn/direct/f2d6d2a598aa44c58b4a5f78e1a72de7.png)

![[猫头虎分享21天微信小程序基础入门教程] 第17天:小程序的用户授权与安全](https://img-blog.csdnimg.cn/direct/33c9a34d74f247518c369b9d9e5aba3e.gif)